Rodzaje routingu – Kompleksowy przewodnik

Rodzaje routingu – Kompleksowy przewodnik Routing to proces przesyłania pakietów danych w sieciach komputerowych, który umożliwia komunikację między urządzeniami znajdującymi się w różnych sieciach. Aby zrozumieć, jak sieci komputerowe działają, kluczowe jest poznanie rodzajów routingu i ich zastosowań. W tym…

Routing między VLAN-ami na Mikrotiku – Kompletny przewodnik

Routing między VLAN-ami na Mikrotiku – Kompletny przewodnik Routing między VLAN-ami to kluczowy element konfiguracji zaawansowanych sieci, umożliwiający komunikację między różnymi podsieciami VLAN. Dzięki urządzeniom Mikrotik, znanym ze swojej wydajności i elastyczności, można łatwo skonfigurować routing między VLAN-ami, co jest…

Segmentacja sieci i zabezpieczenia na poziomie podsieci – Kompletny przewodnik

Segmentacja sieci i zabezpieczenia na poziomie podsieci – Kompletny przewodnik W dobie rosnącej liczby zagrożeń cybernetycznych odpowiednia ochrona sieci firmowych i domowych jest kluczowa. Jednym z podstawowych kroków w zwiększaniu bezpieczeństwa infrastruktury IT jest segmentacja sieci oraz wdrażanie zabezpieczeń na…

Routing statyczny vs. routing dynamiczny: Różnice, zastosowania, zalety i wady

Routing statyczny vs. routing dynamiczny: Różnice, zastosowania, zalety i wady Routing, czyli wyznaczanie tras, jest kluczowym elementem sieci komputerowych. Odpowiada za przesyłanie danych między różnymi urządzeniami w sieci. Istnieje dwa główne typy routingu: routing statyczny i routing dynamiczny. Routing statyczny:…

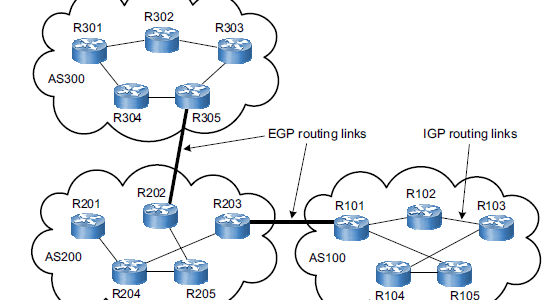

Routing IGP (Interior Gateway Protocol): Kompletny Poradnik

Routing IGP (Interior Gateway Protocol): Kompletny Poradnik Wstęp W sieciach komputerowych routing odgrywa kluczową rolę, wyznaczając ścieżki przesyłania danych. Istnieje wiele protokołów routingu, a ich wybór zależy od specyfiki sieci. W tym poradniku skupimy się na Interior Gateway Protocol…

IDS i IPS – systemy wykrywania i zapobiegania włamaniom. Jak działają i gdzie się je stosuje?

🔐 IDS i IPS – systemy wykrywania i zapobiegania włamaniom. Jak działają i gdzie się je stosuje? Bezpieczeństwo sieci komputerowych to jeden z kluczowych elementów w infrastrukturze każdej firmy i organizacji. Firewalle, segmentacja sieci, kontrola dostępu – to wszystko ważne,…

Routing między sieciami lokalnymi – przykład

Routing między sieciami lokalnymi – przykład Wstęp W tym artykule przedstawimy przykład konfiguracji routingu między dwoma sieciami lokalnymi. Sieci lokalne (LAN) to sieci komputerowe, które są ograniczone do określonego obszaru geograficznego, np. budynku lub biura. Przykład Załóżmy, że mamy dwie…

WLAN – Sieć bezprzewodowa w Twoim domu i biurze

WLAN – Sieć bezprzewodowa w Twoim domu i biurze WLAN, czyli Wireless Local Area Network, to bezprzewodowa sieć lokalna, która umożliwia łączenie urządzeń z Internetem i ze sobą nawzajem bez użycia kabli. Jest to niezwykle popularne rozwiązanie w domach, biurach,…

Sieć komputerowa – łączymy świat w jeden organizm

Sieć komputerowa – łączymy świat w jeden organizm W dzisiejszym świecie sieci komputerowe stały się wszechobecne. Stanowią one fundament cyfrowej rewolucji, która odmieniła sposób, w jaki komunikujemy się, pracujemy i bawimy. Ale czym właściwie jest sieć komputerowa i jakie są…

Zaawansowane zabezpieczenia sieci Wi-Fi w środowiskach biznesowych

📡 Zaawansowane zabezpieczenia sieci Wi-Fi w środowiskach biznesowych Sieci bezprzewodowe są dziś nieodłącznym elementem infrastruktury firmowej, ale ich niewłaściwa konfiguracja może prowadzić do poważnych naruszeń bezpieczeństwa. W tym artykule przedstawimy kompleksowe metody hardeningu sieci Wi-Fi w organizacjach, które stawiają na…

Monitorowanie i analiza ruchu sieciowego w środowiskach korporacyjnych – narzędzia, techniki, najlepsze praktyki

Monitorowanie i analiza ruchu sieciowego w środowiskach korporacyjnych – narzędzia, techniki, najlepsze praktyki Monitorowanie ruchu sieciowego to kluczowy element utrzymania bezpieczeństwa, wydajności i zgodności z wymaganiami prawnymi w dużych organizacjach. W dobie coraz bardziej złożonych infrastruktur IT, hybrydowych środowisk chmurowych…

Programowalne sieci komputerowe: Przewodnik z przykładami

Programowalne sieci komputerowe: Przewodnik z przykładami Programowalne sieci komputerowe (Software Defined Networking, SDN) to nowy paradygmat w sieciach komputerowych, który umożliwia programistom łatwiejsze i bardziej elastyczne zarządzanie siecią. SDN oddziela płaszczyznę sterowania od płaszczyzny danych, co pozwala na centralne zarządzanie…

Sieci komputerowe – podstawowe pojęcia

Sieci komputerowe – podstawowe pojęcia Sieć komputerowa to system połączonych ze sobą komputerów, który umożliwia im wymianę danych i zasobów. Sieci komputerowe mogą obejmować kilka komputerów w domu lub biurze, a także miliony komputerów na całym świecie, jak Internet. Podstawowe…

Jak połączyć dwa routery w jedną sieć WiFi? Kompleksowy poradnik

Jak połączyć dwa routery w jedną sieć WiFi? Kompleksowy poradnik Wstęp W dzisiejszych czasach stabilne i szybkie WiFi to podstawa. Jednak w dużych domach, biurach lub miejscach z wieloma przeszkodami (np. grubymi ścianami) sygnał WiFi może nie docierać do wszystkich…

Jak rozdzielić światłowód na dwa routery? Kompleksowy poradnik

Jak rozdzielić światłowód na dwa routery? Kompleksowy poradnik Wstęp Światłowód zapewnia szybkie i stabilne połączenie z internetem, ale co zrobić, gdy chcemy podłączyć dwa routery do jednej linii światłowodowej? Może to być przydatne np. w dużych domach, biurach lub jeśli…