Scenariusze zagrożeń związane z mObywatelem – jak rozpoznać phishing i ataki socjotechniczne

Scenariusze zagrożeń związane z mObywatelem – jak rozpoznać phishing i ataki socjotechniczne

Aplikacja mObywatel stała się powszechnym narzędziem identyfikacji cyfrowej. To jednocześnie sprawia, że coraz częściej jest wykorzystywana jako przynęta w atakach phishingowych i socjotechnicznych.

Ten artykuł ma charakter edukacyjny i defensywny – pokazuje realne scenariusze zagrożeń, bez sensacji, za to z praktycznymi wskazówkami, jak się chronić.

Jeśli chcesz zrozumieć jakie dane aplikacja faktycznie przechowuje i skąd je pobiera, zajrzyj wcześniej tutaj:

👉 https://netbe.pl/mobywatel-jakie-dane-przechowuje-aplikacja-i-skad-je-pobiera/

Fałszywe aplikacje mObywatel – jak działa phishing mobilny

🧪 Jak wygląda fałszywa aplikacja

Najczęstszy scenariusz:

- aplikacja ma ikonę łudząco podobną do oryginału

- opis w sklepie lub na stronie zawiera słowa: oficjalna, rządowa, gov

- prosi o:

- logowanie Profilem Zaufanym

- wpisanie numeru PESEL

- nadanie szerokich uprawnień

📌 Cel ataku: wyłudzenie danych logowania lub instalacja malware.

❌ Instalacja spoza Google Play / App Store

Najgroźniejsze przypadki:

- plik APK przesłany e-mailem lub SMS-em

- link „do aktualizacji mObywatela”

- strony udające centrum pomocy rządu

⚠️ Prawdziwy mObywatel:

- NIE jest dystrybuowany jako APK

- NIE wymaga ręcznej instalacji

- NIE wysyła linków do instalacji

➡️ Instalacja aplikacji rządowych zawsze tylko z oficjalnych sklepów.

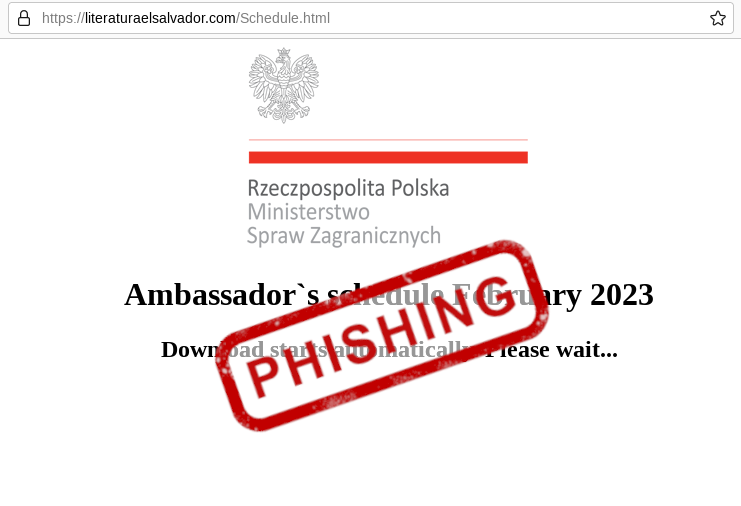

Strony podszywające się pod gov.pl

🌐 Jak wyglądają fałszywe strony

Typowe cechy:

- domeny typu:

gov-pl[.]infomobywatel-login[.]plsecure-gov[.]online

- certyfikat HTTPS (fałszywe poczucie bezpieczeństwa)

- formularz logowania „do mObywatela”

📌 HTTPS ≠ zaufanie – certyfikat można mieć na dowolnej domenie.

🛡️ Jak się chronić

✔️ sprawdzaj dokładną domenę (gov.pl, a nie „coś-gov”)

✔️ nie loguj się do usług rządowych z linków w mailach

✔️ korzystaj z zapisanych zakładek

✔️ w razie wątpliwości – wejdź ręcznie na gov.pl

SMS i e-maile – klasyczny phishing „na mObywatela”

📩 Najczęstsze treści

- „Twoje dane w mObywatelu wygasły”

- „Wymagana pilna weryfikacja tożsamości”

- „Nieautoryzowana próba logowania – potwierdź”

Link prowadzi do:

- fałszywej strony logowania

- pobrania aplikacji

- ankiety „weryfikacyjnej”

📌 Urzędy nie weryfikują tożsamości przez SMS z linkiem.

🚨 Czerwone flagi

❌ presja czasu („24h”, „ostatnia szansa”)

❌ błędy językowe

❌ link skrócony

❌ prośba o dane poza oficjalnym portalem

Ataki socjotechniczne wykorzystujące mObywatela

🎭 „Proszę pokazać kod QR”

Coraz częstszy scenariusz:

- osoba podszywa się pod:

- ochronę

- pracownika wydarzenia

- „kontrolę”

- prosi o zeskanowanie lub pokazanie kodu QR

📌 Ryzyko:

QR może prowadzić do strony phishingowej lub uruchomić akcję, której użytkownik nie rozumie.

➡️ Kod QR z mObywatela pokazujesz tylko w sytuacjach oficjalnych, w znanym kontekście.

🧑💼 Podszywanie się pod urzędników

Scenariusze realne:

- telefon „z urzędu” z prośbą o potwierdzenie danych

- e-mail z „departamentu cyfryzacji”

- informacja o „błędzie w profilu mObywatela”

📌 Urzędnik:

- nie prosi o hasła

- nie wysyła linków do logowania

- nie żąda kodów SMS

Realne przykłady oszustw (schematy)

🔍 Przykład 1: Fałszywa aktualizacja

Użytkownik otrzymuje SMS:

„Nowa wersja mObywatela – pobierz teraz”

Instaluje APK → aplikacja kradnie dane i SMS-y.

🔍 Przykład 2: Fałszywy urząd

Telefon od „urzędnika”:

„Proszę potwierdzić dane w aplikacji – inaczej dokument zostanie zablokowany”

Ofiara loguje się na fałszywej stronie.

🔍 Przykład 3: QR na wydarzeniu

Na wejściu ktoś prosi:

„Proszę zeskanować kod w celu potwierdzenia tożsamości”

QR prowadzi do strony phishingowej.

Jak realnie się chronić – checklist defensywny

✔️ instaluj aplikacje tylko z oficjalnych sklepów

✔️ nie klikaj linków „dot. mObywatela” w SMS-ach

✔️ sprawdzaj domeny gov.pl znak po znaku

✔️ nie pokazuj kodów QR przypadkowym osobom

✔️ włącz blokadę ekranu i PIN aplikacji

✔️ aktualizuj system i aplikacje

Podsumowanie

mObywatel sam w sobie jest dobrze zabezpieczony, ale:

- ataki omijają technologię

- uderzają w człowieka

Phishing, fałszywe aplikacje i socjotechnika to dziś główne realne zagrożenie, nie „włamanie do aplikacji”.

Dlatego:

🧠 najlepszym zabezpieczeniem mObywatela jest świadomy użytkownik.

Jeśli chcesz pogłębić temat od strony technicznej danych i ich przechowywania, wróć do analizy:

👉 https://netbe.pl/mobywatel-jakie-dane-przechowuje-aplikacja-i-skad-je-pobiera/