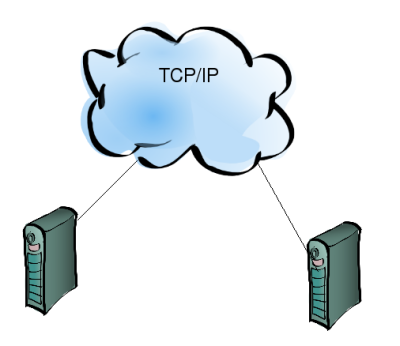

Protokoły składowe TCP/IP

Składnik TCP/IP zainstalowany w systemie jest serią połączonych ze sobą protokołów zwanych protokołami składowymi TCP/IP. Wszystkie aplikacje oraz inne protokoły pakietu protokołów TCP/IP opierają się na usługach dostarczanych przez następujące protokoły: IP, ARP, ICMP, IGMP, TCP i UDP.

Protokół IP

Protokół IP nie ustanawia połączenia, jest mniej niezawodny, w głównej mierze odpowiedzialny za adresowanie i routing pakietów pomiędzy hostami. Nie ustanawiający połączenia oznacza, że sesja nie jest ustanawiana przed rozpoczęciem wymiany danych. Mniej niezawodny oznacza, że nie ma gwarancji dostarczenia danych do odbiorcy. IP zawsze „stara się” jak najlepiej dostarczyć pakiet, jednak nie zajmuje się kontrolą błędów. Pakiet IP może więc zostać zgubiony, dostarczony poza kolejnością, zdublowany lub opóźniony. Potwierdzaniem przyjętych pakietów oraz korekcją błędów zajmuje się warstwa wyższa, jak TCP.

Protokół ARP

Kiedy pakiety IP są wysyłane do sieci opartych na emisji, jak Ethernet czy Token Ring, musi zostać określony adres sprzętowy korespondujący z danym adresem IP. ARP używa emisji na poziomie MAC, aby rozłożyć adres IP na adres MAC.

Protokół ICMP

Protokół Internet Control Message Protocol (ICMP) zajmuje się rozwiązywaniem problemów z transmisją i zgłaszaniem błędów dla pakietów, których nie da się dostarczyć. Na przykład, gdy IP nie może dostarczyć pakietu do hosta docelowego, ICMP wysyła komunikat „Miejsce przeznaczenia nieosiągalne” do hosta źródłowego. ICMP nie czyni IP protokołem niezawodnym. ICMP zgłasza błędy i daje odpowiedzi na konkretne warunki. Komunikaty ICMP są przenoszone jako niepotwierdzone datagramy IP i same są zawodne.

Protokół IGMP

Internet Group Management Protocol (IGMP) zarządza przynależnością hostów do grup multiemisji. Grupa multiemisjiIP znana także jako host group jest zbiorem hostów, które odbierają dane nadawane dla konkretnego adresu multiemisji. Dane wysyłane jako multiemisja IP są przeznaczone dla jednego adresu MAC, ale odbierane przez wiele hostów.

Protokół TCP

Protokół Transmission Control Protocol (TCP) jest protokołem niezawodnym, świadczącym usługi w trybie połączeniowym. Dane przesyłane są w segmentach. Tryb połączeniowy oznacza, że połączenie musi zostać nawiązane zanim hosty zaczną przesyłać dane. Niezawodność jest uzyskiwana dzięki przypisaniu numeru każdemu wysyłanemu segmentowi. W celu sprawdzenia czy dane zostały odebrane przez odbiorcę, używane jest potwierdzenie odbioru. Dla każdego wysyłanego segmentu, odbierający host musi zwrócić potwierdzenie odbioru (ACK) co pewną konkretną ilość odebranych bajtów. Jeśli nie odebrano ACK, dane są retransmitowane.

Protokół UDP

UDP jest protokołem bezpołączeniowym, oferującym przesyłanie danych metodą zawodną, jako komunikaty. Oznacza to, że nie ma gwarancji ani przybycia datagramów, ani poprawnej kolejności dostarczenia pakietów. UDP nie retransmituje utraconych danych. Protokół UDP jest używany przez aplikacje nie wymagające potwierdzenia odbioru oraz wysyłające małe ilości danych. Usługa nazw NetBIOS, usługa NetBIOS datagram i SNMP, to przykłady aplikacji i usług używających UDP.