Porównanie narzędzi do przywracania systemu: Macrium Reflect vs Acronis True Image

✅ Krótkie przedstawienie obu rozwiązań Macrium Reflect to program do obrazowania dysków i tworzenia kopii zapasowych stworzony przez Paramount Software UK Ltd. Acronis True Image to narzędzie firmy Acronis International GmbH, łączące obrazowanie dysków, kopie zapasowe plików oraz funkcje ochrony…

Najlepsze metody tworzenia kopii zapasowych w Windows 12 i Linux – poradnik

✅ Najlepsze metody tworzenia kopii zapasowych w Windows 12 i Linux – poradnik 2025 Tworzenie kopii zapasowych to jeden z najważniejszych elementów bezpieczeństwa danych. Zarówno w Windows 12, jak i w systemach Linux, brak backupu może prowadzić do utraty ważnych…

Czy DDR5 naprawdę daje przewagę w grach i pracy profesjonalnej?

✅ Czy DDR5 naprawdę daje przewagę w grach i pracy profesjonalnej? (2025) Pamięć DDR5 jest już standardem w nowych platformach Intel Arrow Lake i AMD Ryzen 9000, ale wciąż wielu użytkowników zastanawia się, czy warto dopłacać do nowszego standardu. Czy…

Nowe chipsety Z890 i B860 – co zmieniają w platformie Intel Arrow Lake

Nowe chipsety Z890 i B860 – co zmieniają w platformie Intel Arrow Lake Wprowadzenie Wraz z premierą procesorów Intel Arrow Lake-S (Core Ultra 200-series, desktop) pojawiły się nowe płyty główne oparte o chipsety serii 800 — w tym flagowy Z890…

Poradnik undervoltingu – jak obniżyć temperatury CPU i GPU bez utraty wydajności

✅ Poradnik undervoltingu – jak obniżyć temperatury CPU i GPU bez utraty wydajności (2025) Overclocking zna każdy entuzjasta komputerowy, ale mało kto docenia jego „odwrotnego brata” — undervolting. Ta technika pozwala obniżyć napięcie procesora (CPU) lub karty graficznej (GPU), zachowując…

Jak bezpiecznie podkręcać procesor Intel i AMD w BIOS/UEFI – praktyczny poradnik 2025

✅ Jak bezpiecznie podkręcać procesor Intel i AMD w BIOS/UEFI – praktyczny poradnik 2025 Podkręcanie procesora (ang. overclocking) to sposób na zwiększenie wydajności komputera bez inwestowania w nowy sprzęt. Dzięki temu można uzyskać wyższe osiągi w grach, programach renderujących czy…

Najlepsze płyty główne do overclockingu 2025 – ranking entuzjastów

Wprowadzenie 🔧 Overclocking to podkręcanie CPU / RAM / pamięci pracujących powyżej nominalnych specyfikacji. Wymaga odpowiedniej płyty głównej z mocnym układem zasilania (VRM), solidnym BIOS-em, dobrą chłodzeniem VRM i obsługą nowoczesnych standardów (PCI-E, chłodzenie, zasilacze, etc.). W 2025 roku największy…

Instalacja i konfiguracja serwera Apache / Nginx z SSL i HTTP/2

✅ Instalacja i konfiguracja serwera Apache / Nginx z SSL i HTTP/2 Serwer WWW to kluczowy element każdego systemu działającego w Internecie. Najpopularniejsze rozwiązania — Apache i Nginx — oferują nie tylko wydajną obsługę stron internetowych, ale także pełne wsparcie…

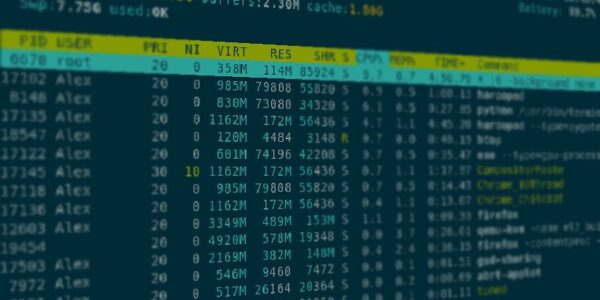

Analiza wydajności systemu Linux z użyciem narzędzi htop i iostat

Analiza wydajności systemu Linux z użyciem narzędzi htop i iostat 🖥️📊 Wprowadzenie Monitorowanie wydajności to kluczowy aspekt zarządzania systemem Linux. Pozwala wykrywać wąskie gardła (CPU, RAM, I/O), diagnozować przeciążenia i reagować zanim usługa stanie się niestabilna. W tym artykule pokażę,…

Bezpieczna konfiguracja SSH – praktyczny poradnik dla administratorów

Bezpieczna konfiguracja SSH – praktyczny poradnik dla administratorów 🔒💻 Wprowadzenie – dlaczego bezpieczeństwo SSH jest tak ważne? ⚠️ Protokół SSH (Secure Shell) to podstawa zdalnego zarządzania serwerami Linux, w tym Debian, Ubuntu czy CentOS. Pozwala administratorom łączyć się z…

Jak automatyzować backup i przywracanie danych w Debianie

Jak automatyzować backup i przywracanie danych w Debianie 💾⚙️ Wprowadzenie — dlaczego automatyzacja kopii zapasowych jest kluczowa? 🧠 Każdy administrator systemu Linux wie, że regularny backup danych to podstawa bezpieczeństwa. W systemach Debian można tworzyć kopie zapasowe ręcznie, ale najlepszym…

Konfiguracja zapory UFW w Ubuntu — krok po kroku

Konfiguracja zapory UFW w Ubuntu — krok po kroku 🔐🛠️ Wstęp — po co UFW? ❓ UFW (Uncomplicated Firewall) to prosty frontend do iptables, domyślnie dostępny w Ubuntu — stworzony, żeby w prosty sposób zarządzać regułami zapory i szybko zabezpieczyć…

Metody wykrywania i usuwania ukrytego malware w Windows 11

🔍 Metody wykrywania i usuwania ukrytego malware w Windows 11 📌 Wstęp W erze cyfrowej, gdzie zagrożenia w internecie stają się coraz bardziej zaawansowane, ukryte malware w systemie Windows 11 stanowi poważne wyzwanie dla bezpieczeństwa użytkowników. Złośliwe oprogramowanie potrafi działać…

Korzystanie z sandboxa i maszyn wirtualnych w Windows 11: Izolacja zagrożeń

🛡️ Korzystanie z sandboxa i maszyn wirtualnych w Windows 11: Izolacja zagrożeń 📌 Wprowadzenie W dzisiejszym cyfrowym świecie, gdzie zagrożenia w internecie stają się coraz bardziej złożone i wyrafinowane, konieczność skutecznej izolacji potencjalnie niebezpiecznych procesów i aplikacji jest kluczowa. System…

Zaawansowane konfiguracje Microsoft Defender w Windows 11: Wykorzystaj jego pełny potencjał

🛡️ Zaawansowane konfiguracje Microsoft Defender w Windows 11: Wykorzystaj jego pełny potencjał 📌 Wprowadzenie W erze stale rosnącej liczby cyberataków, skuteczna ochrona systemu operacyjnego staje się priorytetem nie tylko dla firm, ale także dla użytkowników indywidualnych. Microsoft Defender, wbudowane narzędzie…