Android sam wyłącza aplikacje w tle – powiadomienia nie dochodzą

Android sam wyłącza aplikacje w tle – powiadomienia nie dochodzą Masz internet, wszystko działa… ale powiadomienia przychodzą z opóźnieniem albo dopiero po otwarciu aplikacji? 👉 To bardzo częsty problem w Android i najczęściej wynika z agresywnego zarządzania baterią. Nowoczesne telefony…

Internet działa, ale strony się nie otwierają – problem z DNS lub przeglądarką

Internet działa, ale strony się nie otwierają – problem z DNS lub przeglądarką Masz połączenie z siecią, ikona internetu jest aktywna, komunikatory działają… ale przeglądarka nie otwiera stron? 👉 To klasyczny problem w Windows 11 – najczęściej związany z DNS,…

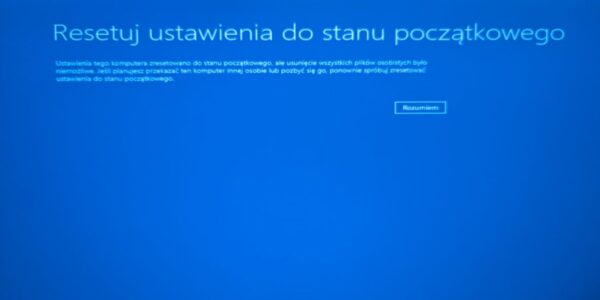

Windows 11 nie zapisuje ustawień po restarcie – wszystko wraca do poprzedniego stanu

Windows 11 nie zapisuje ustawień po restarcie – wszystko wraca do poprzedniego stanu Zmieniają się ustawienia… restart… i wszystko wraca do poprzedniego stanu. Brzmi znajomo? To jeden z bardziej frustrujących problemów w Windows 11. 👉 Kluczowa informacja: to nie jest…

Jak skutecznie rozwinąć sklep internetowy? Audyt e-commerce, integracja z Allegro i automatyzacja z Baselinker

Jak skutecznie sprzedawać na Allegro i automatyzować e-commerce? Kompleksowy przewodnik Prowadzenie sklepu internetowego w 2025 roku to coraz bardziej złożone przedsięwzięcie. Rosnąca konkurencja, zmieniające się algorytmy marketplace’ów i wymagający klienci sprawiają, że samo „wystawienie produktów” już nie wystarcza. Aby realnie…

Kampanie Google Ads w 2026 roku – jak prowadzić skuteczne działania reklamowe

Kampanie w systemach reklamowych Google w 2026 roku opierają się na zaawansowanej automatyzacji, analizie danych oraz precyzyjnym dopasowaniu przekazu do użytkownika. Platforma Google Ads rozwija się dynamicznie, oferując coraz bardziej inteligentne rozwiązania, które pozwalają osiągać wysoką skuteczność przy jednoczesnej optymalizacji…

Luki w Protokole SMBv3 w Windows 11: Ryzyka Związane z Udostępnianiem Plików i Wzajemnym Uwierzytelnianiem

Luki w Protokole SMBv3 w Windows 11: Ryzyka Związane z Udostępnianiem Plików i Wzajemnym Uwierzytelnianiem Dlaczego SMBv3 nadal może stanowić zagrożenie i jak się przed nim chronić? 📦 Czym jest SMBv3 i dlaczego jest istotny w Windows 11? SMB (Server…

Automatyczne Wykrywanie i Łagodzenie Luk Zero-Day: Jak Windows Defender i SmartScreen w Windows 11 sobie radzą

Automatyczne Wykrywanie i Łagodzenie Luk Zero-Day: Jak Windows Defender i SmartScreen w Windows 11 sobie radzą Czy domyślne zabezpieczenia Microsoftu wystarczą, by pokonać najgroźniejsze cyberzagrożenia? 🛡️ Czym są luki typu zero-day? Luka zero-day (0-day) to podatność w oprogramowaniu, która: nie…

Najczęstsze błędy w raportowaniu danych w firmie – i jak ich unikać

Najczęstsze błędy w raportowaniu danych w firmie – i jak ich unikać Wiele firm wdraża system raportowania, ale nie osiąga oczekiwanych rezultatów. Problemem nie jest technologia, lecz sposób jej wykorzystania. Błędy w raportowaniu mogą prowadzić do złych decyzji biznesowych, strat…

Jak wdrożyć system raportowania w firmie krok po kroku (praktyczny poradnik)

Jak wdrożyć system raportowania w firmie krok po kroku (praktyczny poradnik) Wdrożenie systemu raportowania (Business Intelligence) to jeden z najważniejszych kroków w kierunku rozwoju nowoczesnej firmy. Jednak wiele organizacji popełnia błędy już na starcie – skupiają się na narzędziu, zamiast…

System do raportowania – jakie daje realne korzyści

System do raportowania – jakie daje realne korzyści W dobie danych i cyfryzacji decyzje biznesowe nie mogą być oparte na intuicji. Coraz więcej firm inwestuje w systemy raportowania, które pozwalają analizować dane w czasie rzeczywistym i podejmować trafniejsze decyzje. 👉…

System do raportowania – kto powinien w niego zainwestować? Jakie daje korzyści?

Chaos w firmowych danych? To niestety chleb powszedni wielu przedsiębiorstw oraz częsty powód, dla którego pojawiają się błędy i opóźnienia. Rozproszone arkusze Excel, brak centralnego źródła informacji czy ręczne zestawianie danych to prosta droga do obniżenia efektywności działań. Rozwiązanie problemu…

Telefon przerywa ładowanie przy 80% lub 90% – dlaczego nie ładuje do końca

Telefon przerywa ładowanie przy 80% lub 90% – dlaczego nie ładuje do końca Podłączasz telefon, wszystko działa… aż nagle zatrzymuje się na 80% lub 90%. Nie rośnie dalej, mimo że ładowarka jest podłączona. 👉 Spokojnie — w większości przypadków to…

Telefon nagrzewa się podczas ładowania – czy to normalne i kiedy to problem

Telefon nagrzewa się podczas ładowania – czy to normalne i kiedy to problem Podłączasz telefon do ładowarki i po chwili czujesz, że robi się ciepły. Czasem tylko lekko, a czasem naprawdę wyraźnie. 👉 Dobra wiadomość: pewne nagrzewanie podczas ładowania jest…

Telefon ładuje się tylko pod kątem lub po ruszeniu kabla – uszkodzony port czy coś innego

Telefon ładuje się tylko pod kątem lub po ruszeniu kabla – uszkodzony port czy coś innego Podłączasz kabel… brak reakcji. Poruszysz nim lekko – nagle zaczyna ładować. Zmienisz kąt – znów przerywa. 👉 To bardzo częsty problem i wbrew pozorom…

Telefon pokazuje 100%, ale szybko się rozładowuje – błąd kalibracji baterii Android

Telefon pokazuje 100%, ale szybko się rozładowuje – błąd kalibracji baterii Android Naładowałeś telefon do 100%, odłączasz ładowarkę… i po kilku minutach masz 90%, a czasem nawet 80%. 👉 To jeden z najczęstszych problemów w Androidzie i nie zawsze oznacza…