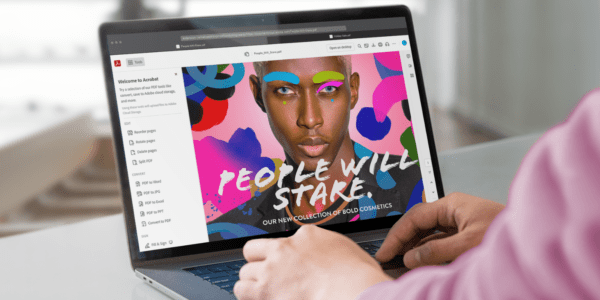

Adobe: Podstawowe możliwości i informacje o oprogramowaniu

Adobe: Podstawowe możliwości i informacje o oprogramowaniu Adobe to firma produkująca oprogramowanie, która jest znana z szerokiej gamy programów użytkowych dla grafików, projektantów, fotografów, twórców wideo i innych osób zajmujących się kreatywnością. Podstawowe możliwości oprogramowania Adobe: Edycja grafiki: programy takie…

Jak zainwestować, aby osiągnąć efekt kuli śniegowej?

Jak zainwestować, aby osiągnąć efekt kuli śniegowej? Efekt kuli śniegowej to zjawisko, w którym początkowa inwestycja stopniowo rośnie, reinwestując zyski, aby uzyskać jeszcze większe zyski. Inwestowanie w ten sposób może pomóc Ci zbudować znaczną fortunę w dłuższej perspektywie czasowej. Oto…

League of Legends: Toksyczne środowisko dla dzieci

League of Legends: Toksyczne środowisko dla dzieci League of Legends (LoL) to niezwykle popularna gra online, która przyciąga miliony graczy na całym świecie. Niestety, środowisko gry może być toksyczne, szczególnie dla dzieci. Toksyczność w LoL: Wulgaryzmy i obelgi: Gracze często…

Sztuczna inteligencja jako zagrożenie dla ludzkiego umysłu

Sztuczna inteligencja jako zagrożenie dla ludzkiego umysłu Sztuczna inteligencja (AI) rozwija się w zawrotnym tempie, przewyższając ludzkie możliwości w wielu dziedzinach. Chociaż AI niesie ze sobą ogromny potencjał, rodzi również obawy o potencjalne zagrożenia dla ludzkiego umysłu. Oto kilka potencjalnych…

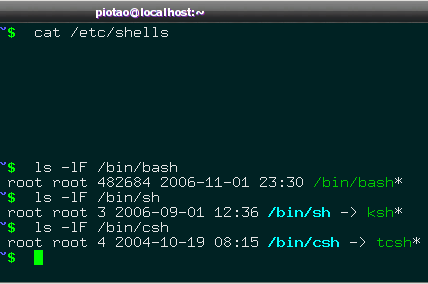

Hacking jako jeden z elementów cyberbezpieczeństwa

Hacking jako jeden z elementów cyberbezpieczeństwa Hacking, często kojarzony z nielegalną działalnością, może być również cennym narzędziem w rękach specjalistów od cyberbezpieczeństwa. Ethical hacking, czyli biały hacking, polega na testowaniu systemów informatycznych w celu zidentyfikowania i naprawienia luk bezpieczeństwa. Korzyści…

Routing statyczny vs. routing dynamiczny: Różnice, zastosowania, zalety i wady

Routing statyczny vs. routing dynamiczny: Różnice, zastosowania, zalety i wady Routing, czyli wyznaczanie tras, jest kluczowym elementem sieci komputerowych. Odpowiada za przesyłanie danych między różnymi urządzeniami w sieci. Istnieje dwa główne typy routingu: routing statyczny i routing dynamiczny. Routing statyczny:…

Jak zabezpieczyć Windows 11 przed atakami z Internetu

Jak zabezpieczyć Windows 11 przed atakami z Internetu Windows 11 jest domyślnie wyposażony w wiele funkcji bezpieczeństwa, które pomagają chronić komputer przed atakami z Internetu. Należy jednak pamiętać, że żadne oprogramowanie nie jest w 100% bezpieczne, dlatego ważne jest, aby…

Optymalizacja jądra Linuksa: Jak wycisnąć więcej z Twojego systemu

Optymalizacja jądra Linuksa: Jak wycisnąć więcej z Twojego systemu Jądro Linuksa to serce każdego systemu operacyjnego opartego na Linuksie. Jest odpowiedzialne za zarządzanie wszystkimi kluczowymi aspektami komputera, od dostępu do sprzętu po zarządzanie procesami. Chociaż jądro Linuksa jest domyślnie wydajne,…

Optymalizacja wydajności Linuksa

Optymalizacja wydajności Linuksa W tym poradniku skupimy się na zaawansowanych technikach optymalizacji wydajności Linuksa. 1. Kompilacja jądra: Możesz skompilować własne jądro z opcjami dostosowanymi do Twojego sprzętu i potrzeb. Pamiętaj, że jest to proces zaawansowany i może powodować problemy, jeśli…