MikroTik od podstaw do zaawansowania — część 3: Routing dynamiczny, VLAN, VRF i segmentacja sieci w środowiskach produkcyjnych

MikroTik od podstaw do zaawansowania — część 3: Routing dynamiczny, VLAN, VRF i segmentacja sieci w środowiskach produkcyjnych

Wprowadzenie do segmentacji i routingu dynamicznego w sieciach MikroTik

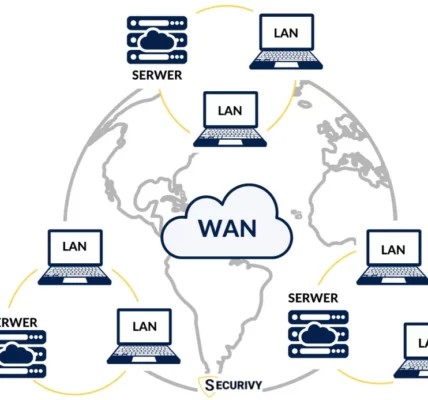

W miarę rozwoju infrastruktury, wzrasta potrzeba porządkowania i segmentacji sieci. Mikroseparacja zasobów w oparciu o VLAN-y i VRF (Virtual Routing and Forwarding) to fundament nie tylko bezpieczeństwa, ale i skalowalności. MikroTik, wyposażony w protokoły OSPF, BGP i RIP oraz obsługę trunkingu, pozwala budować zaawansowaną topologię bez potrzeby inwestowania w drogie routery klasy korporacyjnej.

Dynamiczny routing eliminuje potrzebę ręcznego zarządzania trasami między lokalizacjami, a VLAN-y i VRF umożliwiają separację ruchu użytkowników, IoT, serwerów, gości czy systemów bezpieczeństwa.

Segmentacja sieci — po co i jak ją wdrożyć

Korzyści:

- Lepsza kontrola dostępu (Zero Trust Network Segmentation)

- Izolacja podatnych urządzeń (np. kamer, systemów SCADA)

- Zwiększona wydajność — redukcja broadcastów

- Lepsza skalowalność i porządek logiczny

- Możliwość przypisania QoS per segment

VLAN na MikroTik — przykład konfiguracji trunk/access

Konfiguracja interfejsów i bridge:

/interface bridge add name=br-lan vlan-filtering=yes

/interface vlan add name=vlan10 vlan-id=10 interface=br-lan

/interface vlan add name=vlan20 vlan-id=20 interface=br-lan

/interface bridge port add bridge=br-lan interface=ether1

/interface bridge port add bridge=br-lan interface=ether2 pvid=10

/interface bridge port add bridge=br-lan interface=ether3 pvid=20

/interface bridge vlan add bridge=br-lan tagged=ether1 untagged=ether2 vlan-ids=10

/interface bridge vlan add bridge=br-lan tagged=ether1 untagged=ether3 vlan-ids=20

Adresacja i DHCP dla VLAN-ów:

/ip address add address=192.168.10.1/24 interface=vlan10

/ip address add address=192.168.20.1/24 interface=vlan20

/ip dhcp-server add name=dhcp10 interface=vlan10 address-pool=pool10

/ip dhcp-server add name=dhcp20 interface=vlan20 address-pool=pool20

Routing między VLAN (InterVLAN Routing)

Domyślnie MikroTik pozwala na routing między VLAN-ami. Jeśli potrzebna jest izolacja:

/ip firewall filter add chain=forward in-interface=vlan10 out-interface=vlan20 action=drop

/ip firewall filter add chain=forward in-interface=vlan20 out-interface=vlan10 action=drop

Virtual Routing and Forwarding (VRF) — wielodomenowość logiczna

VRF pozwala na stworzenie wielu niezależnych przestrzeni routingu w tym samym routerze. Możemy przypisać konkretne interfejsy, VLAN-y i tabele routingu do danej VRF.

Konfiguracja VRF:

/routing table add name=vrf1 fib

/interface vlan add name=vlan100 vlan-id=100 interface=ether1

/ip address add address=10.10.10.1/24 interface=vlan100

/ip route add dst-address=0.0.0.0/0 gateway=10.10.10.254 routing-table=vrf1

Oddzielenie warstw logicznych:

- VRF „user” dla komputerów biurowych

- VRF „iot” dla urządzeń automatyki

- VRF „sec” dla systemów bezpieczeństwa

Dynamiczny routing — OSPF jako standard

OSPF to najczęściej wykorzystywany protokół w środowiskach o wielu oddziałach, szczególnie tam, gdzie potrzebna jest automatyzacja i redundancja tras.

Przykład konfiguracji OSPF na MikroTik:

/routing ospf instance add name=core router-id=1.1.1.1

/routing ospf area add name=backbone area-id=0.0.0.0 instance=core

/routing ospf interface-template add networks=192.168.0.0/16 area=backbone

Połączenie dwóch MikroTików przez OSPF automatycznie wymienia trasy:

- szybko reaguje na awarie (Fast Convergence)

- minimalizuje konfigurację

- wspiera mTLS (w wersji 7+ z wireguard)

Dynamiczny routing BGP — MikroTik jako edge-router w dużych sieciach

BGP jest wymagany, gdy:

- mamy własny ASN

- posiadamy kilka ISP (Multi-homing)

- potrzebujemy peeringu z IX (Internet Exchange)

Konfiguracja podstawowa BGP:

/routing bgp connection add name=to_isp remote.address=203.0.113.1 remote.as=65001 \

local.role=ebgp local.address=203.0.113.2

/routing bgp template set default as=65000 router-id=1.1.1.1

Dodatkowo MikroTik obsługuje:

- BFD dla szybkiego wykrywania awarii

- filtrowanie route-maps

- communities, local-pref, med

- eBGP i iBGP w ramach organizacji

Integracja z monitoringiem i centralnym zarządzaniem

Wraz z wprowadzeniem segmentacji i routingu, potrzebne jest zarządzanie oraz monitoring:

Prometheus + SNMP + Grafana:

- Ustawienie SNMP:

/snmp set enabled=yes contact="admin" location="Netbe Lab"

- Konfiguracja Prometheus + exporter SNMP

- Dashboardy Grafana per VRF/VLAN/interfejs

Centralne zarządzanie przez Ansible / RouterOS API:

- Ansible playbook z

routeros_commanddo automatycznego zarządzania regułami - API JSON-RPC do pobierania statystyk i konfiguracji

Case Study: Oddziały w wielu lokalizacjach z OSPF + VRF + MikroTik

Założenia:

- Każdy oddział ma MikroTik z VRF:

user,guest,iot - Centrala z BGP i VRF:

core,edge - Połączenie VPN site-to-site (IPSec/WireGuard)

- OSPF per VRF – routing wewnętrzny

- BGP do dostawców i IX – routing zewnętrzny

Korzyści:

- Zero-touch provisioning dla nowych lokalizacji

- Bezpieczne segmenty sieci oddzielone VRF

- Łatwe zarządzanie przez centralę

- Redundancja ISP przez BGP

- Integracja z SIEM i monitoringiem

Podsumowanie i zapowiedź części 4

Część 3 naszej serii skupiała się na rozsądnej segmentacji, izolacji i routingu w środowiskach MikroTik, dzięki czemu nawet małe firmy mogą budować sieci na poziomie enterprise.

W części 4 przejdziemy do:

- pełnej integracji z K3s (lightweight Kubernetes)

- użycia Grafana + Loki do analizy logów MikroTik

- implementacji MikroTik jako bramy edge w architekturze IoT i edge computing

- oraz automatyzacji CI/CD + NetOps z GitLab i Ansible