Luki w systemie plików F2FS i EXT4 na Androidzie: Czy dane na urządzeniu są bezpieczne?

🧩 Luki w systemie plików F2FS i EXT4 na Androidzie: Czy dane na urządzeniu są bezpieczne?

📌 Wprowadzenie

Współczesne urządzenia mobilne przechowują ogromne ilości danych osobowych, wrażliwych informacji, zaszyfrowanych komunikatów i poufnych plików. Android, jako dominujący system operacyjny mobilny, opiera swoje funkcjonowanie na systemach plików, które zarządzają sposobem przechowywania, dostępu i integralności danych: przede wszystkim EXT4 i F2FS.

Ale czy można im bezgranicznie ufać? Czy użytkownicy Androida są świadomi, że luki w tych systemach plików mogą prowadzić do nieautoryzowanego dostępu, utraty danych, a nawet trwałego uszkodzenia urządzenia?

W tym artykule przeprowadzamy zaawansowaną analizę podatności EXT4 i F2FS, oceniamy ich wpływ na bezpieczeństwo oraz przedstawiamy praktyczne sposoby ograniczenia ryzyka w świecie rosnących zagrożeń w internecie.

📁 Czym są EXT4 i F2FS?

📂 EXT4 (Fourth Extended Filesystem)

EXT4 to domyślny system plików dla Androida przez wiele lat. Jest stabilny, sprawdzony i oparty na architekturze dziedziczonej z Linuksa. Wyróżnia się:

- Dobrą kompatybilnością z narzędziami diagnostycznymi,

- Obsługą szyfrowania na poziomie plików (fscrypt),

- Długim wsparciem w kernelu Androida.

⚡ F2FS (Flash-Friendly File System)

F2FS to nowoczesny system plików zoptymalizowany dla pamięci NAND (UFS/eMMC). Został stworzony przez Samsunga i jest coraz częściej stosowany na flagowych urządzeniach ze względu na:

- Lepszą wydajność przy losowym zapisie,

- Wbudowane funkcje przywracania i czyszczenia danych,

- Obsługę segmentacji i bardziej efektywną kompresję.

🔍 Znane luki i podatności

❗ EXT4

EXT4, mimo swojej stabilności, nie jest wolny od błędów. W kontekście Androida kilka podatności zasługuje na szczególną uwagę:

CVE-2022-1184

Opis: Podatność typu use-after-free w ext4_fc_add_dentry()

Skutek: Możliwość wykonania dowolnego kodu w kontekście jądra

Dotyczy: Android 12 i starsze wersje z kernelem < 5.10

🧨 Może być wykorzystana do eskalacji uprawnień przez złośliwe aplikacje.

CVE-2021-3493

Opis: Błąd w module zarządzania przestrzenią dyskową

Skutek: Możliwość uzyskania nieautoryzowanego dostępu do metadanych plików

🔒 Szczególnie niebezpieczny w scenariuszach z szyfrowanymi partycjami użytkownika.

🚨 F2FS

Choć nowszy, F2FS również posiada swoje ciemne strony:

CVE-2021-39633

Opis: Złe przetwarzanie metadanych inode w F2FS

Skutek: Przepełnienie bufora w jądrze, potencjalna eskalacja do root

Zagrożenie: Złośliwa aplikacja zapisująca specjalnie spreparowane pliki mogła uzyskać dostęp do pamięci jądra.

CVE-2020-0041

Opis: Błąd w f2fs_ioc_shutdown()

Skutek: Możliwość zainicjowania nieautoryzowanego restartu systemu

💥 Używany przez malware do celowego wyłączania urządzeń użytkowników.

⚠️ Jak luki w systemie plików wpływają na bezpieczeństwo?

🧬 1. Eskalacja uprawnień

Dzięki bliskiej integracji systemów plików z kernelem Androida, każdy błąd może zostać wykorzystany do eskalacji uprawnień, omijając:

- SELinux,

- Isolację UID,

- Mechanizmy sandboxingu.

📤 2. Wycieki danych

Błędy w indeksowaniu i czyszczeniu danych (tzw. stale data) mogą skutkować odczytem danych, które użytkownik wcześniej usunął. Obejmuje to:

- Zdjęcia,

- Dokumenty PDF,

- Dane z aplikacji bankowych.

💣 3. Uszkodzenie integralności systemu

Złośliwy kod może wykorzystać luki do:

- Uszkodzenia systemu plików (corruption),

- Zablokowania rozruchu urządzenia,

- Wymuszenia formatowania partycji użytkownika.

🛠️ Jak chronić swoje urządzenie?

👨🔬 1. Zaufane aktualizacje

- Wybieraj urządzenia z długim wsparciem producenta (Pixel, Fairphone, Samsung Enterprise),

- Unikaj rootowania, które osłabia sandboxing,

- Regularnie instaluj aktualizacje bezpieczeństwa.

🔐 2. Szyfrowanie plików

Zawsze korzystaj z funkcji pełnego szyfrowania dysku (FBE - File-Based Encryption), co nawet przy dostępie do systemu plików ograniczy możliwość odczytu danych.

🧼 3. Bezpieczne usuwanie danych

Przed sprzedażą lub przekazaniem urządzenia:

- Wykonaj pełny reset systemu (Factory Reset),

- Wykonaj nadpisanie wolnej przestrzeni losowymi danymi (np. przez aplikacje do „wiping”).

👁️ 4. Monitorowanie aplikacji

Zainstaluj aplikacje monitorujące operacje I/O (np. ClassyShark3xodus lub AFWall+), które wykryją nieprawidłowy zapis do partycji systemowych.

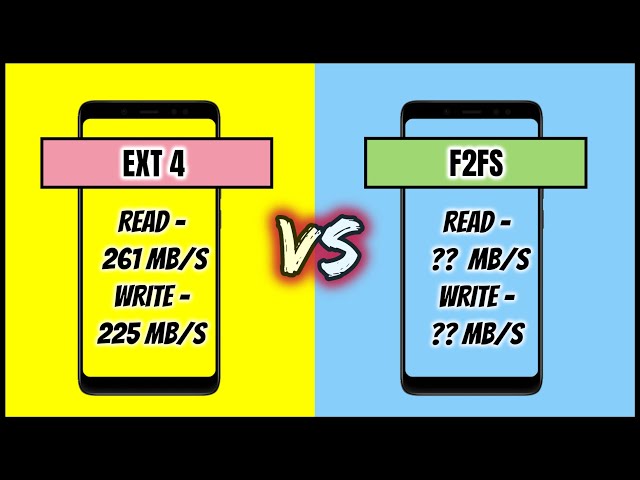

📊 EXT4 vs F2FS – porównanie bezpieczeństwa

| Cecha | EXT4 | F2FS |

|---|---|---|

| Stabilność | ✅ Bardzo wysoka | ⚠️ Nowszy, mniej sprawdzony |

| Obsługa szyfrowania | ✅ Pełna (fscrypt) | ✅ Pełna (inline + fscrypt) |

| Znane CVE | 🔺 Kilkadziesiąt | 🔻 Mniej, ale często krytyczne |

| Potencjał do exploitacji | ✅ Wysoki przy starszym kernelu | ✅ Równy, zależny od firmware’u |

| Wydajność na NAND | ⚠️ Przeciętna | ✅ Zoptymalizowana |

🧠 Wnioski

Systemy plików w Androidzie nie są jedynie pasywną warstwą zarządzania danymi. Wręcz przeciwnie – ich integralność i odporność na ataki decyduje o bezpieczeństwie całego ekosystemu użytkownika.

EXT4, mimo że dojrzały, nadal bywa celem ataków. F2FS, choć wydajny, jest bardziej podatny na błędy wynikające z młodej architektury i dużego zróżnicowania wdrożeń (różne wersje kernela, różni producenci SoC).

W świecie rosnących zagrożeń w internecie, użytkownicy powinni być świadomi, że nawet niskopoziomowe warstwy Androida mogą stanowić bramę dla cyberataków.