Kontenery, WSL i izolacja aplikacji – zabezpieczanie środowisk deweloperskich

Praca hybrydowa, DevOps i lokalne środowiska developerskie sprawiły, że komputer dewelopera stał się elementem infrastruktury produkcyjnej. W 2026 roku bezpieczeństwo nie dotyczy już tylko serwerów – obejmuje również WSL, kontenery Docker i lokalne sandboxy, które często mają dostęp do kodu źródłowego, kluczy API i danych firmowych.

Windows Subsystem for Linux (WSL) a bezpieczeństwo

Jak działa WSL z perspektywy bezpieczeństwa?

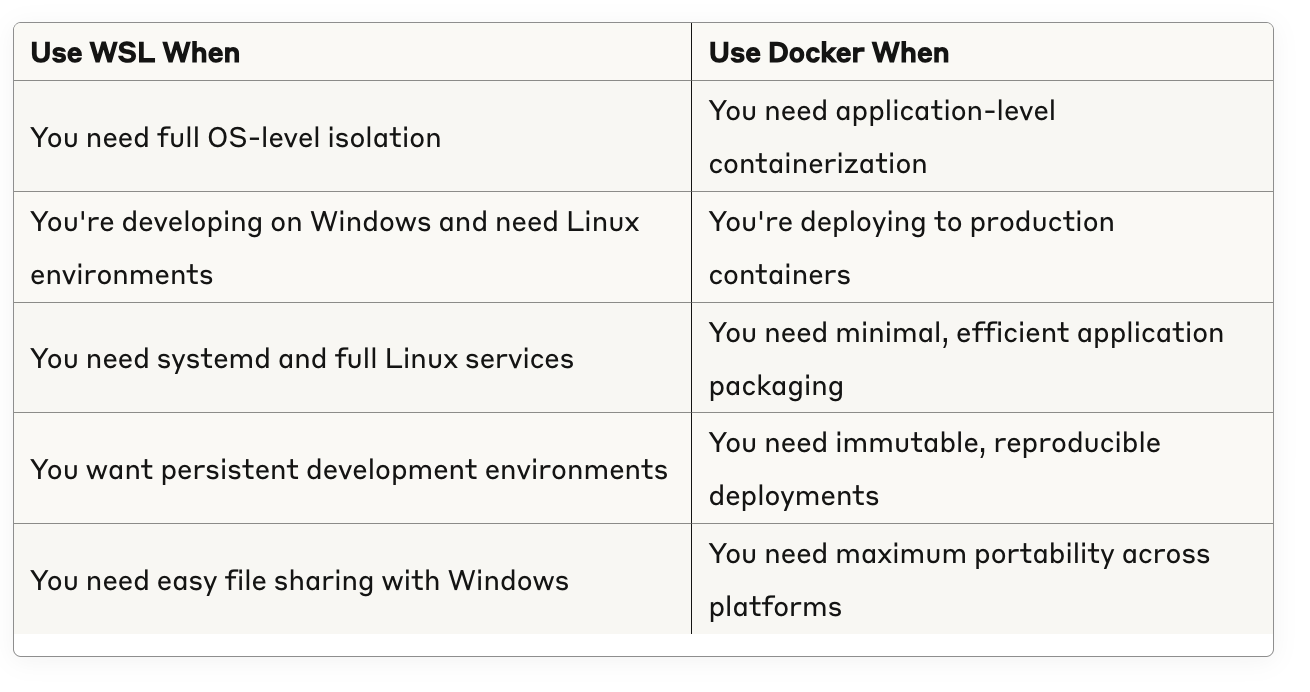

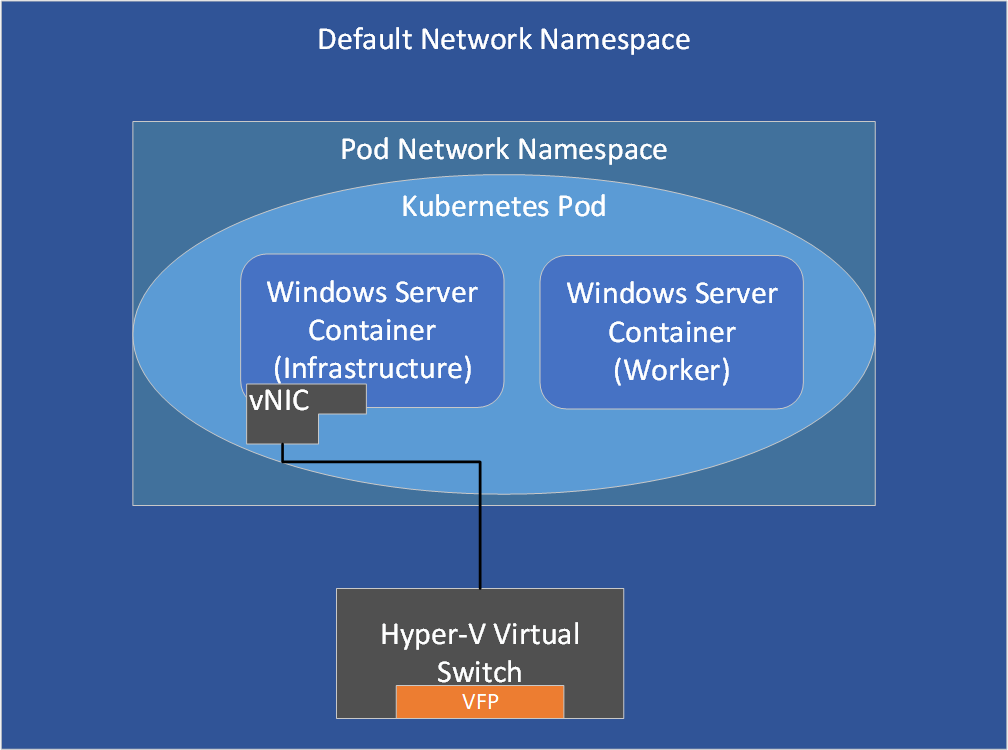

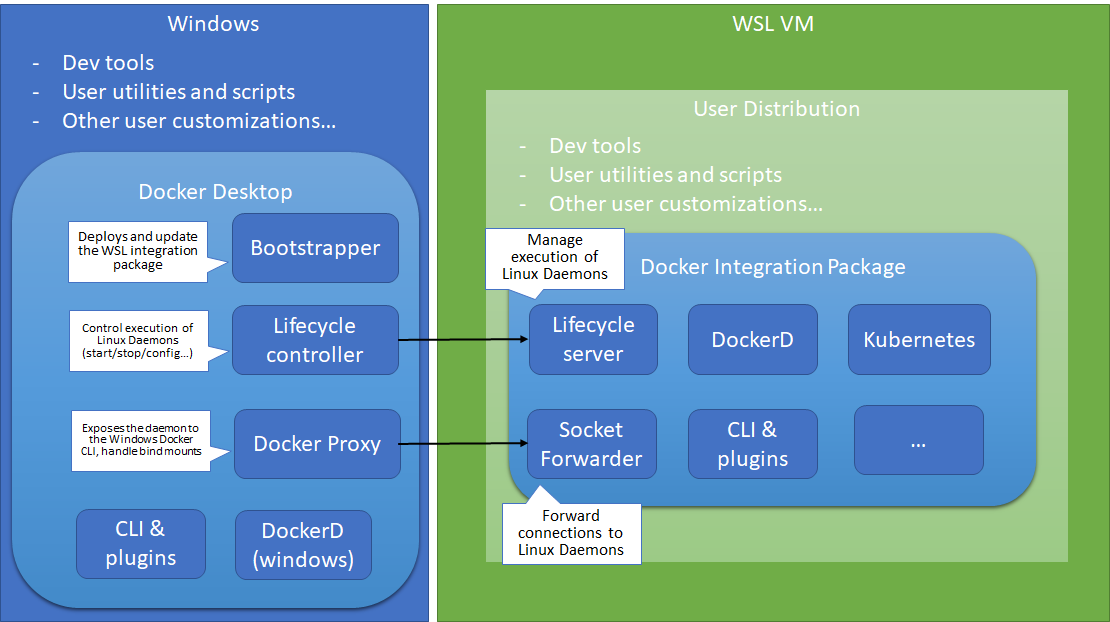

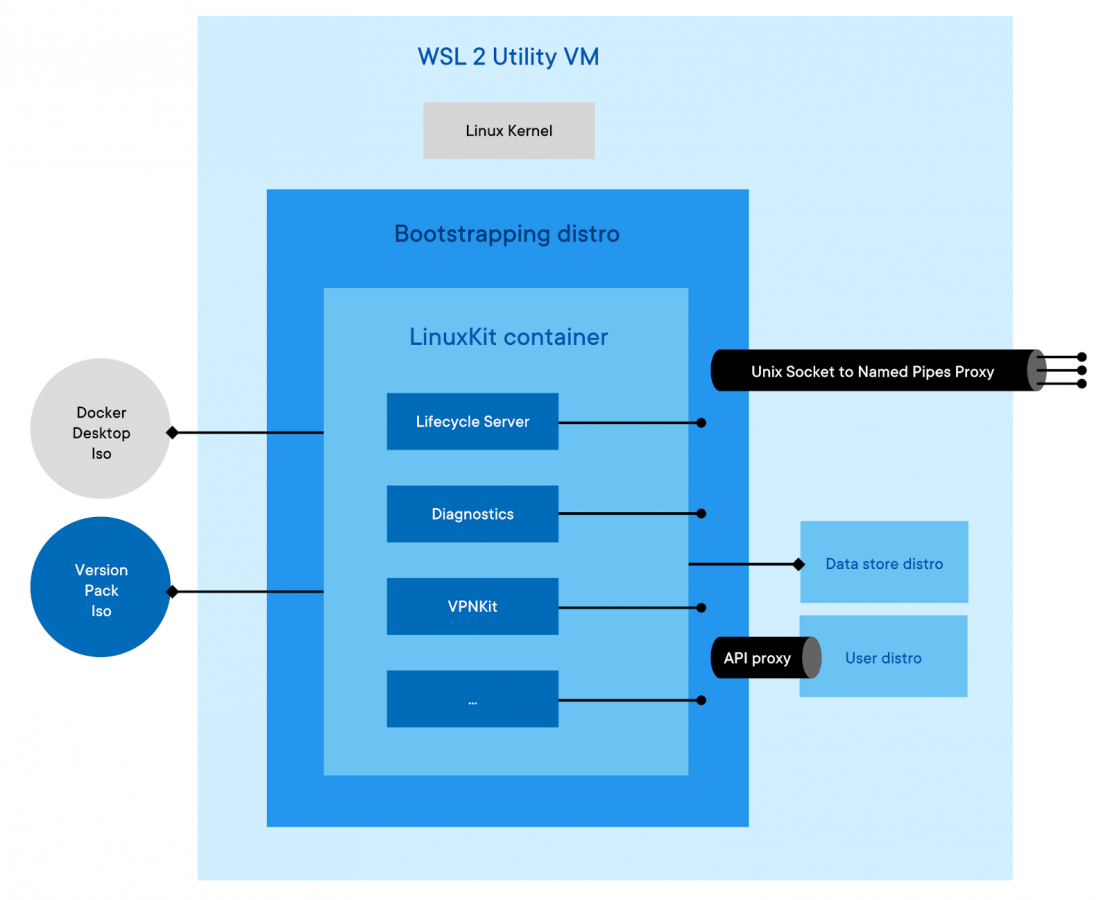

WSL (szczególnie WSL2) uruchamia Linuksa w lekkiej maszynie wirtualnej, co daje:

- izolację jądra Linux od Windows

- osobną przestrzeń procesów

- niezależny stos sieciowy (NAT)

Jednocześnie integracja z systemem hosta (dostęp do plików, clipboard, sieć) oznacza, że:

- kompromitacja WSL może wpłynąć na Windows

- złośliwy kod Linuxowy nie jest „niewidoczny”, ale bywa słabiej monitorowany

Producent systemu, Microsoft, coraz wyraźniej traktuje WSL jako element bezpieczeństwa deweloperskiego, a nie tylko narzędzie wygody.

Dobre praktyki bezpieczeństwa WSL

- oddzielne dystrybucje dla różnych projektów

- brak uruchamiania WSL jako administrator

- ograniczenie mountów katalogów systemowych

- regularne aktualizacje dystrybucji Linux

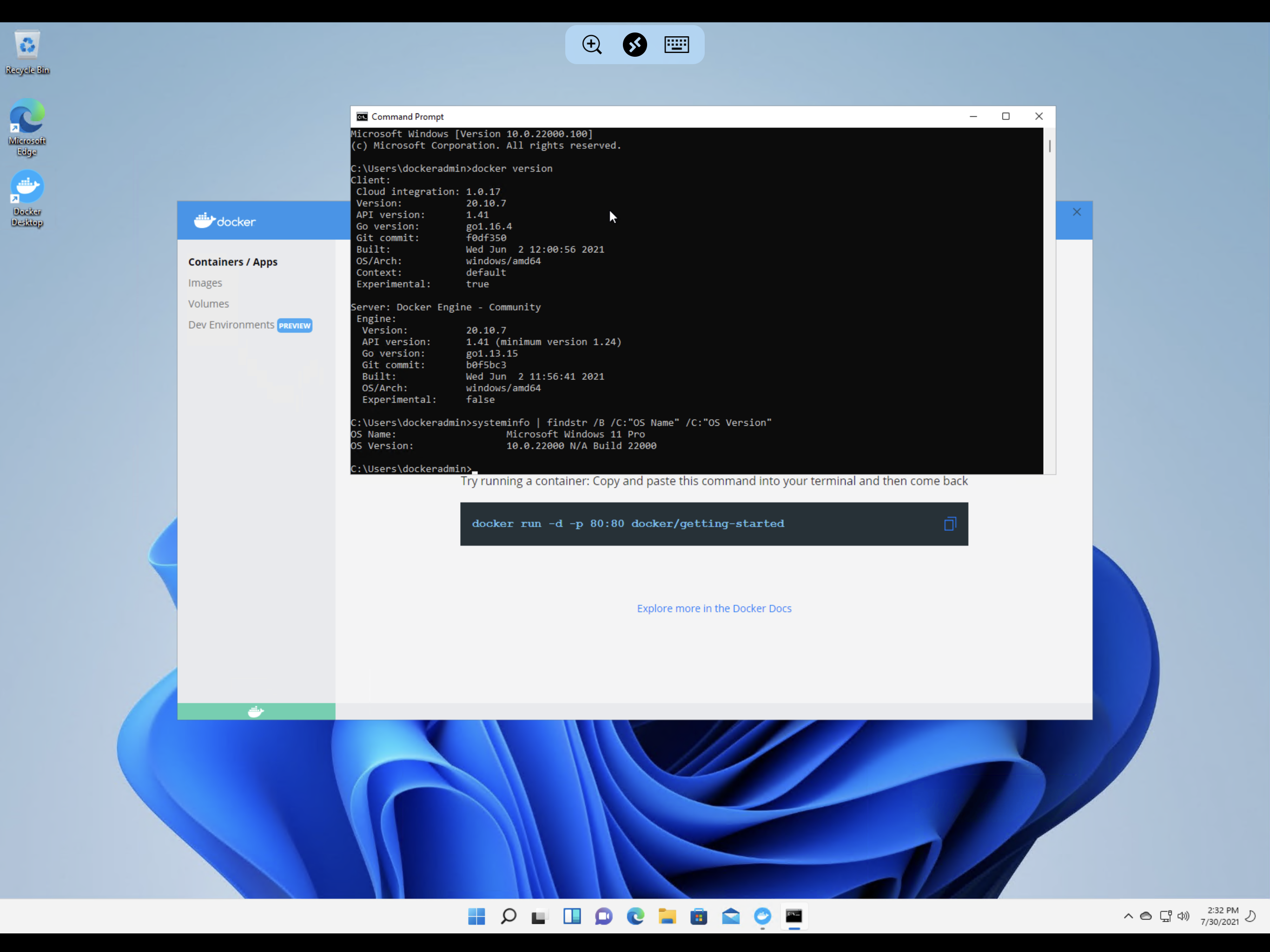

Docker na Windows 11 – bezpieczeństwo kontenerów lokalnych

Dlaczego kontenery są jednocześnie bezpieczne i ryzykowne?

Kontenery:

- izolują aplikacje

- są powtarzalne

- ograniczają zależności

Ale:

- dzielą kernel hosta

- często działają z nadmiernymi uprawnieniami

- bywają uruchamiane z obrazów o nieznanym pochodzeniu

Firma Docker sama podkreśla, że kontenery nie są maszynami wirtualnymi i wymagają dodatkowych warstw ochrony.

Najczęstsze błędy deweloperskie

- uruchamianie kontenerów z flagą

--privileged - brak skanowania obrazów

- trzymanie sekretów w plikach

env - mapowanie całego dysku hosta do kontenera

Sandboxing i separacja środowisk – praktyczne podejście

1. Separacja logiczna

- osobne środowiska dla:

- development

- test

- proof-of-concept

- brak współdzielonych wolumenów

2. Sandboxing aplikacji

- uruchamianie nieznanych narzędzi w:

- Windows Sandbox

- dedykowanych kontenerach

- brak dostępu do sieci lub tylko whitelist

3. Zasada najmniejszych uprawnień

- kontenery bez roota

- tylko wymagane capabilities

- brak dostępu do socketów systemowych

Izolacja nie polega na jednym narzędziu, lecz na architekturze.

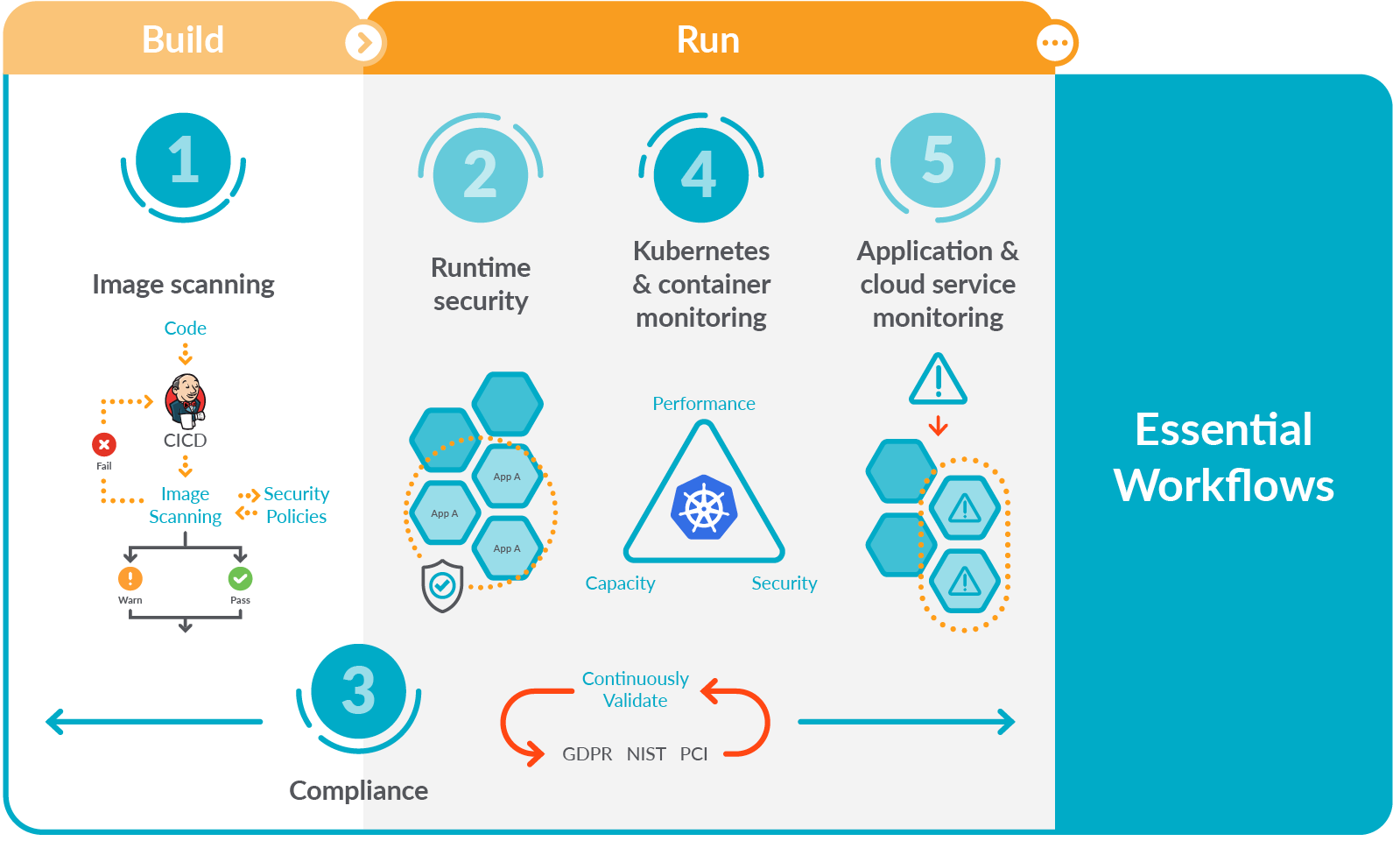

Narzędzia monitorujące zachowanie kontenerów i środowisk

Co warto monitorować?

- nietypowe wywołania systemowe

- próby eskalacji uprawnień

- połączenia wychodzące

- zmiany w systemie plików kontenera

Kategorie narzędzi

- runtime security (ochrona w czasie działania)

- skanery obrazów kontenerów

- integracja z SIEM

- logowanie zdarzeń systemowych

W środowiskach DevOps coraz częściej stosuje się ciągły monitoring nawet lokalnych kontenerów, bo atak zaczyna się często właśnie tam.

Dlaczego izolacja środowisk to dziś konieczność?

- deweloperzy pracują na kodzie produkcyjnym

- lokalne maszyny mają dostęp do repozytoriów i kluczy

- malware nie musi atakować serwera – wystarczy laptop

W 2026 roku środowisko developerskie jest jednym z najsłabszych ogniw łańcucha bezpieczeństwa, jeśli nie jest odpowiednio izolowane.

Podsumowanie

Bezpieczne środowisko deweloperskie to:

- WSL traktowany jak osobny system

- kontenery uruchamiane z ograniczeniami

- sandboxing zamiast „instaluj i sprawdzaj”

- monitoring zachowania, nie tylko skanowanie plików

Izolacja nie spowalnia pracy – chroni ją przed kosztownymi incydentami.