Jak działa izolacja aplikacji (sandboxing) w Windows, Linux i przeglądarkach

Jak działa izolacja aplikacji (sandboxing) w Windows, Linux i przeglądarkach

Współczesne systemy operacyjne coraz częściej uruchamiają aplikacje w odizolowanych środowiskach. Ten mechanizm, zwany sandboxingiem, ma ograniczyć skutki błędów i ataków, nawet jeśli aplikacja okaże się złośliwa. Choć idea jest wspólna, implementacja sandboxingu w Windows, Linux i przeglądarkach różni się znacząco.

Czym jest sandboxing?

Sandboxing to technika izolacji procesu, która:

- ogranicza dostęp aplikacji do systemu operacyjnego

- redukuje uprawnienia do minimum

- separuje aplikację od innych procesów i danych

Celem nie jest wykrywanie malware, lecz ograniczenie szkód, jakie może wyrządzić aplikacja.

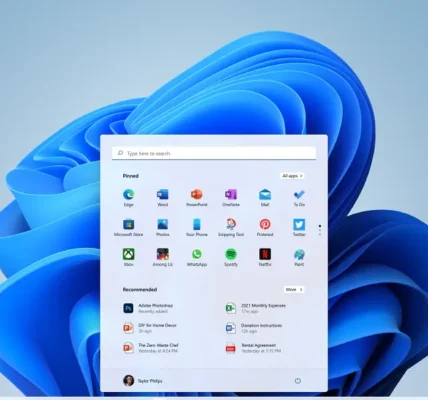

Sandboxing w Windows

Windows Sandbox

Windows Sandbox to lekka maszyna wirtualna, dostępna w wyższych edycjach Windows.

Jak działa:

- uruchamia pełne środowisko Windows w izolacji

- po zamknięciu wszystkie zmiany są usuwane

- brak trwałego dostępu do plików hosta

Zastosowanie:

- testowanie nieznanych aplikacji

- analiza podejrzanych plików

Izolacja procesów i AppContainer

Nowoczesne aplikacje Windows:

- działają w AppContainer

- mają ograniczony dostęp do systemu plików, sieci i rejestru

- komunikują się przez kontrolowane interfejsy

To mechanizm wykorzystywany m.in. przez:

- Microsoft Edge

- aplikacje ze sklepu Microsoft Store

Sandboxing w Linux

Flatpak

Flatpak uruchamia aplikacje w kontenerze użytkownika.

Mechanizmy:

- izolacja systemu plików

- dostęp do zasobów tylko przez portale

- separacja bibliotek od systemu hosta

Efekt: aplikacja nie widzi całego systemu.

Snap

Snap wykorzystuje:

- kontenery

- profile AppArmor

- automatyczne aktualizacje

Snapy mają ściśle kontrolowany dostęp do zasobów, ale często kosztem wydajności i integracji.

AppArmor

AppArmor to system kontroli dostępu oparty na profilach.

Działa poprzez:

- ograniczanie ścieżek plików

- kontrolę wywołań systemowych

- blokowanie nieautoryzowanych działań

Jest często używany jako warstwa zabezpieczeń dla usług i aplikacji.

Sandboxing w przeglądarkach

Przeglądarki stosują wielopoziomowy sandboxing:

- każda karta to osobny proces

- proces renderujący nie ma dostępu do systemu

- komunikacja odbywa się przez broker

Efekt: exploit w jednej karcie nie przejmuje całego systemu.

Ograniczenia i luki sandboxingu

Sandbox nie jest kuloodporny

Problemy:

- błędy w jądrze systemu

- podatności typu sandbox escape

- zbyt szerokie uprawnienia

Zaufanie użytkownika

Częsta luka:

- użytkownik sam przyznaje dostęp do plików, kamery lub mikrofonu

- sandbox traci sens

Wydajność i kompatybilność

- większe zużycie zasobów

- problemy z integracją systemową

- opóźnienia I/O

Praktyczne zastosowania sandboxingu

Bezpieczne testowanie oprogramowania

- uruchamianie nieznanych aplikacji

- analiza zachowania programów

Ochrona przed exploitami

- przeglądanie internetu

- otwieranie załączników

Izolacja środowisk pracy

- różne wersje aplikacji

- separacja danych służbowych i prywatnych

Windows vs Linux vs przeglądarki – porównanie

| Cecha | Windows | Linux | Przeglądarki |

|---|---|---|---|

| Poziom izolacji | wysoki | średni–wysoki | bardzo wysoki |

| Trwałość danych | opcjonalna | tak | nie |

| Wpływ na system | niski | niski | bardzo niski |

| Typowe zastosowanie | testy, aplikacje | desktop, serwery | web |

Podsumowanie

Sandboxing to jeden z najważniejszych mechanizmów bezpieczeństwa nowoczesnych systemów. Nie zastępuje antywirusa ani zdrowego rozsądku, ale znacząco ogranicza skutki ataków. Świadome korzystanie z izolacji aplikacji to dziś standard, a nie opcja dodatkowa.