Konfiguracja MikroTik — Część 59: MikroTik w Infrastrukturalnej Sieci Przemysłowej (OT) — Zabezpieczenia i Integracja z Systemami SCADA

Konfiguracja MikroTik — Część 59: MikroTik w Infrastrukturalnej Sieci Przemysłowej (OT) — Zabezpieczenia i Integracja z Systemami SCADA

Wprowadzenie

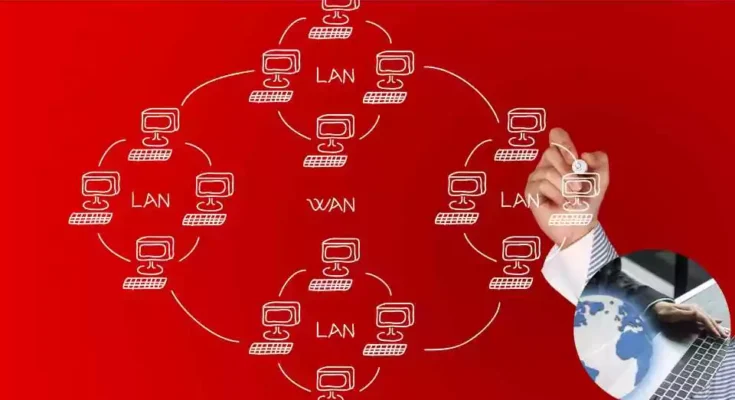

Środowiska przemysłowe i infrastrukturalne stają się coraz bardziej zależne od sieciowych systemów sterowania. Integracja z systemami SCADA, HMI i kontrolerami PLC wymaga nie tylko stabilnej komunikacji, ale również odpowiedniego zabezpieczenia przed zagrożeniami IT oraz OT. W tej części serii omówimy, jak wykorzystać MikroTik do budowy i zabezpieczenia sieci w środowisku przemysłowym — w sposób profesjonalny i zgodny z najlepszymi praktykami cyberbezpieczeństwa OT.

Dlaczego MikroTik w sieci przemysłowej?

- Możliwość budowy warstw komunikacyjnych OT (Operational Technology)

- Izolacja strefy IT i OT poprzez segmentację VLAN

- Możliwość tworzenia stref DMZ między SCADA a ERP/BI

- Obsługa protokołów VPN dla dostępu zdalnego

- Możliwość monitoringu ruchu oraz filtracji

- Wsparcie dla integracji z SIEM/SOAR

Krok 1 — Podział sieci na strefy bezpieczeństwa

W środowisku OT dobrym zwyczajem jest stosowanie koncepcji Defense in Depth — wielowarstwowego zabezpieczenia sieci. Przykładowe strefy to:

- Strefa SCADA (Sterowniki, HMI, Komputery Operatorskie)

- Strefa PLC/IO (Sterowniki polowe, sensory)

- Strefa DMZ (Serwery Historian, OPC-UA Gateway)

- Strefa IT (ERP, MES, systemy BI)

MikroTik pozwala na logiczne rozdzielenie tych stref za pomocą bridge VLAN filtering oraz firewalla.

Krok 2 — Tworzenie VLAN i mapowanie interfejsów

/interface bridge

add name=bridge_ot vlan-filtering=yes

/interface bridge port

add bridge=bridge_ot interface=ether1 pvid=10

add bridge=bridge_ot interface=ether2 pvid=20

add bridge=bridge_ot interface=ether3 pvid=30

add bridge=bridge_ot interface=ether4 pvid=40

/interface bridge vlan

add bridge=bridge_ot tagged=bridge_ot vlan-ids=99

add bridge=bridge_ot tagged=bridge_ot,ether5 vlan-ids=10,20,30,40

Krok 3 — Ochrona stref przez firewall

Zakładamy, że VLAN10 to strefa SCADA, VLAN20 — PLC, VLAN30 — DMZ, VLAN40 — IT.

/ip firewall filter

add chain=forward action=accept in-interface=vlan10 out-interface=vlan20

add chain=forward action=drop in-interface=vlan20 out-interface=!vlan10

add chain=forward action=accept in-interface=vlan30 out-interface=vlan10

add chain=forward action=accept in-interface=vlan10 out-interface=vlan30

add chain=forward action=drop in-interface=vlan40 out-interface=vlan20

add chain=forward action=drop in-interface=vlan40 out-interface=vlan10

add chain=forward action=accept connection-state=established,related

add chain=forward action=drop

Krok 4 — Dostęp zdalny tylko poprzez VPN

/interface l2tp-server server

set enabled=yes use-ipsec=yes default-profile=default-encryption

/ppp secret

add name="ot_admin" password="StrongPass!" service=l2tp profile=default-encryption

Dostęp do interfejsu zarządzającego tylko z VPN:

/ip service

set winbox address=10.99.99.0/24

set www disabled=yes

set ssh address=10.99.99.0/24

Krok 5 — Monitorowanie i logowanie ruchu

Zbieranie logów do zewnętrznego serwera Syslog lub SIEM:

/system logging

add topics=firewall action=remote

/system logging action

set remote remote=192.168.100.10

Krok 6 — Praktyka hardeningu MikroTik w sieciach OT

- Wyłączenie usług nieużywanych

- Regularne aktualizacje RouterOS

- Stosowanie silnych kluczy do VPN

- Audyt konfiguracji firewall

- Fizyczne zabezpieczenie dostępu do urządzeń

Krok 7 — Integracja z systemem Historian lub OPC-UA

Dzięki przekierowaniu ruchu przez DMZ można bezpiecznie udostępniać dane SCADA do systemów analizujących lub monitorujących.

/ip firewall nat

add chain=dstnat dst-address=10.0.30.10 protocol=tcp dst-port=4840 action=dst-nat to-addresses=10.0.20.10

Podsumowanie

Zastosowanie MikroTik w środowisku przemysłowym wymaga odpowiedzialnego podejścia, szczególnie w zakresie bezpieczeństwa i segmentacji. Dzięki temu można zbudować solidną, skalowalną sieć OT z pełną kontrolą przepływu danych i możliwością integracji z zewnętrznymi systemami zarządzania i bezpieczeństwa. MikroTik w sieciach SCADA staje się nie tylko routerem, ale elementem strategii bezpieczeństwa.