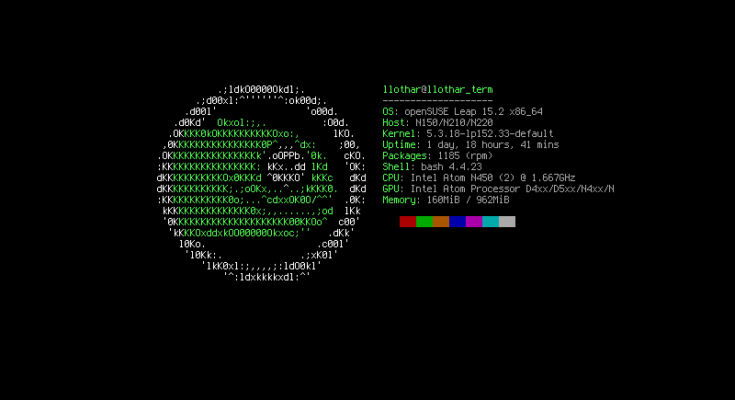

Konfiguracja demonów systemowych w Linuksie: Poradnik dla użytkowników

Demony systemowe, znane również jako usługi, to programy działające w tle, które zapewniają istotne funkcje dla systemu operacyjnego i aplikacji. W tym poradniku przedstawimy podstawy konfiguracji demonów w systemie Linux, omówimy popularne narzędzia i pliki konfiguracyjne oraz zaprezentujemy przykłady praktycznych zastosowań.

Czym są demony systemowe?

Demony to programy uruchamiane podczas startu systemu i działające w tle, niezależnie od sesji użytkownika. Wykonują określone zadania, takie jak zarządzanie siecią, obsługa bazy danych lub zapewnianie dostępu do usług sieciowych.

Dlaczego warto konfigurować demony?

Konfiguracja demonów jest niezbędna do:

- Dostosowania działania usług: Możesz skonfigurować parametry demonów, aby określić sposób ich działania i dostosować je do swoich potrzeb.

- Zapewnienia bezpieczeństwa: Poprawna konfiguracja może wzmocnić bezpieczeństwo demonów i ograniczyć ryzyko ataków.

- Optymalizacji wydajności: Możesz dostosować ustawienia demonów, aby poprawić wydajność systemu i zminimalizować zużycie zasobów.

- Rozwiązywania problemów: Analiza plików konfiguracyjnych demonów może pomóc w identyfikacji i rozwiązywaniu problemów z działaniem usług.

Popularne narzędzia do konfiguracji demonów:

- Pliki konfiguracyjne: Większość demonów posiada pliki konfiguracyjne w formacie tekstowym, które można modyfikować za pomocą edytora tekstu.

- Narzędzia wiersza poleceń: Istnieje wiele narzędzi wiersza poleceń służących do zarządzania demonami, takich jak

systemctl,serviceichkconfig. - Narzędzia graficzne: Niektóre dystrybucje Linuksa oferują graficzne narzędzia do konfiguracji demonów, takie jak

systemd-config-manageriYaST.

Przykładowe pliki konfiguracyjne demonów:

/etc/sysconfig/network: Plik konfiguracyjny demona sieciowego./etc/my.cnf: Plik konfiguracyjny serwera MySQL./etc/apache2/apache2.conf: Plik konfiguracyjny serwera Apache.

Przykładowe zastosowania konfiguracji demonów:

- Zmiana adresu IP serwera: Modyfikacja pliku konfiguracyjnego demona sieciowego w celu ustawienia nowego adresu IP.

- Konfiguracja zapory sieciowej: Dostosowanie ustawień zapory sieciowej w celu zezwolenia lub zablokowania określonych połączeń.

- Zmiana parametrów bazy danych: Modyfikacja pliku konfiguracyjnego serwera MySQL w celu dostosowania wydajności lub zabezpieczeń.

- Włączanie lub wyłączanie usług: Używanie narzędzi wiersza poleceń lub graficznych do włączania lub wyłączania demonów w zależności od potrzeb.

Nauka konfiguracji demonów:

- Zapoznaj się z dokumentacją demona: Dokumentacja demona zwykle zawiera szczegółowe informacje na temat opcji konfiguracji i plików konfiguracyjnych.

- Czytaj pliki konfiguracyjne: Przeanalizuj istniejące pliki konfiguracyjne, aby zrozumieć ich strukturę i domyślne wartości.

- Eksperymentuj z małymi zmianami: Wprowadzaj małe zmiany w plikach konfiguracyjnych i testuj ich wpływ na działanie demona.

- Używaj narzędzi do zarządzania demonami: Wykorzystaj narzędzia wiersza poleceń lub graficzne do łatwiejszej modyfikacji ustawień demonów.

- Bądź ostrożny: Nie modyfikuj plików konfiguracyjnych, których działania nie jesteś pewien. Nieprawidłowa konfiguracja może spowodować problemy z działaniem systemu.

Dodatkowe wskazówki:

- Przed wprowadzaniem zmian wykonaj kopię zapasową plików konfiguracyjnych: Umożliwi to Ci przywrócenie poprzednich ustawień w razie problemów.

- Używaj komentarzy w plikach konfiguracyjnych: Dodawaj komentarze do plików konfiguracyjnych, aby opisać wprowadzone zmiany.

- Sprawdzaj dzienniki systemowe: Analiza dzienników systemowych może pomóc w identyfikacji błędów i problemów związanych z działaniem demonów.