Jak stosować reguły zapory do ochrony konkretnych usług i aplikacji działających na serwerze Windows Server

Jak stosować reguły zapory do ochrony konkretnych usług i aplikacji działających na serwerze Windows Server

Windows Server to zaawansowane oprogramowanie serwerowe, które zapewnia wiele funkcji, takich jak zarządzanie użytkownikami, zasobami sieciowymi, czy aplikacjami. Jednym z najważniejszych elementów zabezpieczających środowisko serwerowe jest zapora Windows Defender Firewall. Dzięki zaporze można zarządzać dostępem do usług i aplikacji, co jest niezbędne w zapewnianiu bezpieczeństwa systemu i jego zasobów.

W tym artykule omówimy, jak skutecznie stosować reguły zapory Windows Defender do ochrony konkretnych usług i aplikacji działających na Windows Server. Dowiesz się, jak skonfigurować reguły zapory, które pozwolą na kontrolowanie ruchu przychodzącego i wychodzącego oraz na ochronę aplikacji przed nieautoryzowanym dostępem.

Co to są reguły zapory Windows Defender?

Windows Defender Firewall to narzędzie, które chroni system operacyjny przed zagrożeniami z sieci, blokując lub zezwalając na ruch przychodzący i wychodzący na podstawie określonych reguł. Reguły zapory pozwalają na precyzyjne określenie, który ruch sieciowy ma być dozwolony, a który zablokowany. Zapora może chronić zarówno aplikacje, jak i usługi systemowe, które są uruchamiane na serwerze.

W systemie Windows Server zapora może kontrolować dostęp do takich usług jak:

- Usługi WWW (IIS) – zarządzanie ruchem HTTP/HTTPS,

- Usługi RDP – dostęp do pulpitu zdalnego (Remote Desktop Protocol),

- Usługi DNS – zarządzanie zapytaniami DNS,

- Usługi FTP – zarządzanie ruchem FTP,

- Usługi SQL – ochrona baz danych Microsoft SQL Server.

Jak stosować reguły zapory do ochrony usług na Windows Server?

1. Ochrona usługi WWW (IIS)

Usługi WWW (Internet Information Services – IIS) to jedna z najbardziej popularnych aplikacji działających na Windows Server, służąca do hostowania stron internetowych. Aby zapewnić odpowiednią ochronę serwera WWW, należy skonfigurować reguły zapory, które kontrolują dostęp do portów 80 (HTTP) oraz 443 (HTTPS).

Jak skonfigurować reguły dla IIS?

- Otwórz Menedżer zapory Windows Defender:

- Wejdź do Panelu sterowania → System i zabezpieczenia → Zapora Windows Defender → Zaawansowane ustawienia.

- Twórz regułę przychodzącą:

- Wybierz Reguły przychodzące w lewym panelu i kliknij Nowa reguła.

- Wybierz Port, następnie TCP i wprowadź port 80 lub 443 (jeśli chodzi o HTTP i HTTPS).

- Określ, że reguła ma dotyczyć połączeń przychodzących.

- Zaznacz opcję Zezwól na połączenie, aby umożliwić ruch do serwera WWW.

- Zabezpieczenie innych portów:

- Zablokuj inne porty, które nie są używane przez aplikację IIS, aby uniemożliwić dostęp do nich.

- Reguły wychodzące:

- Możesz również skonfigurować reguły dla ruchu wychodzącego, aby ograniczyć połączenia, które serwer WWW może nawiązywać z siecią.

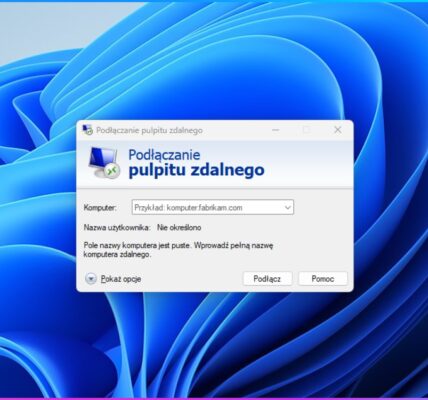

2. Ochrona usługi RDP (Remote Desktop Protocol)

Usługa RDP umożliwia zdalny dostęp do serwera, co może stanowić potencjalne zagrożenie, jeśli nie jest odpowiednio zabezpieczona. Aby chronić usługę RDP, skonfiguruj zaporę, by zezwalała tylko na połączenia z zaufanych adresów IP.

Jak skonfigurować regułę dla RDP?

- Stwórz regułę dla portu 3389:

- Otwórz Menedżer zapory Windows Defender.

- Przejdź do Reguły przychodzące i kliknij Nowa reguła.

- Wybierz Port, a następnie TCP.

- Wprowadź port 3389 (domyślny port dla RDP).

- Zdefiniuj, że reguła ma dotyczyć połączeń przychodzących.

- Zaznacz Zezwól na połączenie.

- Ograniczenie dostępu do zaufanych adresów IP:

- W opcjach zaawansowanych, możesz określić adresy IP, z których zezwalasz na dostęp do serwera za pomocą RDP.

- Wprowadź zakres adresów IP lub adresy konkretnego urządzenia, aby ograniczyć dostęp tylko do zaufanych źródeł.

3. Ochrona usługi SQL Server

SQL Server to popularna usługa bazodanowa działająca na Windows Server. Ochrona SQL Server przed nieautoryzowanym dostępem jest kluczowa, zwłaszcza gdy jest przechowywanych wiele wrażliwych danych. Usługa SQL Server zazwyczaj nasłuchuje na porcie 1433.

Jak skonfigurować regułę dla SQL Server?

- Twórz regułę dla portu 1433:

- Otwórz Menedżer zapory Windows Defender.

- Wybierz Nowa reguła → Port.

- Wybierz TCP i wprowadź port 1433 (domyślny port dla SQL Server).

- Zdefiniuj, że reguła ma dotyczyć tylko ruchu przychodzącego.

- Określ, czy reguła ma blokować, czy zezwalać na ruch.

- Ograniczenie dostępu do SQL Server:

- W opcji Zakresy IP, dodaj tylko te adresy IP, które mają prawo łączyć się z bazą danych.

- Możesz również skonfigurować specjalne reguły dla połączeń wychodzących, jeśli SQL Server ma nawiązywać połączenia z innymi usługami.

Jak zarządzać regułami zapory dla aplikacji?

1. Ochrona aplikacji za pomocą zapory

Dzięki zapora Windows Defender Firewall, możesz tworzyć reguły, które pozwalają na kontrolowanie ruchu dla określonych aplikacji. Na przykład, jeśli masz serwer aplikacji, który powinien komunikować się tylko z określonymi klientami lub serwerami, możesz utworzyć regułę zapory, która pozwoli na dostęp do tej aplikacji tylko z wybranych adresów IP.

Jak stworzyć regułę dla aplikacji?

- Wybór aplikacji:

- W Menedżerze zapory Windows Defender wybierz Nowa reguła → Aplikacja.

- Określ pełną ścieżkę do pliku wykonywalnego aplikacji (np.

C:\Program Files\Apache2\bin\httpd.exe). - Określ, czy chcesz zezwolić na połączenia przychodzące, wychodzące, czy oba.

- Wybierz odpowiednią opcję, czy chcesz zezwolić, zablokować, czy powiadomić o próbach dostępu do aplikacji.

2. Ustalanie priorytetów reguł

Reguły zapory mają różne priorytety. Możesz ustawić priorytety dla reguł, aby kontrolować, które reguły mają pierwszeństwo w danym przypadku. Na przykład, jeśli masz reguły zezwalające na dostęp do aplikacji, ale chcesz, aby niektóre z nich miały wyższy priorytet, możesz to skonfigurować.

Podsumowanie

Reguły zapory Windows Defender w Windows Server są kluczowym elementem zabezpieczeń, pozwalając na precyzyjne zarządzanie dostępem do usług i aplikacji działających na serwerze. Dzięki odpowiedniej konfiguracji reguł, możesz chronić swoje zasoby przed nieautoryzowanym dostępem i atakami z sieci. Niezależnie od tego, czy chcesz zabezpieczyć serwer WWW, RDP, SQL Server czy inne aplikacje, Windows Defender Firewall daje Ci pełną kontrolę nad ruchem sieciowym, zapewniając skuteczną ochronę przed zagrożeniami. Regularna konserwacja reguł zapory jest kluczowa dla utrzymania bezpieczeństwa i stabilności serwera.