Jak blokować telemetrię i śledzenie w popularnych aplikacjach (desktop + mobilne)

Jak blokować telemetrię i śledzenie w popularnych aplikacjach (desktop + mobilne)

W 2026 roku telemetria i śledzenie użytkowników są standardem w większości aplikacji – zarówno desktopowych, jak i mobilnych. Dane o zachowaniu, lokalizacji, sprzęcie i sposobie korzystania z aplikacji trafiają do producentów, partnerów analitycznych, a czasem również do sieci reklamowych. Coraz więcej użytkowników świadomie próbuje odzyskać kontrolę nad prywatnością.

Telemetria w Windows, Androidzie i iOS – co faktycznie jest zbierane?

![]()

![]()

Windows 11

System raportuje m.in.:

- identyfikatory urządzenia

- dane o sprzęcie i sterownikach

- używane aplikacje i funkcje

- zdarzenia błędów i stabilność systemu

Producent systemu, Microsoft, klasyfikuje telemetrię jako „diagnostyczną”, jednak nie wszystkie dane są niezbędne do działania systemu.

Android

W systemach opartych o usługi Google zbierane są:

- dane lokalizacyjne (nawet po wyłączeniu GPS)

- identyfikatory reklamowe

- informacje o aplikacjach i czasie użycia

- dane sieciowe i urządzenia

iOS

Apple stosuje bardziej restrykcyjne podejście, ale nadal zbierane są:

- dane diagnostyczne

- informacje o interakcjach z systemem

- dane powiązane z kontem Apple ID

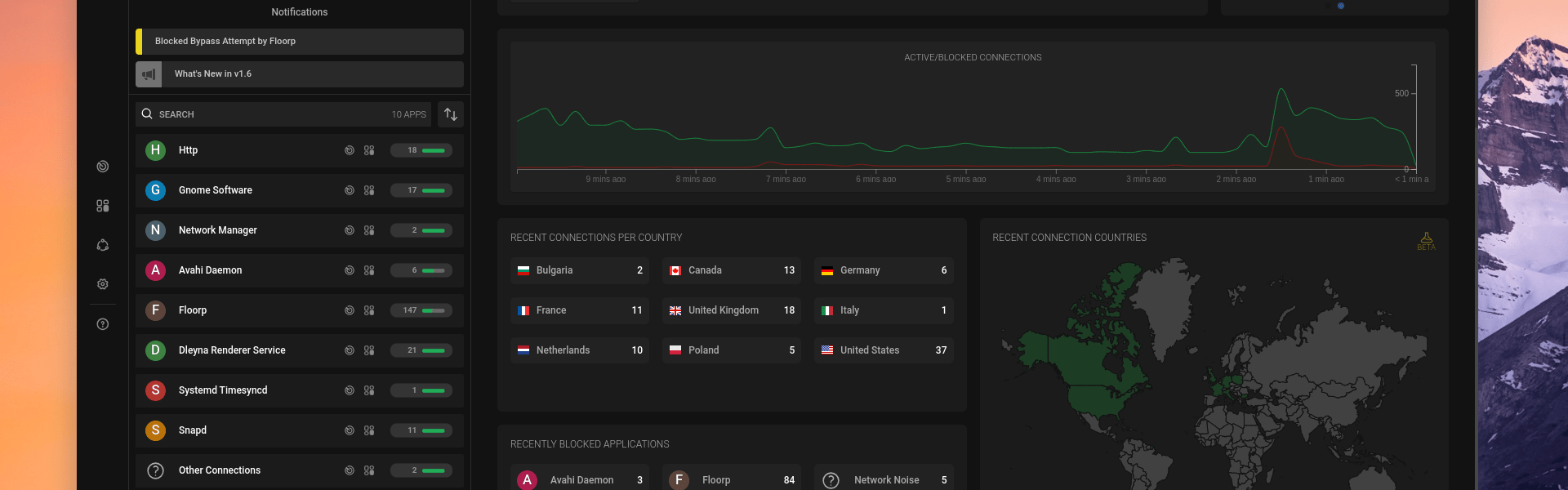

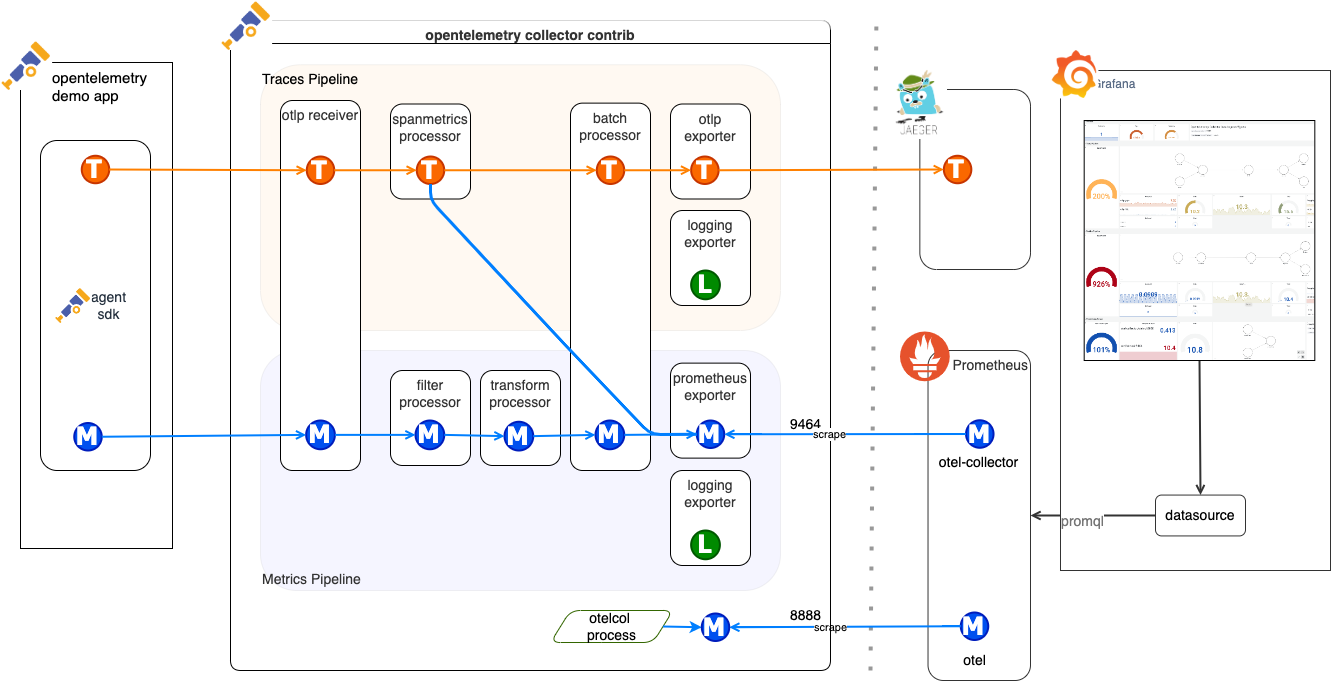

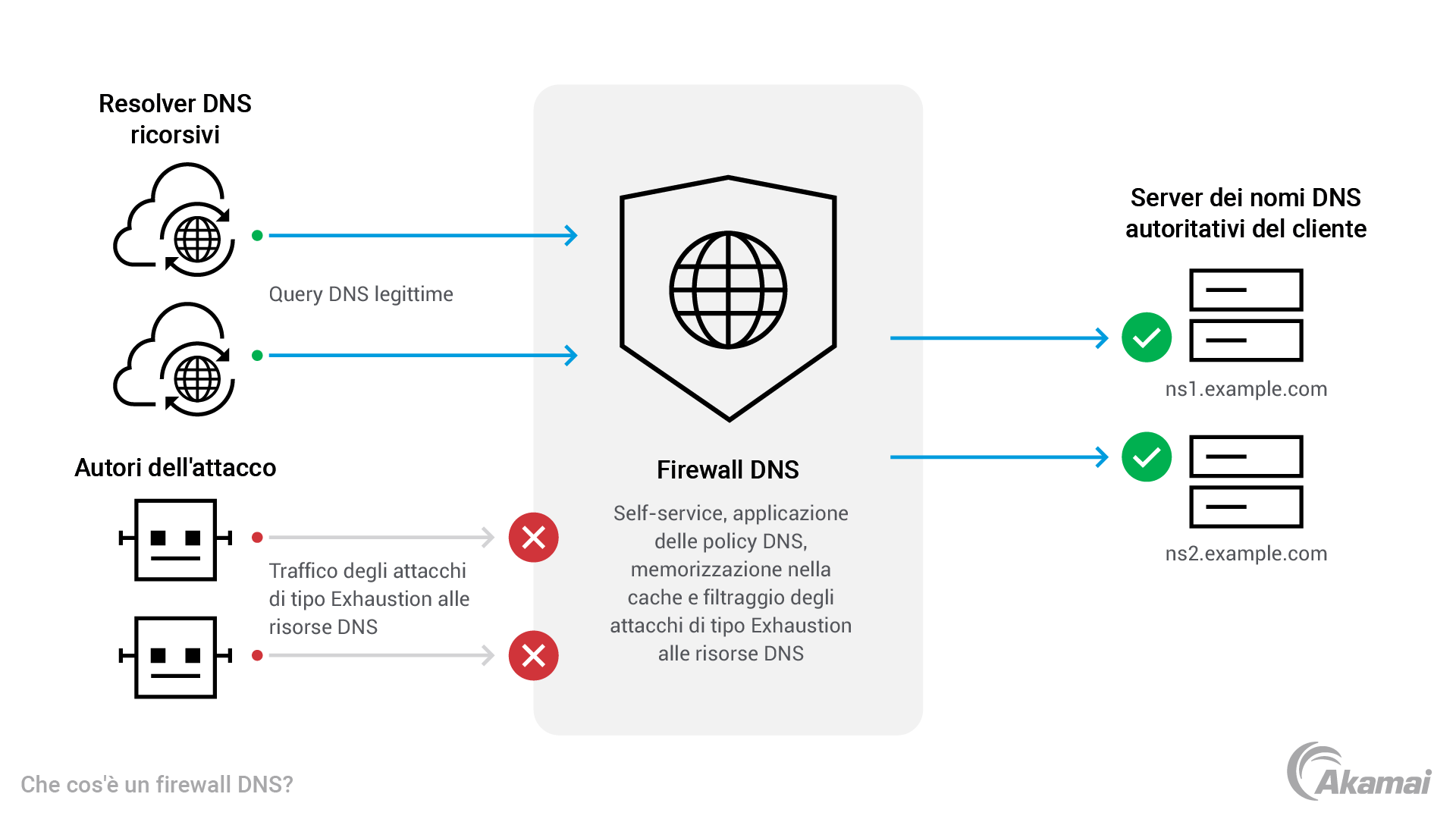

Narzędzia blokujące telemetrię i śledzenie

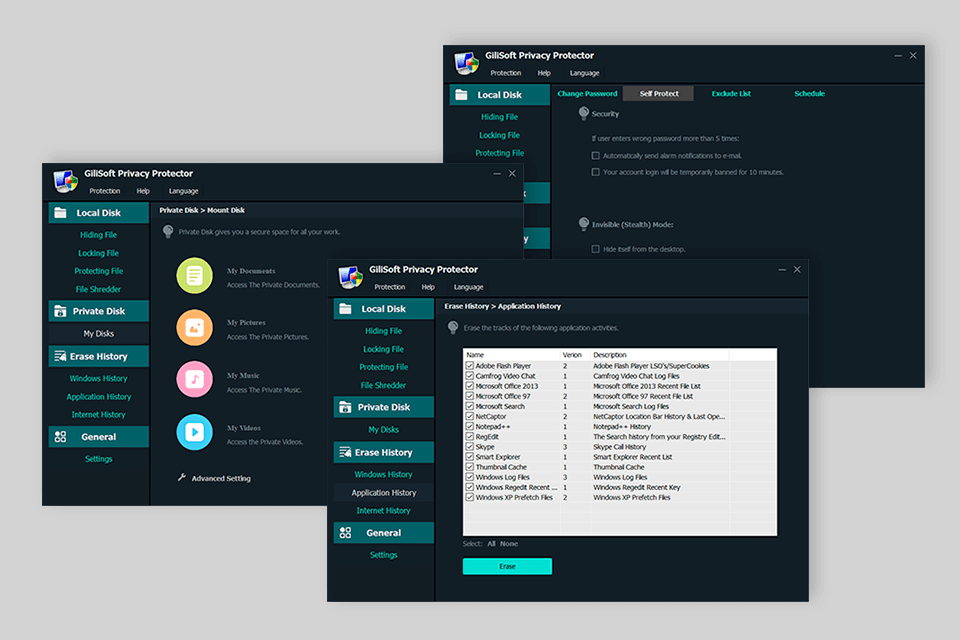

Desktop (Windows)

- narzędzia do kontroli usług systemowych

- zapory aplikacyjne z regułami outbound

- lokalne listy blokujące domeny telemetryczne

Android

- firewalle działające bez roota (VPN lokalny)

- blokowanie trackerów per aplikacja

- alternatywne sklepy z aplikacjami bez SDK śledzących

iOS

- systemowe ograniczenia śledzenia

- blokowanie połączeń sieciowych aplikacji

- profile MDM ograniczające telemetrię

Uwaga: blokowanie na poziomie DNS lub zapory jest najskuteczniejsze, bo działa niezależnie od ustawień aplikacji.

Konfiguracja prywatności w aplikacjach – co warto zmienić ręcznie

1. Uprawnienia aplikacji

- odbieranie dostępu do:

- lokalizacji „zawsze”

- kontaktów

- mikrofonu w tle

- zasada: jeśli nie potrzebuje – nie dawać

2. Reklamy i personalizacja

- reset lub wyłączenie identyfikatora reklamowego

- zakaz personalizacji reklam

- brak zgody na „improvement programs”

3. Synchronizacja i chmura

- wyłączenie automatycznej synchronizacji

- lokalne przechowywanie danych

- ręczne kopie zapasowe

Analiza: co aplikacje naprawdę raportują?

Najczęstsze kategorie danych

- fingerprint urządzenia

- model sprzętu i system

- czas użycia i sekwencje kliknięć

- adres IP i sieć

- identyfikatory sesji

Dlaczego to problem?

- dane umożliwiają profilowanie użytkownika

- łączenie informacji z wielu aplikacji

- podatność na wycieki i nadużycia

- brak realnej anonimowości

W wielu przypadkach aplikacja działa poprawnie nawet po zablokowaniu 70–90% połączeń telemetrycznych.

Czy da się całkowicie wyłączyć telemetrię?

Krótka odpowiedź: nie w 100%, ale:

- można ją drastycznie ograniczyć

- można odzyskać kontrolę nad tym, co i kiedy jest wysyłane

- można uniknąć śledzenia reklamowego i behawioralnego

To kompromis między wygodą a prywatnością.

Podsumowanie

Blokowanie telemetrii w 2026 roku to:

- świadoma konfiguracja systemu

- użycie narzędzi sieciowych i firewalli

- kontrola uprawnień aplikacji

- rezygnacja z części „smart” funkcji

Prywatność nie znika sama – oddajemy ją małymi decyzjami. Dobra wiadomość: większość z nich da się cofnąć.