Izolacja użytkowników w systemach operacyjnych – dlaczego to słaby punkt bezpieczeństwa

Izolacja użytkowników w systemach operacyjnych – dlaczego to słaby punkt bezpieczeństwa

Izolacja użytkowników to fundament bezpieczeństwa systemów operacyjnych. Teoretycznie każdy użytkownik ma swoje konto, uprawnienia i ograniczony dostęp. W praktyce to właśnie błędy w separacji kont są jednym z najczęstszych powodów skutecznej eskalacji uprawnień, przejęcia systemu i ruchu lateralnego w sieci.

Konta użytkowników w praktyce – Windows i Linux

🪟 Windows – model oparty na ACL i tokenach

System Windows opiera się na:

- kontach lokalnych i domenowych

- tokenach dostępu

- listach ACL (Access Control Lists)

- grupach zabezpieczeń

Typowe role:

- standardowy użytkownik

- administrator lokalny

- SYSTEM / TrustedInstaller

Problem:

W wielu organizacjach użytkownik pracuje na koncie zbyt uprzywilejowanym, często „bo aplikacja wymaga”.

Dotyczy to szczególnie środowisk:

- bez Active Directory

- bez polityk GPO

- z ręcznie nadawanymi uprawnieniami

🐧 Linux – użytkownik, grupa, root

Linux wykorzystuje:

- UID / GID

- prawa rwx

- mechanizmy sudo i su

- capabilities (często ignorowane)

Założenie:

użytkownik ≠ root

Rzeczywistość:

sudo ALL=(ALL) ALL- brak logowania użycia sudo

- błędne prawa do katalogów systemowych

- setuid na nieodpowiednich binarkach

Efekt: izolacja istnieje tylko formalnie.

Najczęstsze błędy konfiguracji uprawnień

❌ Nadmiarowe uprawnienia

- „na wszelki wypadek”

- „żeby nie było ticketów”

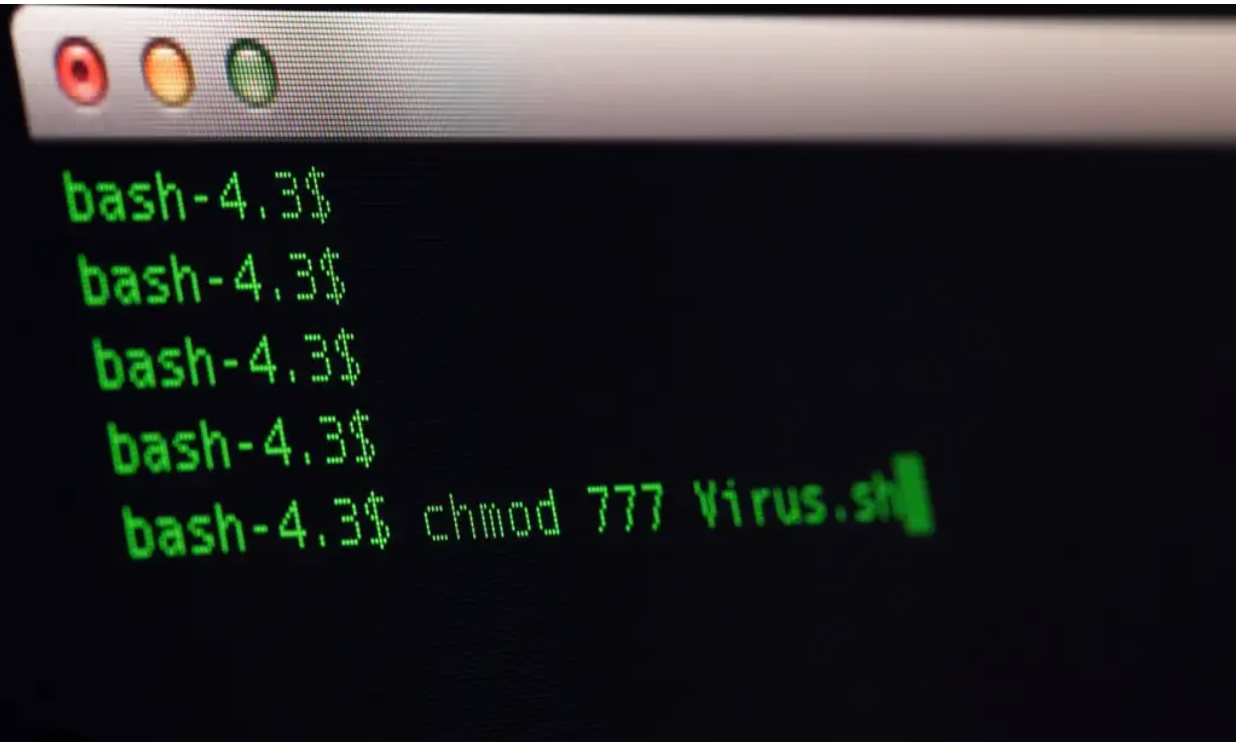

chmod 777- Full Control dla Everyone

❌ Współdzielone katalogi robocze

- pliki wykonywalne w katalogach zapisywalnych

- brak separacji użytkowników

- możliwość podmiany binarek

❌ Usługi uruchamiane zbyt wysoko

- aplikacje jako Administrator / root

- brak kont serwisowych

- brak separacji procesów

❌ Brak audytu

- brak logów dostępu

- brak alertów

- brak przeglądu uprawnień

Eskalacja uprawnień w praktyce – jak to wygląda naprawdę

🔓 Windows – typowe wektory

- DLL hijacking w katalogach zapisywalnych

- usługi uruchamiane jako SYSTEM

- błędne ACL w

Program Files - token impersonation

- scheduled tasks z błędnymi uprawnieniami

🔓 Linux – typowe wektory

- błędnie skonfigurowane sudo

- exploity kernelowe

- setuid binaries

- writable

/etc/passwdlub/etc/shadow - PATH hijacking

W obu przypadkach:

atak zaczyna się jako zwykły użytkownik, a kończy jako admin/root.

Dlaczego izolacja użytkowników jest słabym punktem

Bo:

- zależy od dyscypliny administratora

- psuje „wygodę użytkownika”

- jest omijana przez aplikacje legacy

- rzadko jest regularnie audytowana

Atakujący nie musi łamać zabezpieczeń, jeśli system sam je obniżył.

Jak poprawnie separować użytkowników – dobre praktyki

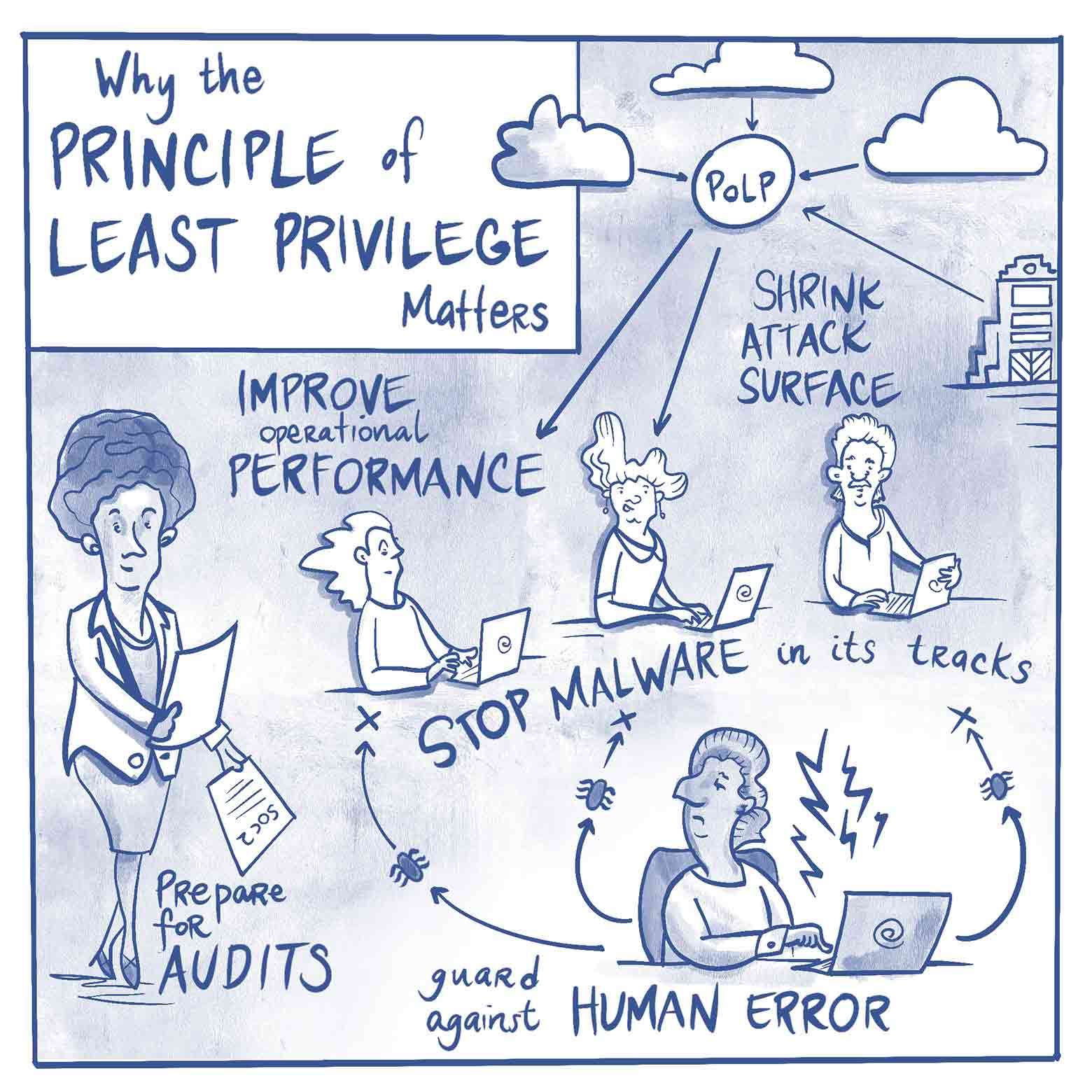

🛡️ 1. Zasada najmniejszych uprawnień (Least Privilege)

- użytkownik ma tylko to, co niezbędne

- brak lokalnych adminów

- brak „tymczasowych wyjątków” bez kontroli

🛡️ 2. Separacja ról

- konto użytkownika ≠ konto administracyjne

- konta serwisowe z minimalnym zakresem

- brak logowania interaktywnego dla usług

🛡️ 3. Kontrola i audyt

- logowanie dostępu do plików i usług

- alerty na zmiany uprawnień

- okresowe przeglądy ACL / sudoers

🛡️ 4. Dodatkowe warstwy ochrony

- UAC i AppLocker w Windows

- SELinux / AppArmor w Linux

- sandboxing aplikacji

- EDR / XDR

Przykładowe rozwiązania:

- Microsoft Defender for Endpoint

- CrowdStrike

Izolacja użytkowników a nowoczesne ataki

W erze:

- ransomware

- APT

- insider threats

eskalacja uprawnień to etap obowiązkowy ataku.

Jeśli izolacja użytkowników jest słaba:

- malware działa szybciej,

- wykrycie trwa dłużej,

- skutki są poważniejsze.

Podsumowanie

Izolacja użytkowników:

- ❌ nie jest „ustaw i zapomnij”

- ❌ nie polega tylko na tworzeniu kont

- ✅ wymaga ciągłej kontroli i audytu

Najczęściej system nie zostaje złamany – zostaje dopuszczony.

Dobrze zaprojektowana separacja użytkowników:

- ogranicza skutki ataku,

- spowalnia eskalację,

- daje czas na reakcję zespołom bezpieczeństwa.