Należy podkreślić, że hackowanie jest nielegalne i może prowadzić do poważnych konsekwencji prawnych. Ten artykuł ma jedynie na celu edukacyjnym i nie zachęca do naruszania prawa.

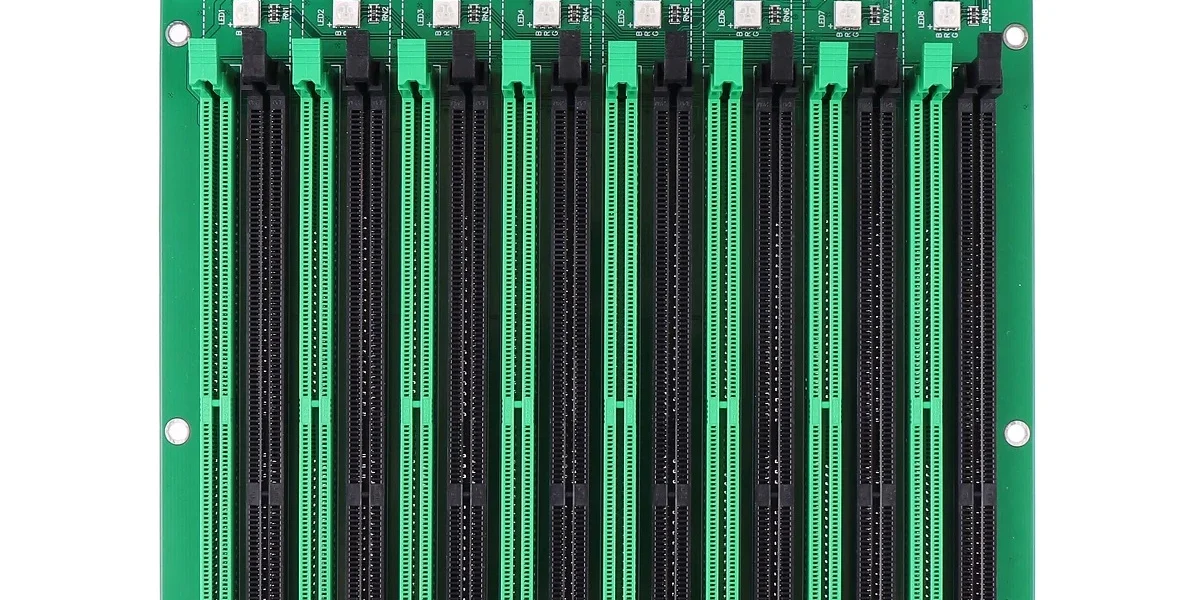

DDR3 to rodzaj pamięci RAM, który został wprowadzony na rynek w 2007 roku. W porównaniu z poprzednią generacją, DDR2, oferuje on większą przepustowość i niższe opóźnienia. Mimo że DDR3 jest już trochę przestarzały, wciąż jest powszechnie stosowany w starszych komputerach, a także w niektórych serwerach.

Hackowanie pamięci DDR3 jest trudne, ponieważ nie ma wielu narzędzi do jego wykonania. Ponadto, aby uzyskać dostęp do pamięci RAM, konieczne jest posiadanie uprawnień administratora, co utrudnia proces.

Jednym z najczęstszych sposobów hackowania pamięci RAM jest wykorzystanie ataku typu buffer overflow. Polega on na wprowadzeniu do pamięci danych, które przekraczają rozmiar bufora i prowadzą do nadpisania innych obszarów pamięci. W ten sposób można uzyskać dostęp do chronionych informacji lub wykonać kod złośliwy.

Innym sposobem jest wykorzystanie tzw. cold boot attack. Polega on na wyłączeniu komputera i szybkim ponownym uruchomieniu go, podczas gdy pamięć RAM nadal zawiera dane z poprzedniego uruchomienia. Dzięki temu można uzyskać dostęp do tych danych i wrażliwych informacji.

Kolejnym sposobem jest wykorzystanie tzw. rowhammer attack. Polega on na wielokrotnym zapisywaniu i odczycie określonej wartości w pamięci RAM, co może prowadzić do jej uszkodzenia. W ten sposób można uzyskać dostęp do sąsiednich obszarów pamięci i wrażliwych informacji.