Fałszywe poczucie bezpieczeństwa w systemach operacyjnych – funkcje, które użytkownicy przeceniają

Fałszywe poczucie bezpieczeństwa w systemach operacyjnych – funkcje, które użytkownicy przeceniają

Często użytkownicy wierzą, że systemy operacyjne chronią ich automatycznie. W praktyce wiele funkcji jest przecenianych i daje jedynie iluzję bezpieczeństwa. W świecie bezpieczeństwa IT to klasyczny przykład fałszywego poczucia ochrony, które prowadzi do błędnych decyzji i narażenia danych.

MIT → RZECZYWISTOŚĆ

🕵️♂️ Tryb prywatny w przeglądarce

MIT: „Tryb prywatny chroni mnie przed śledzeniem i atakami”

RZECZYWISTOŚĆ:

- Usuwa historię i ciasteczka lokalnie, ale nie ukrywa IP ani aktywności przed ISP, siecią firmową czy rządami

- Nie chroni przed phishingiem ani malware

- Przeglądanie w trybie prywatnym to lokalna anonimowość, nie bezpieczeństwo

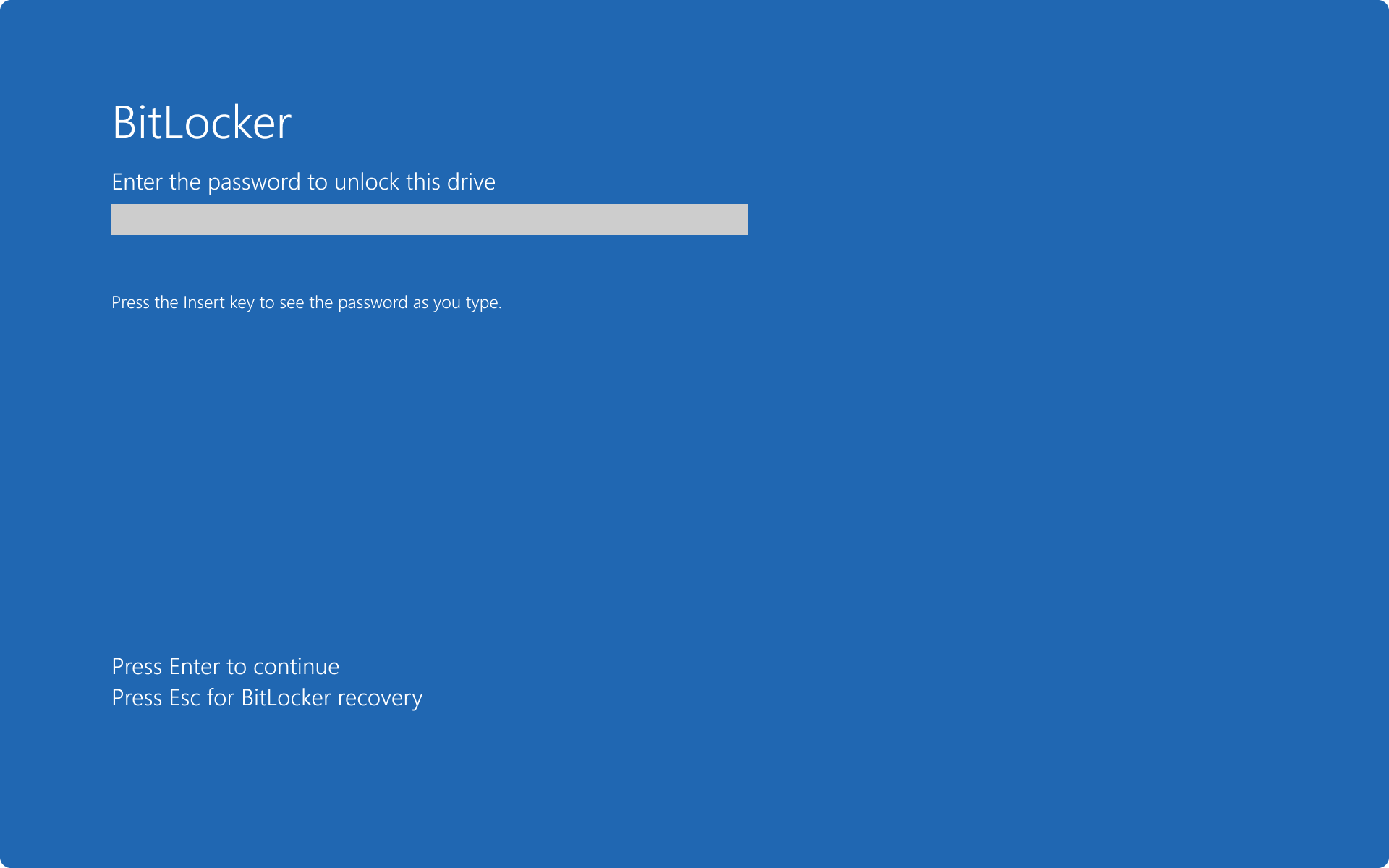

🔐 BitLocker bez TPM / bez hasła

MIT: „BitLocker automatycznie zabezpiecza wszystkie dane”

RZECZYWISTOŚĆ:

- Bez TPM lub silnego hasła BitLocker może być obejściowy

- Atak fizyczny lub offline brute-force na klucz może odszyfrować dane

- Funkcja daje złudzenie pełnej ochrony, ale wymaga prawidłowej konfiguracji

👤 Konto standardowe bez separacji danych

MIT: „Używanie konta standardowego zapewnia bezpieczeństwo danych”

RZECZYWISTOŚĆ:

- Konto standardowe ogranicza instalację programów, ale nie izoluje plików ani cache aplikacji

- Malware może nadal korzystać z lokalnych folderów użytkownika, kopiować dane lub podsłuchiwać aktywność

- Brak izolacji procesów = nadal ryzyko eskalacji

🛡️ Firewall ≠ ochrona przed malware

MIT: „Włączony firewall chroni przed wirusami i ransomware”

RZECZYWISTOŚĆ:

- Firewall blokuje ruch sieciowy, ale nie wykrywa ani nie usuwa złośliwego kodu

- Malware może działać lokalnie, offline lub w zaszyfrowanych tunelach

- Firewall jest elementem polityki bezpieczeństwa, nie kompletną ochroną

🔄 Inne przykłady przecenianych funkcji

- Windows Defender bez aktualizacji = skuteczność bliska zeru

- Tryby „guest” lub „limited” w systemie ≠ pełna izolacja

- Automatyczne aktualizacje aplikacji ≠ ochrona przed exploitami zero-day

Wnioski

- Użytkownicy często wierzą w złudne bezpieczeństwo

- Każda funkcja OS ma ograniczenia – ważna jest świadomość ryzyka i konfiguracja

- Fałszywe poczucie bezpieczeństwa = większe narażenie na ataki

Edukacja w zakresie realnych możliwości funkcji systemu jest kluczowa: MIT → RZECZYWISTOŚĆ.