BitLocker i szyfrowanie dysku – ochrona danych przed kradzieżą

BitLocker to jeden z najważniejszych mechanizmów bezpieczeństwa w Windows 11, którego rola jest często źle rozumiana. Nie chroni on przed malware ani phishingiem – jego zadaniem jest ochrona danych w przypadku fizycznej utraty urządzenia: kradzieży laptopa, zgubienia dysku lub dostępu offline do nośnika.

Ten artykuł to techniczny przewodnik krok po kroku, który wyjaśnia jak działa BitLocker, jak go bezpiecznie skonfigurować i jakie są realne ryzyka błędnej konfiguracji.

➡️ Kontekst całej architektury bezpieczeństwa Windows 11 opisany jest tutaj:

https://netbe.pl/wbudowane-zabezpieczenia-windows-11-jak-dziala-microsoft-defender-krok-po-kroku/

🔐 TPM 2.0 i Secure Boot – fundament BitLockera

Czym jest TPM 2.0

TPM (Trusted Platform Module) to sprzętowy moduł kryptograficzny, który:

- przechowuje klucze szyfrowania

- sprawdza integralność rozruchu systemu

- chroni klucz BitLockera przed odczytem offline

W Windows 11:

- TPM 2.0 jest wymagany

- BitLocker domyślnie działa w trybie TPM-only (bez hasła przy starcie)

Rola Secure Boot

Secure Boot:

- weryfikuje, czy bootloader i kernel nie zostały zmodyfikowane

- zapobiega atakom typu bootkit / evil maid

- współpracuje z TPM – zmiana boot chain = brak automatycznego odblokowania dysku

📌 Jeśli ktoś:

- wyjmie dysk i podłączy go do innego komputera

- uruchomi system z pendrive

➡️ dane pozostaną nieczytelne

💾 Szyfrowanie systemu i woluminów

Szyfrowanie dysku systemowego

BitLocker szyfruje:

- cały wolumin systemowy (C:)

- pliki użytkownika, system, plik stronicowania, hibernację

Algorytm:

- AES-XTS 128 lub 256 bit (w zależności od konfiguracji)

Rekomendacja:

- AES-XTS 128 – wystarczający i szybszy dla laptopów

- AES-XTS 256 – dla danych wrażliwych

Szyfrowanie dodatkowych dysków

BitLocker może chronić:

- partycje danych

- dyski zewnętrzne (BitLocker To Go)

Możliwe metody odblokowania:

- hasło

- karta inteligentna

- automatyczne odblokowanie po zalogowaniu

♻️ Przywracanie danych i realne ryzyka

Klucz odzyskiwania (Recovery Key)

To najważniejszy element BitLockera.

Jeśli:

- TPM wykryje zmianę rozruchu

- BIOS/UEFI zostanie zresetowany

- płyta główna ulegnie wymianie

➡️ system zażąda 48-cyfrowego klucza odzyskiwania

Możliwe miejsca zapisu:

- konto Microsoft

- plik offline

- wydruk

- Active Directory / Azure AD (firmy)

⚠️ Brak klucza = trwała utrata danych

Typowe ryzyka

- brak kopii klucza odzyskiwania

- przechowywanie klucza na tym samym dysku

- szyfrowanie bez zrozumienia scenariuszy awarii

- fałszywe przekonanie, że BitLocker chroni przed malware

📌 BitLocker chroni przed dostępem offline, nie przed atakiem w działającym systemie.

🛠️ Konfiguracja bezpieczna dla użytkownika – krok po kroku

Krok 1: Sprawdź TPM i Secure Boot

tpm.msc- BIOS/UEFI → Secure Boot = Enabled

Krok 2: Włącz BitLocker

- Ustawienia → Prywatność i bezpieczeństwo → Szyfrowanie urządzenia

lub - Panel sterowania → BitLocker

Krok 3: Zapisz klucz odzyskiwania

- co najmniej w dwóch niezależnych miejscach

- offline (pendrive, wydruk)

Krok 4: Nie zmieniaj pochopnie firmware

- aktualizacje BIOS/UEFI wykonuj świadomie

- po aktualizacji sprawdź status BitLockera

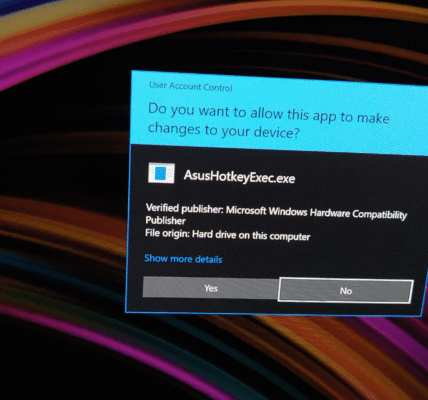

Krok 5: Połącz z innymi zabezpieczeniami

- Microsoft Defender

- UAC i konto standardowe

- SmartScreen

- Firewall

➡️ BitLocker to jedna warstwa, nie cała ochrona.

🧠 Podsumowanie

BitLocker w Windows 11:

- skutecznie chroni dane przed kradzieżą sprzętu

- wykorzystuje TPM 2.0 i Secure Boot

- jest niewidoczny w codziennym użyciu

- może być niebezpieczny, jeśli źle skonfigurowany

Najważniejsze:

✔️ zawsze zapisz klucz odzyskiwania

✔️ rozumiej, co BitLocker chroni – i czego nie

✔️ traktuj go jako element większego systemu bezpieczeństwa

Pełny kontekst ochrony Windows 11 znajdziesz tutaj:

👉 https://netbe.pl/wbudowane-zabezpieczenia-windows-11-jak-dziala-microsoft-defender-krok-po-kroku/