Ataki typu DDoS – czym są i jaki mają wpływ na organizację oraz jak postępować w przypadku ich wystąpienia

Ataki typu DDoS – czym są i jaki mają wpływ na organizację oraz jak postępować w przypadku ich wystąpienia

Ataki typu DDoS (Distributed Denial of Service) to jedno z najpoważniejszych zagrożeń, z którymi mogą zmagać się organizacje i użytkownicy Internetu. Te złośliwe działania mają na celu przeciążenie zasobów sieciowych, serwerów lub usług, prowadząc do ich niedostępności. W tym artykule przyjrzymy się, czym są ataki DDoS, jak wpływają na organizacje, a także jakie kroki należy podjąć, aby zminimalizować ryzyko i reagować na tego typu zagrożenie.

1. Czym są ataki DDoS?

Atak typu DDoS (Distributed Denial of Service) to forma ataku cybernetycznego, który ma na celu zakłócenie normalnego działania systemów komputerowych poprzez zalanie ich ogromną ilością sztucznego ruchu internetowego. W przeciwieństwie do ataków DoS (Denial of Service), które pochodzą z pojedynczego źródła, ataki DDoS wykorzystują setki, a nawet tysiące zainfekowanych komputerów, znanych jako botnety, aby zainicjować atak na dany system lub usługę.

Podstawowym celem ataku DDoS jest zablokowanie dostępu do usług lub zasobów, co prowadzi do ich awarii lub przeciążenia. Ataki DDoS mogą obejmować różne metody, takie jak:

- Flooding (zalażenie) – wysyłanie ogromnej ilości danych do celu ataku, aby spowodować przeciążenie sieci.

- Fragmentacja pakietów – wysyłanie częściowych pakietów, które wymagają dalszego przetwarzania przez urządzenie docelowe.

- Ataki na aplikacje – próby zablokowania aplikacji internetowych poprzez nadużywanie określonych zasobów (np. atak na bazę danych lub sesje użytkowników).

2. Rodzaje ataków DDoS

Ataki DDoS mogą przyjmować różne formy, a ich skuteczność zależy od zastosowanej metody i celów, jakie mają osiągnąć. Do najczęściej spotykanych typów ataków DDoS należą:

a. Ataki wolumetryczne (Volume-Based Attacks)

Ataki te polegają na zalaniu celu ogromną ilością danych w krótkim czasie, aby wyczerpać dostępne zasoby i spowodować ich przeciążenie. W skład tych ataków wchodzą m.in.:

- UDP Flood – wysyłanie pakietów UDP do wielu portów, co prowadzi do wyczerpania zasobów sieciowych.

- ICMP Flood (Ping Flood) – wykorzystanie komunikatów ICMP w celu przeciążenia urządzeń.

b. Ataki protokołów (Protocol Attacks)

Ataki tego typu mają na celu wykorzystanie słabości w protokołach sieciowych, aby zablokować lub przeciążyć usługę. Przykładem może być:

- SYN Flood – atak, w którym wysyłane są fałszywe pakiety SYN do serwera, co prowadzi do wyczerpania jego zasobów i zablokowania połączeń.

c. Ataki aplikacyjne (Application Layer Attacks)

Ataki na warstwę aplikacyjną są bardziej zaawansowane i polegają na wysyłaniu specyficznych zapytań do aplikacji webowych, które zużywają jej zasoby. Celem jest sparaliżowanie funkcjonowania aplikacji, a nie tylko sieci. Przykładem jest:

- HTTP Flood – atak polegający na wysyłaniu zapytań HTTP do aplikacji internetowych, co może prowadzić do wyczerpania zasobów serwera.

3. Jakie są konsekwencje ataków DDoS dla organizacji?

Ataki DDoS mogą mieć poważne skutki dla organizacji, zarówno w krótkim, jak i długim okresie. Wśród najważniejszych konsekwencji ataków DDoS znajdują się:

a. Utrata dostępności usług

Atak DDoS może całkowicie zablokować dostęp do kluczowych usług online, takich jak strona internetowa firmy, sklepy internetowe, aplikacje mobilne czy systemy CRM. W wyniku tego organizacja traci zdolność do świadczenia usług klientom, co prowadzi do:

- Utraty przychodów.

- Uszczerbku na reputacji firmy.

- Niezadowolenia klientów i ich utraty.

b. Wzrost kosztów operacyjnych

Aby zminimalizować skutki ataku DDoS, organizacje muszą wdrożyć dodatkowe środki obrony, takie jak infrastruktura oparta na chmurze, usługi CDN, firewalli, a także współpraca z firmami zewnętrznymi, które oferują ochronę przed atakami. Takie środki wiążą się z dodatkowymi kosztami.

c. Uszkodzenie infrastruktury IT

Czasami atak DDoS może prowadzić do przeciążenia serwerów, urządzeń sieciowych i aplikacji, co może powodować awarie lub uszkodzenia sprzętu, które wymagają kosztownej naprawy.

d. Reputacyjne konsekwencje

Jeśli atak DDoS dotyczy usług kluczowych dla użytkowników lub klientów firmy, organizacja może ponieść straty reputacyjne. Zła opinia na temat niezawodności systemów może prowadzić do utraty zaufania klientów i partnerów biznesowych.

4. Jakie są przyczyny ataków DDoS?

Ataki DDoS mogą być wywołane przez różne czynniki. Wśród najczęstszych powodów ataków wymienia się:

- Działania grup hakerskich – Często ataki DDoS są przeprowadzane przez cyberprzestępców lub grupy aktywistów (np. hacktivistów), które mają na celu wymuszenie zmiany polityki organizacji lub zemstę.

- Chęć wymuszenia okupu – Atakujący mogą przeprowadzić atak DDoS, aby wymusić opłatę za zaprzestanie zakłócania działania usług.

- Konkurencyjne działania – Czasami ataki DDoS są stosowane przez konkurentów w celu zablokowania działalności innych firm.

- Złośliwe oprogramowanie – Wiele ataków DDoS jest realizowanych za pomocą złośliwego oprogramowania, które infekuje urządzenia i włącza je do botnetu, który potem przeprowadza atak.

5. Jak zapobiegać atakom DDoS?

Istnieje wiele metod zapobiegania atakom DDoS, które organizacje mogą wdrożyć w celu zmniejszenia ryzyka lub minimalizacji skutków ataku. Oto niektóre z nich:

a. Zastosowanie systemów zapobiegania atakom (WAF)

Web Application Firewalls (WAF) to systemy zabezpieczeń, które chronią aplikacje webowe przed atakami, w tym DDoS. Pomagają one wykrywać i blokować złośliwy ruch.

b. Korzyści z chmurowych usług ochrony

Wiele firm korzysta z chmurowych rozwiązań ochrony przed DDoS, takich jak Cloudflare czy AWS Shield, które mogą wykrywać i filtrować złośliwy ruch w czasie rzeczywistym.

c. Rozważanie wdrożenia systemów redundancji

Zwiększenie dostępności i odporności na ataki DDoS poprzez redundancję sieciową, serwerową i aplikacyjną może pomóc w zabezpieczeniu przed przeciążeniem.

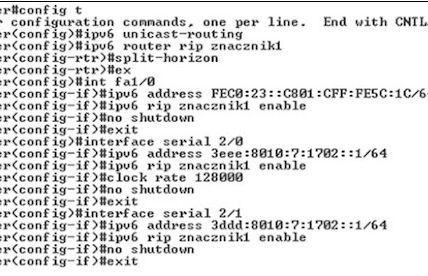

d. Monitorowanie ruchu w sieci

Stałe monitorowanie ruchu w sieci za pomocą narzędzi do analizy ruchu sieciowego, takich jak Wireshark czy Snort, pozwala na szybsze wykrycie ataku DDoS i podjęcie odpowiednich działań obronnych.

6. Co robić w przypadku ataku DDoS?

Jeśli organizacja padnie ofiarą ataku DDoS, ważne jest szybkie i skut

eczne działanie, aby zminimalizować straty. Oto kilka kluczowych kroków:

- Szybkie wykrycie i identyfikacja ataku – Monitoruj ruch w sieci, aby szybko zidentyfikować wzrost w ilości pakietów.

- Zatrzymanie ataku – Skorzystaj z usług ochrony przed DDoS lub włącz mechanizmy obrony takie jak rate limiting lub zapory ogniowe.

- Współpraca z dostawcą usług internetowych (ISP) – Skontaktuj się z dostawcą internetu, aby zablokować niepożądany ruch u źródła.

- Analiza i wdrożenie zabezpieczeń – Po ataku przeanalizuj, jak doszło do włamania, aby wdrożyć dodatkowe środki ochrony.

7. Podsumowanie

Ataki DDoS stanowią poważne zagrożenie dla firm działających w Internecie. Aby zminimalizować ich skutki, organizacje muszą podjąć odpowiednie kroki ochronne, takie jak implementacja zapór, monitorowanie sieci i współpraca z dostawcami chmurowych usług ochrony. Warto także opracować plan reakcji na wypadek ataku, aby szybko i skutecznie poradzić sobie z problemem. Regularne audyty bezpieczeństwa, a także edukacja pracowników, mogą również pomóc w zapewnieniu lepszej ochrony przed tym typem cyberzagrożenia.