Ataki na SSH i brute-force w środowiskach linuksowych

🔐 Wprowadzenie

SSH (Secure Shell) to jeden z najczęściej wykorzystywanych protokołów zdalnej administracji w systemach Linux. Ze względu na swoją popularność, SSH jest również jednym z najczęstszych celów ataków typu brute-force i prób nieautoryzowanego dostępu. W tym artykule przedstawimy popularne narzędzia do ataku, techniki wykorzystywane przez cyberprzestępców oraz skuteczne metody obrony, zgodne z najlepszymi praktykami bezpieczeństwa.

⚔️ Narzędzia do ataków brute-force na SSH

1. Hydra

Hydra to jedno z najpopularniejszych narzędzi do łamania haseł protokołów sieciowych, w tym SSH.

📦 Instalacja:

sudo apt install hydra

💥 Przykład użycia:

hydra -l root -P passwords.txt ssh://192.168.1.10

📌 Obsługuje równoległe połączenia i dużą szybkość łamania.

2. Medusa

Medusa jest szybkim i elastycznym narzędziem do testów brute-force, zoptymalizowanym dla wielu usług.

📦 Instalacja:

sudo apt install medusa

💥 Przykład:

medusa -h 192.168.1.10 -u root -P passwords.txt -M ssh

✅ Plus: obsługa wielu wątków i dokładna kontrola nad połączeniami.

3. Ncrack

Ncrack, rozwijany przez twórców Nmap, to wydajne narzędzie do testowania zabezpieczeń usług sieciowych, również SSH.

📦 Instalacja:

sudo apt install ncrack

💥 Przykład:

ncrack -p 22 -U users.txt -P passwords.txt 192.168.1.10

🌐 Doskonale nadaje się do testów dużych środowisk.

🎯 Techniki łamania haseł SSH

🔁 Brute-force

To najprostsza i najwolniejsza metoda polegająca na sprawdzaniu wszystkich możliwych kombinacji haseł.

🛑 Wady:

- Bardzo czasochłonna

- Łatwa do wykrycia i zablokowania

📖 Ataki słownikowe

W tej metodzie zamiast losowych haseł używa się przygotowanej listy popularnych lub wyciekłych haseł (np. rockyou.txt).

💡 Przykład słownika:

123456

password

admin

letmein

🔍 Zalety:

- Szybsze niż brute-force

- Bardziej skuteczne przy użyciu realistycznych haseł

🕵️ Wykorzystanie wycieków haseł

Z użyciem danych z wycieków (np. z portalu HaveIBeenPwned) możliwe jest ukierunkowane łamanie haseł prawdziwych użytkowników.

🧠 Przykład:

- Pozyskanie adresu e-mail z OSINT

- Wyszukanie wyciekłych danych powiązanych z tym adresem

- Próba użycia tych samych haseł do SSH

🛡️ Obrona przed atakami na SSH

⛔ Fail2Ban

Fail2Ban monitoruje logi systemowe i automatycznie blokuje IP, z których występują podejrzane próby logowania.

📦 Instalacja:

sudo apt install fail2ban

⚙️ Podstawowa konfiguracja:

sudo nano /etc/fail2ban/jail.local

🔐 Zalety:

- Automatyczne blokowanie brute-force

- Możliwość konfigurowania whitelisty IP

- Obsługa wielu usług

🛡️ Ograniczenia PAM (Pluggable Authentication Modules)

System PAM umożliwia ograniczenie prób logowania SSH z jednego konta lub adresu IP.

📄 Plik konfiguracyjny:

/etc/pam.d/sshd

Przykład reguły blokującej konto po 3 nieudanych próbach:

auth required pam_tally2.so deny=3 unlock_time=300

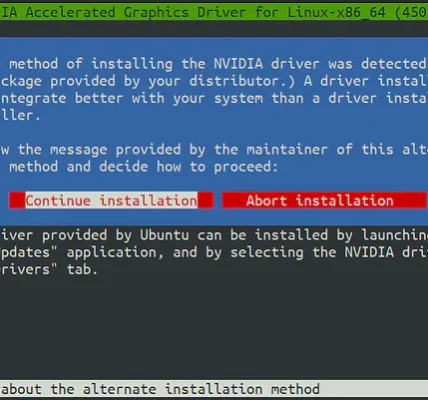

🔑 Uwierzytelnianie za pomocą kluczy SSH

Najbezpieczniejszą metodą logowania do SSH jest autoryzacja kluczem publicznym.

🛠️ Generowanie klucza:

ssh-keygen -t rsa

📤 Kopiowanie klucza na serwer:

ssh-copy-id user@host

🛡️ Zalety:

- Niemożliwe do złamania metodą brute-force

- Eliminacja potrzeby podawania hasła

- Możliwość integracji z agentami SSH

🔍 Monitorowanie i analiza logów

Sprawdzaj regularnie logi systemowe:

cat /var/log/auth.log | grep "Failed password"

🧠 Dzięki temu:

- Widzisz, które adresy IP próbują się logować

- Możesz identyfikować ataki typu brute-force w czasie rzeczywistym

- Możesz tworzyć własne reguły ochrony

📑 Podsumowanie

Ataki brute-force na SSH to jedna z najstarszych, ale wciąż aktywnie wykorzystywanych technik włamaniowych. Narzędzia takie jak Hydra, Medusa i Ncrack umożliwiają szybkie przeprowadzenie ataku, szczególnie w środowiskach źle zabezpieczonych.

Z drugiej strony, odpowiednie środki obrony – jak fail2ban, ograniczenia PAM oraz logowanie kluczem SSH – skutecznie minimalizują ryzyko nieautoryzowanego dostępu. Kluczowym aspektem jest świadomość zagrożeń, proaktywna konfiguracja oraz regularna analiza logów systemowych.