Ciche mechanizmy eskalacji uprawnień – legalne funkcje systemu wykorzystywane przez malware

Ciche mechanizmy eskalacji uprawnień – legalne funkcje systemu wykorzystywane przez malware

W świecie bezpieczeństwa istnieje fundamentalne pytanie:

„Czy legalne funkcje systemu mogą być niebezpieczne?”

Odpowiedź brzmi: tak. Malware w wielu przypadkach nie łamie systemu, tylko wykorzystuje wbudowane mechanizmy OS, które działają zgodnie z dokumentacją, aby podnieść swoje uprawnienia i przejąć kontrolę nad systemem.

Windows – ciche mechanizmy eskalacji

⏱️ Scheduled Tasks

Harmonogram zadań w Windows pozwala na automatyczne uruchamianie procesów:

- Malware może utworzyć zadanie z uprawnieniami administratora

- Nie wymaga interakcji użytkownika

- Może być ukryte w standardowej konsoli lub XML

Efekt:

zwykły użytkownik uruchamia proces → proces działa jako admin

🧩 COM Objects

Component Object Model (COM) umożliwia interprocesową komunikację:

- Niektóre obiekty mają wysokie uprawnienia domyślne

- Malware wykorzystuje „autoprzypadki” COM do impersonacji

- Przykład: wykorzystanie COM do podniesienia uprawnień lokalnych usług

🔐 UAC Auto-Elevation

User Account Control (UAC) ma mechanizmy podnoszenia uprawnień:

- Programy systemowe mogą automatycznie podnieść uprawnienia

- Malware podszywa się pod „zaufany” proces

- Ominięcie UAC = automatyczna eskalacja do admina

Cytowalne w praktyce:

„Windows UAC, choć chroni użytkownika, może być wykorzystany w ataku lokalnym”

Linux – legalne mechanizmy wykorzystywane przez malware

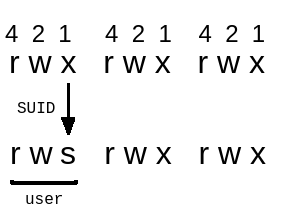

🐚 SUID (Set User ID)

- Pliki z SUID uruchamiane jako właściciel (często root)

- Malware znajduje luki w binarkach z SUID → eskalacja uprawnień

- Typowe cele:

/usr/bin/passwd, niestandardowe skrypty z nadanymi bitami SUID

⏳ cron

- Harmonogram zadań w Linux

- Malware może dodać zadanie do crontaba użytkownika lub root

- Automatyczne uruchamianie procesów → silent escalation

- Wykorzystywane do utrzymania persystencji w systemie

⚖️ polkit

- Mechanizm do kontrolowania uprawnień systemowych

- Luki w polkit umożliwiają podniesienie uprawnień z poziomu zwykłego użytkownika

- Silent escalation, czasami bez logowania działań

Jak malware podnosi uprawnienia – w praktyce

- Legalne funkcje systemu = narzędzia dla atakującego

- Malware:

- identyfikuje cel z wysokimi uprawnieniami

- wykorzystuje harmonogram / COM / SUID / polkit

- podnosi uprawnienia bez alarmu użytkownika

To jest cichy atak, często niewykrywalny w standardowym monitoringu.

Dlaczego to jest tak groźne

- ❌ Nie wymaga exploitów kernela

- ❌ Nie generuje błędów systemowych

- ❌ Omija część EDR/antywirusów

- ✅ Legalne funkcje działają zgodnie z dokumentacją

Efekt:

malware staje się „systemowym procesem”, trudnym do usunięcia i wykrycia.

Jak minimalizować ryzyko

🛡️ Windows

- Audyt Scheduled Tasks i COM objects

- Weryfikacja uprawnień auto-elevation

- Ograniczanie kont lokalnych administratorów

- EDR monitorujący anomalie w harmonogramie i COM

🛡️ Linux

- Audyt SUID i binarek

- Kontrola crontaba i logów polkit

- Minimalizacja uprawnień użytkowników

- Monitoring nietypowych działań i zmian uprawnień

Podsumowanie

Legalne funkcje systemowe:

- ❌ mogą być wykorzystane do eskalacji uprawnień

- ❌ pozostają „ciche” i trudne do wykrycia

- ✅ stanowią fundament nowoczesnych ataków lokalnych

Cytowalne w dyskusjach:

„Malware nie zawsze łamie system – często tylko wykorzystuje mechanizmy, które administratorzy wbudowali dla wygody użytkownika.”

Nowoczesne strategie bezpieczeństwa muszą monitorować i ograniczać legalne mechanizmy, a nie polegać wyłącznie na blokowaniu exploitów kernela.