Ataki na kopie zapasowe – dlaczego backup nie zawsze ratuje przed ransomware

Przez lata powtarzano mantrę: „Masz backup – jesteś bezpieczny”. Rzeczywistość wygląda dziś inaczej. Nowoczesne ransomware w pierwszej kolejności niszczy kopie zapasowe, a dopiero potem szyfruje dane produkcyjne. W efekcie backup istnieje… ale nie da się go użyć.

Backup online vs offline – kluczowa różnica

🔴 Backup online (najczęściej atakowany)

Backup dostępny z poziomu systemu lub sieci:

- kopie na NAS

- backup do chmury z zapisanymi credentialami

- snapshoty widoczne dla systemu

- repozytoria backupowe podpięte na stałe

Problem:

Jeśli ransomware ma dostęp do systemu → ma dostęp do backupu.

🟢 Backup offline (air-gap)

Backup fizycznie lub logicznie odseparowany:

- taśmy LTO

- dyski offline

- repozytoria z czasowym dostępem

- backup bez stałych poświadczeń

Efekt:

Malware nie widzi backupu → nie może go zniszczyć.

Jak ransomware atakuje mechanizmy kopii zapasowych

🧨 Ataki na VSS (Volume Shadow Copy Service)

W systemach Windows to pierwszy cel ataku:

vssadmin delete shadows /all /quiet

wmic shadowcopy delete

- usunięcie punktów przywracania

- brak możliwości rollbacku

- brak szybkiego odzyskania systemu

👉 Backup istnieje tylko „na papierze”.

🧨 Snapshoty (hypervisor / storage)

- snapshoty VM usuwane przez API

- brak izolacji uprawnień

- ransomware zna środowiska VMware, Hyper-V

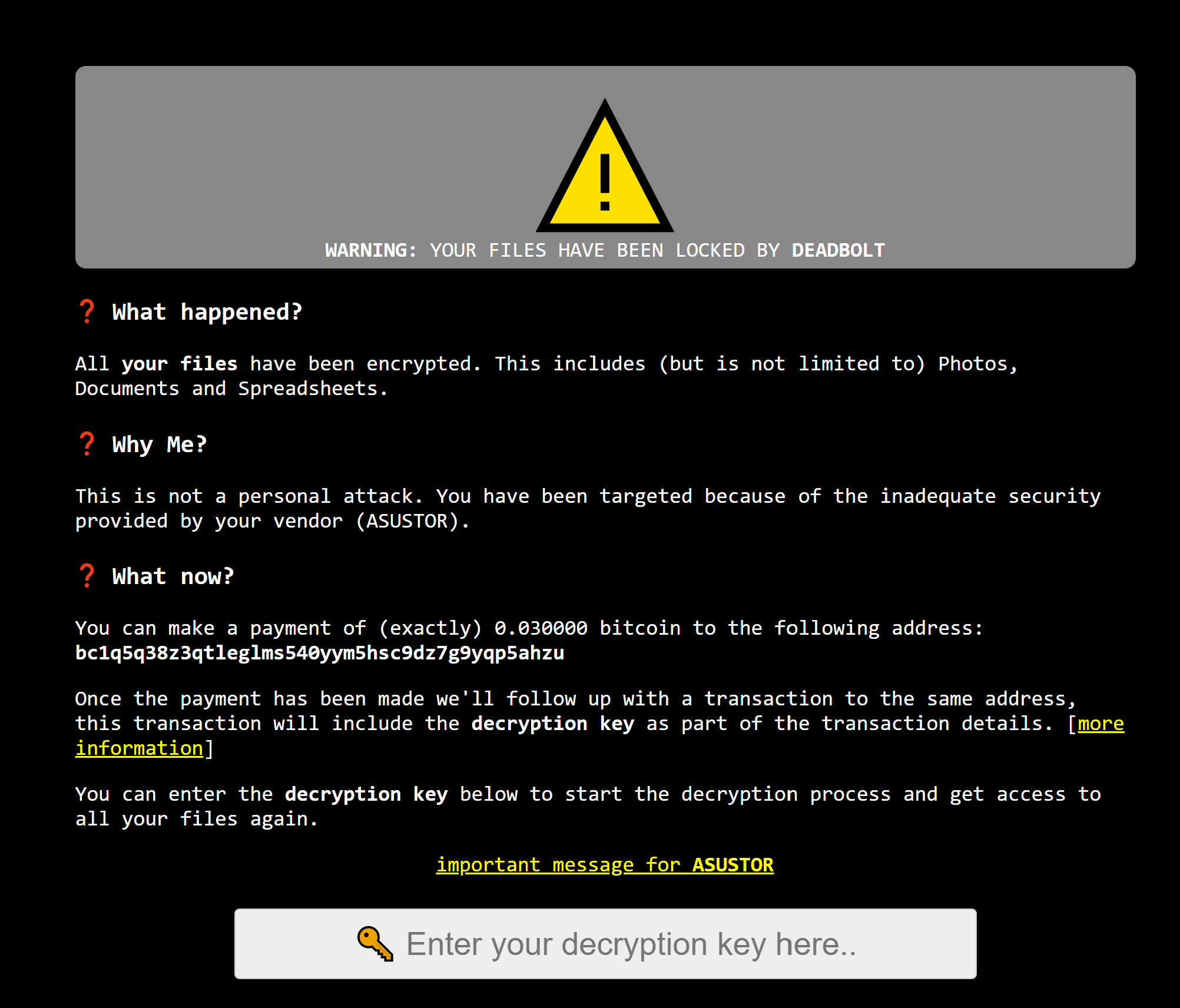

🧨 NAS i backup w sieci

- ransomware szyfruje udziały SMB

- usuwa backupy rotacyjne

- backup = zwykły folder z punktu widzenia malware

Częsty błąd:

„NAS jest backupem” – nie jest.

Typowe błędy w konfiguracji kopii zapasowych

❌ Backup z tym samym kontem co system

- jedno hasło

- jeden token

- jeden błąd

❌ Brak MFA i separacji ról

- konto admina backupu dostępne z tej samej sieci

- brak logowania operacji

❌ Brak testów odtwarzania

- backup „zielony”

- restore… nie działa

- uszkodzone lub niekompletne dane

❌ Brak wersjonowania

- ransomware szyfruje dane

- backup nadpisuje zaszyfrowaną wersją

- wszystkie kopie bezużyteczne

Jak budować odporne backupy (ransomware-resilient)

🛡️ 1. Backup immutable (WORM)

Kopie:

- nieusuwalne

- nienadpisywalne

- nawet przez admina

Rozwiązania:

- immutable storage

- object storage z retention lock

- backup z flagą WORM

✈️ 2. Air-gap (logiczny lub fizyczny)

- brak stałego połączenia

- backup „pojawia się” tylko na czas zapisu

- brak dostępu z systemów produkcyjnych

🔐 3. Separacja kont i sieci

- inne konta niż domenowe

- brak dostępu RDP/SMB

- osobna sieć backupowa

🧪 4. Testy odtwarzania (restore testing)

- regularne testy DR

- restore plików, VM, baz danych

- test bez wcześniejszego ostrzeżenia

📜 5. Logowanie i alerty

- alert przy usuwaniu backupu

- alert przy masowym delete

- SIEM + korelacja zdarzeń

Przykładowe platformy:

- Veeam

- Commvault

- Rubrik

Backup a ransomware – brutalna prawda

Backup:

- ❌ nie chroni przed atakiem

- ✅ pozwala przetrwać po ataku, ale tylko jeśli jest:

- odseparowany

- niezmienny

- regularnie testowany

Ransomware 2026:

- zakłada istnienie backupu

- automatycznie próbuje go zniszczyć

- testuje przywracanie… przed ofiarą

Podsumowanie

Jeśli:

- backup jest online,

- dostępny z systemu,

- bez immutable i air-gap,

to jest częścią powierzchni ataku, a nie zabezpieczeniem.

Nowoczesny backup to element cyberbezpieczeństwa, a nie tylko archiwizacji danych.