BitLocker i TPM – jak działa powiązanie sprzętowe i co może pójść nie tak

BitLocker nie jest „zwykłym szyfrowaniem dysku”. To mechanizm kryptograficzny ściśle powiązany ze sprzętem, a konkretnie z modułem TPM (Trusted Platform Module). Dzięki temu dane pozostają bezpieczne nawet wtedy, gdy dysk trafi w niepowołane ręce.

Cena za to bezpieczeństwo jest jednak konkretna: zmiany sprzętowe, firmware lub konfiguracji mogą skutkować blokadą dostępu do danych.

Ten artykuł wyjaśnia:

- jak BitLocker korzysta z TPM

- gdzie faktycznie przechowywane są klucze

- czym różni się TPM 1.2 od 2.0

- co dzieje się przy resecie TPM

- dlaczego wymiana płyty głównej lub dysku to moment krytyczny

Jak TPM przechowuje klucze BitLocker – co dzieje się „pod maską”

Co naprawdę przechowuje TPM?

TPM nie przechowuje bezpośrednio danych ani całego klucza szyfrującego dysk.

Schemat wygląda tak:

- Dysk jest szyfrowany kluczem FVEK

- FVEK jest zaszyfrowany kluczem VMK

- VMK jest powiązany kryptograficznie z TPM

- TPM uwalnia VMK tylko jeśli środowisko startowe jest identyczne

Co TPM sprawdza przy starcie?

TPM porównuje:

- bootloader

- firmware UEFI

- Secure Boot

- konfigurację rozruchu

- integralność komponentów startowych

Jeśli choć jeden element się różni → TPM nie wydaje klucza → BitLocker żąda Recovery Key.

To nie błąd. To celowe zabezpieczenie przed atakiem offline.

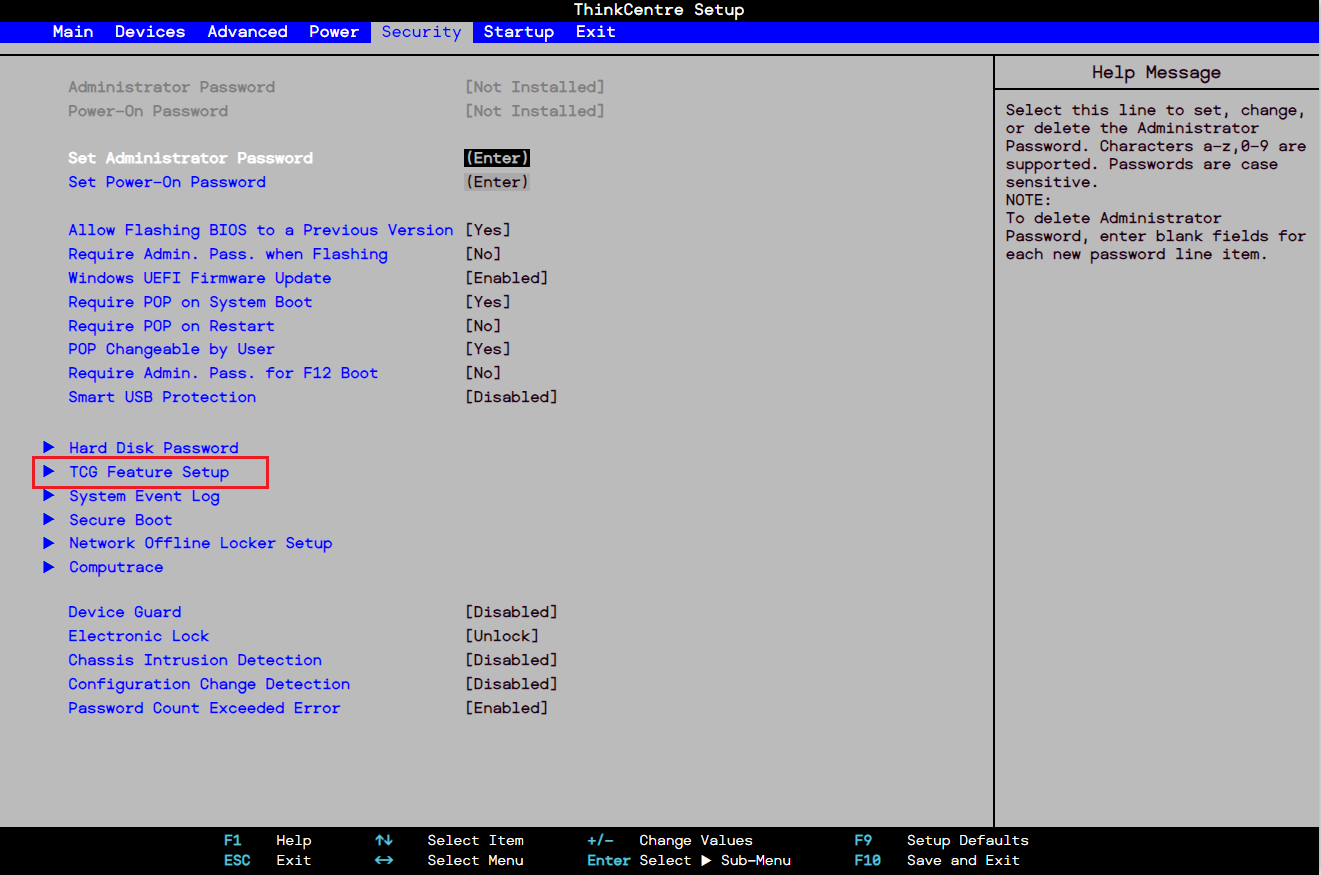

TPM 1.2 vs TPM 2.0 – różnice, które mają znaczenie

TPM 1.2

- starsze algorytmy (głównie SHA-1)

- ograniczona elastyczność

- brak nowoczesnych mechanizmów polityk

- niewystarczający dla Windows 11

TPM 2.0

- SHA-256 i nowsze algorytmy

- lepsze powiązanie z UEFI i Secure Boot

- obsługa nowoczesnych polityk kryptograficznych

- wymagany przez Windows 11

- lepsza odporność na ataki fizyczne

W praktyce:

TPM 2.0 jest mniej podatny na fałszywe wyzwolenia BitLocker, ale… jeszcze bardziej restrykcyjny przy zmianach sprzętowych.

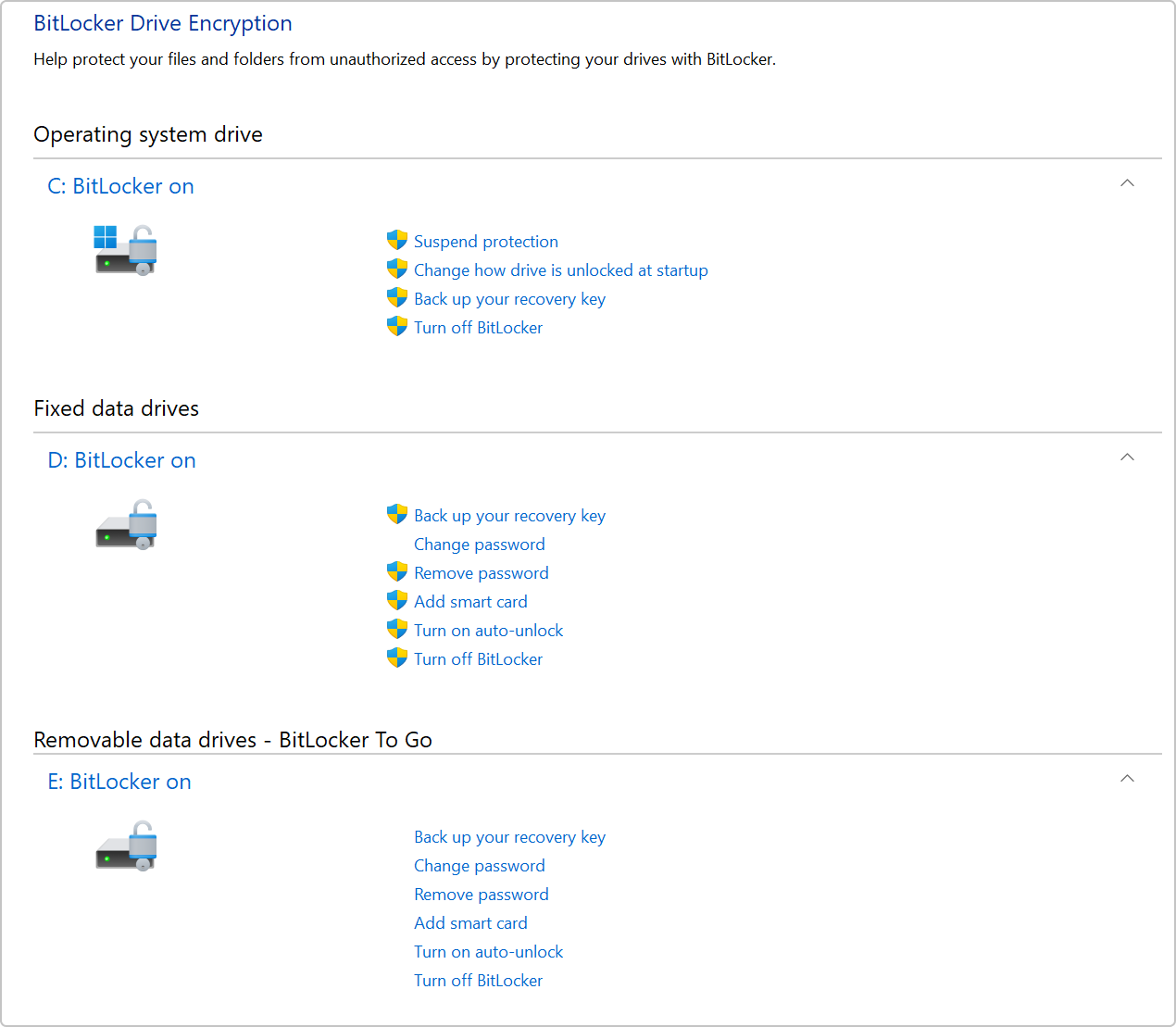

Reset / Clear TPM – co się naprawdę dzieje?

Opcja Clear TPM wygląda niewinnie, ale jest jedną z najczęstszych przyczyn utraty dostępu do danych.

Co oznacza „Clear TPM”?

- usunięcie wszystkich kluczy zapisanych w TPM

- zerwanie powiązania sprzętowego z BitLocker

- utrata możliwości automatycznego odblokowania dysku

Efekt:

- BitLocker NIE znajdzie klucza

- system zażąda Recovery Key

- bez klucza → dane są trwale niedostępne

Kiedy Clear TPM jest uzasadnione?

- przed sprzedażą komputera

- przed czystą instalacją systemu

- po pełnym odszyfrowaniu dysku

Kiedy NIE?

- „bo system kazał”

- „bo coś nie działało”

- na zaszyfrowanym dysku bez kopii klucza

Wymiana płyty głównej – najgorszy scenariusz

TPM jest:

- fizycznie wbudowany w płytę główną

lub - zintegrowany z CPU / chipsetem

Co oznacza wymiana płyty?

- nowy TPM

- brak kluczy VMK

- zerwane powiązanie sprzętowe

Efekt:

- BitLocker zawsze zażąda Recovery Key

- brak klucza = brak danych

- nie ma „obejścia”, „resetu”, „narzędzia”

To celowy projekt bezpieczeństwa, nie wada.

A co z wymianą dysku?

Wymiana dysku systemowego:

- nowy dysk → nowa instalacja → nowy BitLocker

- stary dysk pozostaje zaszyfrowany

- TPM go nie odblokuje w innym komputerze

Przeniesienie starego dysku:

- BitLocker żąda Recovery Key

- bez klucza → dane niedostępne

Wymiana dysku danych:

- sytuacja analogiczna

- klucz nie „wędruje” z dyskiem

Najczęstsze błędy użytkowników

❌ brak kopii klucza odzyskiwania

❌ reset TPM „profilaktycznie”

❌ aktualizacja BIOS bez zawieszenia BitLocker

❌ zmiana płyty głównej bez odszyfrowania dysku

❌ przechowywanie klucza tylko lokalnie

Jak zabezpieczyć się przed katastrofą?

✔️ Zawsze zapisuj Recovery Key poza komputerem

- konto Microsoft

- wydruk

- menedżer haseł

- system firmowy

✔️ Przed zmianami sprzętowymi:

- wstrzymaj BitLocker

- lub odszyfruj dysk

✔️ Nie resetuj TPM bez planu

Clear TPM = decyzja kryptograficzna, nie techniczna.

Podsumowanie

BitLocker + TPM to jedno z najsilniejszych zabezpieczeń dostępnych dla użytkowników Windows, ale działa na zasadzie bezwzględnego zaufania do sprzętu.

Najważniejsze wnioski:

- TPM nie przechowuje danych, ale kontroluje dostęp do kluczy

- TPM 2.0 zwiększa bezpieczeństwo kosztem elastyczności

- reset TPM lub wymiana płyty = utrata automatycznego dostępu

- Recovery Key to jedyny ratunek

To nie system jest „zbyt restrykcyjny” — to użytkownik musi wiedzieć, że ingeruje w kryptografię, a nie w ustawienia systemowe.