Najnowsze luki w Windows 11 – co naprawiają aktualizacje bezpieczeństwa (2026)

Windows 11 pozostaje głównym celem cyberataków, a Microsoft regularnie publikuje aktualizacje bezpieczeństwa, aby usuwać krytyczne luki. W 2026 roku zagrożenia stale ewoluują, a ich monitoring jest kluczowy dla stabilności i bezpieczeństwa systemu.

CVE z ostatnich aktualizacji Windows 11

Ostatnie aktualizacje bezpieczeństwa obejmują m.in.:

- CVE-2026-0150 – luka w komponencie Win32k umożliwiająca eskalację uprawnień lokalnych. Atakujący może uzyskać pełną kontrolę nad systemem przy minimalnej interakcji użytkownika.

- CVE-2026-0283 – podatność w protokole SMB, pozwalająca na zdalne wykonanie kodu. Krytyczne dla sieci firmowych i urządzeń podłączonych do Internetu.

- CVE-2026-0412 – błąd w Microsoft Edge WebView2, umożliwiający zdalne wykonanie kodu podczas odwiedzania złośliwych stron.

Każde CVE zawiera informacje o wersjach podatnych i wymaganej aktualizacji. Microsoft publikuje szczegółowe noty bezpieczeństwa dla każdego pakietu aktualizacji.

Jak sprawdzić, czy Twoja wersja jest podatna

Aby zweryfikować stan bezpieczeństwa systemu:

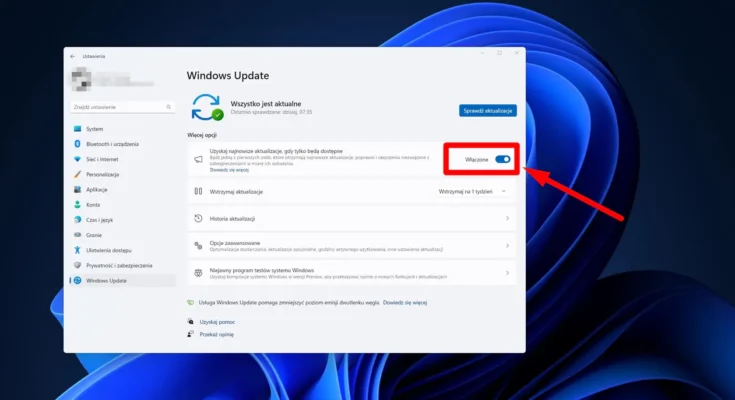

- Otwórz Ustawienia → Windows Update → Historia aktualizacji i sprawdź, czy ostatnie łatki są zainstalowane.

- Skorzystaj z PowerShell:

Get-HotFix | Where-Object {$_.Description -like "*Security Update*"}Lista pokaże wszystkie zainstalowane poprawki. Porównaj je z informacjami w Microsoft Security Update Guide.

- Monitoruj CVSS score – im wyższy, tym bardziej krytyczna luka. Wysokie CVSS (8–10) wymagają natychmiastowej aktualizacji.

Kiedy aktualizować, a kiedy wstrzymać aktualizacje

- Aktualizować natychmiast: krytyczne luki umożliwiające zdalne wykonanie kodu (RCE) lub eskalację uprawnień lokalnych.

- Wstrzymać aktualizacje tymczasowo: duże paczki funkcjonalne mogą powodować konflikty z oprogramowaniem firmowym. Zwykle aktualizacje bezpieczeństwa są bezpieczne do szybkiego instalowania.

- Zawsze testować w środowisku firmowym: szczególnie przy użyciu Windows Server Update Services (WSUS) lub Microsoft Endpoint Manager, aby uniknąć problemów z kompatybilnością.

Podsumowanie

Regularne monitorowanie nowych CVE i szybka instalacja aktualizacji bezpieczeństwa są kluczowe w 2026 roku. Nawet pojedyncza krytyczna luka w Windows 11 może zagrozić całej sieci firmowej lub prywatnym danym. Świadome podejście do aktualizacji, weryfikacja wersji i korzystanie z narzędzi Microsoftu pozwalają minimalizować ryzyko ataków.