Praktyczny przewodnik: analiza powłamaniowa w Windows 11 krok po kroku

🛠 Praktyczny przewodnik: analiza powłamaniowa w Windows 11 krok po kroku

Analiza powłamaniowa w Windows 11 wymaga systematycznego podejścia, odpowiednich narzędzi i wiedzy eksperckiej. Poniżej przedstawiam kompletny przewodnik krok po kroku, z workflow, tabelami narzędzi i praktycznymi wskazówkami dla analityków cyfrowych.

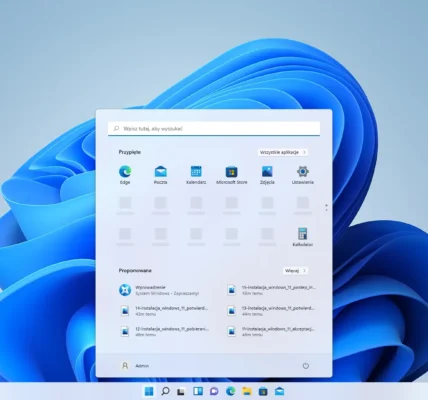

1️⃣ Przygotowanie systemu do analizy

🔹 Najważniejsze kroki:

| Krok | Cel | Narzędzia / Uwagi |

|---|---|---|

| Odizolowanie systemu | Zapobieganie dalszym atakom | Odłączenie od sieci, tryb offline |

| Tworzenie kopii danych | Zachowanie dowodów | FTK Imager, dd, obrazy bit-po-bicie |

| Dokumentacja początkowa | Udokumentowanie stanu systemu | Notatki, zrzuty ekranu, sumy kontrolne hash (MD5/SHA1) |

💡 Tip: Nigdy nie pracuj bezpośrednio na oryginale – każda modyfikacja może zniszczyć dowody.

2️⃣ Zbieranie danych (Data Acquisition)

Dane należy zebrać w określonej kolejności: RAM → Dysk → Logi → Sieć.

🔹 Narzędzia i źródła danych:

| Typ danych | Narzędzia | Co zbierać |

|---|---|---|

| RAM | FTK Imager, DumpIt, Volatility | Aktywne procesy, sesje użytkowników, klucze szyfrowania |

| Dysk | Autopsy, FTK Imager | Pliki systemowe, dokumenty, artefakty, pliki tymczasowe |

| Logi | Windows Event Viewer, PowerShell | Logi bezpieczeństwa, systemowe, aplikacyjne |

| Sieć | Wireshark, TCPView | Połączenia przychodzące i wychodzące, protokoły, adresy IP |

🔹 Tip: Zacznij od RAM – dane ulotne znikną po restarcie systemu.

3️⃣ Analiza pamięci RAM

RAM jest kluczowym źródłem informacji o bieżących procesach i malware typu fileless.

🔹 Przykładowy workflow RAM:

1️⃣ Utworzenie zrzutu pamięci RAM (FTK Imager / DumpIt)

2️⃣ Import zrzutu do Volatility

3️⃣ Analiza procesów (pslist, pstree)

4️⃣ Analiza połączeń sieciowych (netscan)

5️⃣ Identyfikacja podejrzanych modułów i malware

6️⃣ Sporządzenie raportu RAM forensic

🔹 Co można znaleźć w RAM:

- Aktywne procesy i ich moduły

- Sesje użytkowników i loginy

- Klucze szyfrowania i tymczasowe dane malware

4️⃣ Analiza dysku i artefaktów

Dysk twardy przechowuje trwałe ślady działalności intruza.

🔹 Workflow dysk forensic:

1️⃣ Utworzenie obrazu bit-po-bicie (FTK Imager)

2️⃣ Analiza systemu plików (Autopsy / Sleuth Kit)

3️⃣ Odzyskiwanie plików usuniętych

4️⃣ Badanie artefaktów użytkownika (przeglądarki, dokumenty)

5️⃣ Analiza rejestru systemowego i autostartu

🔹 Najważniejsze artefakty:

- Historia przeglądarek (cookies, cache)

- Pliki tymczasowe i kosz

- Zmodyfikowane lub ukryte pliki

- Rejestr Windows (kontrola kont, autostart)

5️⃣ Analiza logów systemowych

Windows 11 zapisuje logi w Event Viewer, które pozwalają wykryć włamania lub podejrzaną aktywność.

🔹 Kluczowe logi:

| Typ logu | Ścieżka | Co analizować |

|---|---|---|

| Security | Event Viewer → Windows Logs → Security | Próby logowania, nieudane loginy, zmiany w kontach |

| System | Event Viewer → Windows Logs → System | Błędy i ostrzeżenia systemowe |

| Aplikacje | Event Viewer → Applications and Services Logs | Instalacje, błędy aplikacji, uruchomienia procesów |

🔹 Tip: Szukaj nietypowych godzin logowania, dziwnych nazw procesów i błędów w logach systemowych.

6️⃣ Analiza sieci

Jeśli włamanie było zdalne, analiza ruchu sieciowego pozwala zidentyfikować intruza i wykryć exfiltrację danych.

🔹 Workflow analizy sieci:

1️⃣ Monitorowanie ruchu (Wireshark / tcpdump)

2️⃣ Analiza połączeń przychodzących i wychodzących

3️⃣ Identyfikacja podejrzanych adresów IP i portów

4️⃣ Korelacja z logami firewall

5️⃣ Sporządzenie raportu incydentu

🔹 Co analizować:

- Nietypowe połączenia sieciowe

- Ruch wychodzący na porty nietypowe dla systemu

- Pakiety z podejrzanymi payloadami

7️⃣ Wykrywanie malware i rootkitów

Malware w Windows 11 może ukrywać się jako proces systemowy lub działać w pamięci RAM.

🔹 Narzędzia:

- Process Explorer / Sysinternals – analiza procesów i autostartu

- VirusTotal / Hybrid Analysis – skanowanie plików

- Volatility – wykrywanie fileless malware w RAM

🔹 Workflow wykrywania malware:

1️⃣ Analiza procesów i usług

2️⃣ Porównanie z listą standardowych procesów Windows

3️⃣ Weryfikacja podejrzanych plików online

4️⃣ Analiza RAM pod kątem ukrytych procesów

8️⃣ Dokumentacja i raportowanie

Raport powinien być kompletny, czytelny i wiarygodny, aby można go było wykorzystać w audycie, śledztwie lub postępowaniu prawnym.

🔹 Co zawiera raport:

- Źródła danych (RAM, dysk, logi, sieć)

- Wykorzystane narzędzia i metody

- Zidentyfikowane incydenty i artefakty

- Rekomendacje zabezpieczeń

✅ Podsumowanie krok po kroku

- Odizoluj system i utwórz kopie danych (RAM, dysk)

- Analizuj pamięć RAM, wykrywając malware typu fileless

- Analizuj dysk i artefakty użytkownika

- Przeglądaj logi systemowe i aplikacji

- Analizuj ruch sieciowy pod kątem podejrzanych połączeń

- Wykrywaj malware i rootkity

- Dokumentuj każdy krok i twórz raport

Dzięki temu procesowi możesz skutecznie zidentyfikować włamanie, zabezpieczyć dowody i wyciągnąć wnioski dla bezpieczeństwa systemu.