Bezpieczne automatyzowanie zadań w Windows Task Scheduler – pułapki i zabezpieczenia

Bezpieczne automatyzowanie zadań w Windows Task Scheduler – pułapki i zabezpieczenia

Windows Task Scheduler to narzędzie systemowe umożliwiające automatyzację powtarzalnych zadań, takich jak uruchamianie skryptów, kopii zapasowych, aktualizacji systemu czy raportów administracyjnych. Choć jest bardzo wygodne, niewłaściwe użycie może prowadzić do zagrożeń bezpieczeństwa, błędów w systemie i utraty danych.

W tym artykule omówimy bezpieczne korzystanie z Task Scheduler, najczęstsze błędy administratorów i praktyczne metody zabezpieczenia automatyzowanych zadań w Windows 11 i Windows Server.

Dlaczego Task Scheduler wymaga ostrożności?

Task Scheduler działa w kontekście konta użytkownika lub systemowego, co oznacza, że:

- Może uruchamiać zadania z wysokimi uprawnieniami,

- Może automatycznie wykonywać skrypty i programy w tle,

- Może stanowić punkt wejścia dla złośliwego oprogramowania, jeśli zadania są niewłaściwie skonfigurowane.

Nieprawidłowa konfiguracja może prowadzić do:

- Nieautoryzowanego wykonania skryptów,

- Wycieku danych lub nadpisania ważnych plików,

- Spadku wydajności systemu z powodu nadmiernie częstych zadań.

Najczęstsze błędy administratorów

1. Uruchamianie zadań z nadmiernymi uprawnieniami

- Wykonywanie skryptów jako SYSTEM lub administrator, gdy wystarcza konto standardowe,

- Brak ograniczeń dotyczących, kto może edytować lub uruchamiać zadanie.

2. Brak kontroli nad harmonogramem

- Zadania uruchamiane zbyt często lub w godzinach szczytu,

- Brak opcji “Stop task if it runs longer than”, co prowadzi do zbyt długiego wykonywania skryptów.

3. Niezabezpieczone skrypty i pliki

- Skrypty przechowywane w lokalizacjach dostępnych dla wszystkich użytkowników,

- Brak podpisu cyfrowego lub weryfikacji integralności plików wykonywanych automatycznie.

4. Brak monitorowania zadań

- Nieaktywne logi zadań, które utrudniają wykrycie błędów lub nieautoryzowanego działania,

- Brak alertów w przypadku niepowodzenia zadania.

Bezpieczne praktyki korzystania z Task Scheduler

1. Ograniczanie uprawnień

- Uruchamiaj zadania w kontekście konta z minimalnymi wymaganymi uprawnieniami,

- Stosuj Run with highest privileges tylko tam, gdzie jest to absolutnie konieczne.

2. Bezpieczne przechowywanie skryptów

- Umieszczaj skrypty w katalogach chronionych przed nieautoryzowanym dostępem,

- Stosuj podpisy cyfrowe skryptów lub weryfikację hash SHA256 przed uruchomieniem.

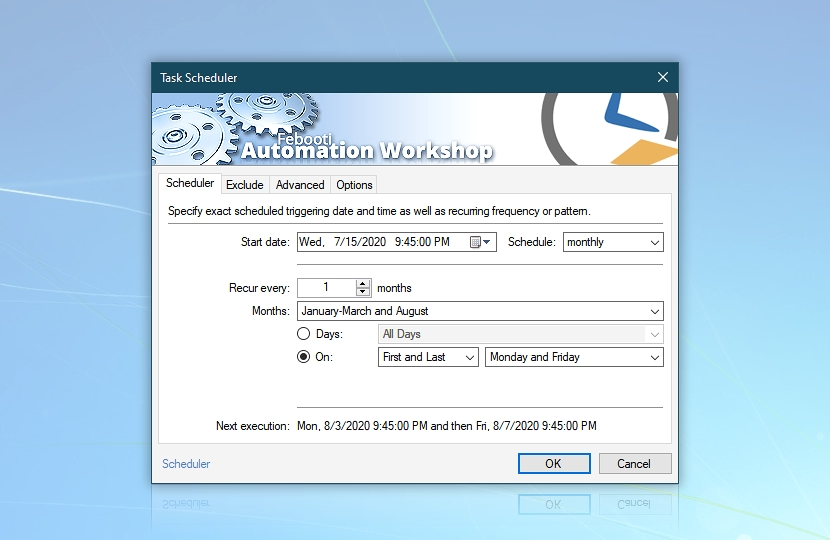

3. Konfiguracja harmonogramu

- Ustal realistyczne interwały dla zadań, unikając przeciążenia systemu,

- Włącz opcję “Stop the task if it runs longer than”, aby zapobiec zawieszeniu.

4. Logowanie i alerty

- Włącz pełne logi zadań w Event Viewer → Windows Logs → Task Scheduler,

- Skonfiguruj alerty e-mail w przypadku niepowodzenia zadania lub błędów krytycznych.

5. Testowanie zadań przed wdrożeniem

- Sprawdź zadania w środowisku testowym, aby upewnić się, że skrypty działają poprawnie i nie wpływają negatywnie na system,

- Weryfikuj, czy nie występują konflikty z innymi zadaniami lub procesami systemowymi.

Zaawansowane funkcje bezpieczeństwa

- Credentials Manager – przechowuj bezpiecznie dane uwierzytelniające dla zadań wymagających logowania,

- PowerShell i SecureString – jeśli skrypt wymaga hasła, użyj bezpiecznych metod przechowywania i odczytu,

- Audit Policy – śledzenie kto i kiedy modyfikował zadania w Task Scheduler.

Praktyczne wskazówki

- Regularnie przeglądaj wszystkie zaplanowane zadania, aby wyłapać potencjalnie niebezpieczne lub niepotrzebne skrypty,

- Stosuj zasadę minimalnych uprawnień, zarówno dla kont użytkowników, jak i wykonywanych skryptów,

- Dokumentuj wszystkie zadania automatyzacji i zmiany w harmonogramie,

- W systemach produkcyjnych monitoruj zużycie CPU i pamięci przez zadania, aby nie wpływały negatywnie na wydajność.

Podsumowanie

Task Scheduler w Windows jest nieocenionym narzędziem do automatyzacji zadań, ale wymaga świadomego i bezpiecznego stosowania. Niewłaściwa konfiguracja, nadmierne uprawnienia, brak zabezpieczenia skryptów i brak monitoringu mogą prowadzić do zagrożeń bezpieczeństwa i problemów systemowych.

Bezpieczne praktyki obejmują:

- Ograniczanie uprawnień,

- Bezpieczne przechowywanie i podpisywanie skryptów,

- Konfigurację harmonogramu z realistycznymi interwałami,

- Logowanie, audyt i alerty,

- Testowanie zadań przed wdrożeniem.

Dzięki temu automatyzacja w Windows jest nie tylko wygodna, ale również bezpieczna i niezawodna.