UFW w Ubuntu – kompletny przewodnik po konfiguracji firewalla

Firewall to podstawowe narzędzie ochrony systemu przed nieautoryzowanym dostępem z zewnątrz. W systemie Ubuntu jednym z najczęściej wykorzystywanych rozwiązań jest UFW (Uncomplicated Firewall), który – jak sama nazwa wskazuje – został stworzony, aby uprościć zarządzanie regułami iptables. Dzięki niemu nawet początkujący administratorzy mogą szybko zabezpieczyć swój serwer lub komputer. W tym poradniku przedstawimy, czym jest UFW, jak go skonfigurować oraz jakie najważniejsze reguły warto wdrożyć.

Czym jest UFW?

UFW to nakładka na iptables dostępna w systemach Linux, w tym w Ubuntu. Jego główną zaletą jest łatwość konfiguracji – zamiast skomplikowanych poleceń iptables, wystarczy kilka prostych komend, aby skonfigurować zaporę sieciową. UFW wspiera również profile aplikacji, co pozwala w prosty sposób otworzyć porty dla wybranych usług, takich jak SSH, Apache czy Nginx.

Instalacja i włączenie UFW

Na większości wersji Ubuntu UFW jest zainstalowany domyślnie. Jeśli jednak go brakuje, można go doinstalować:

sudo apt update

sudo apt install ufw

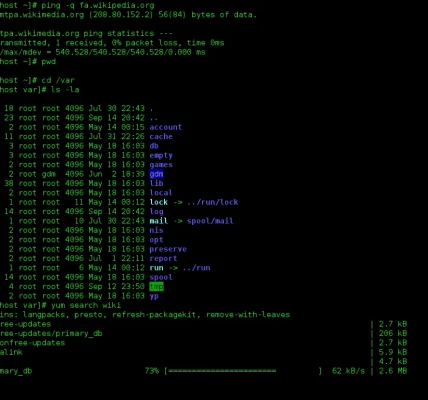

Sprawdzenie statusu firewalla:

sudo ufw status

Domyślnie UFW jest wyłączony. Aby go uruchomić:

sudo ufw enable

Podstawowa konfiguracja UFW

1. Ustawienie polityki domyślnej

Na początek należy ustalić, czy ruch ma być domyślnie blokowany, czy dopuszczany:

sudo ufw default deny incoming

sudo ufw default allow outgoing

Dzięki temu wszystkie przychodzące połączenia będą blokowane, a wychodzące – dozwolone.

2. Zezwolenie na SSH

Jeśli łączysz się z serwerem zdalnie, konieczne jest otwarcie portu SSH (22):

sudo ufw allow ssh

lub dokładniej:

sudo ufw allow 22/tcp

3. Dodawanie reguł dla usług

- Dla serwera WWW (HTTP i HTTPS):

sudo ufw allow 80/tcp

sudo ufw allow 443/tcp

- Dla serwera FTP:

sudo ufw allow 21/tcp

- Dla serwera MySQL:

sudo ufw allow 3306/tcp

4. Blokowanie dostępu do portu

Jeśli chcemy zablokować określony port:

sudo ufw deny 25/tcp

Reguły zaawansowane w UFW

Ograniczanie dostępu do IP

Można zezwolić tylko wybranym adresom IP:

sudo ufw allow from 192.168.1.100 to any port 22

Blokowanie całej podsieci

sudo ufw deny from 10.0.0.0/24

Usuwanie reguł

Aby wyświetlić wszystkie reguły:

sudo ufw status numbered

Usunięcie reguły:

sudo ufw delete NUMER

Profile aplikacji

UFW obsługuje profile, które definiują reguły dla popularnych usług. Sprawdzenie dostępnych profili:

sudo ufw app list

Na przykład:

sudo ufw allow "Nginx Full"

otworzy porty 80 i 443 jednocześnie.

Monitorowanie logów UFW

Aby sprawdzić, jakie połączenia są blokowane:

sudo less /var/log/ufw.log

Można też włączyć logowanie:

sudo ufw logging on

Praktyczne wskazówki bezpieczeństwa

- Nigdy nie blokuj portu SSH bez ustawienia alternatywnej metody dostępu – możesz odciąć się od serwera.

- Zezwalaj tylko na porty, które faktycznie są potrzebne – minimalizacja ekspozycji to podstawa bezpieczeństwa.

- Stosuj reguły ograniczające dostęp do określonych adresów IP – szczególnie w przypadku baz danych i paneli administracyjnych.

- Włącz logowanie – monitoruj, jakie próby połączeń są odrzucane.

- Regularnie sprawdzaj status UFW – upewnij się, że reguły działają zgodnie z oczekiwaniami.

Podsumowanie

UFW to jedno z najprostszych narzędzi do konfiguracji firewalla w systemie Ubuntu. Dzięki prostym poleceniom administratorzy mogą szybko zabezpieczyć swoje serwery i stacje robocze, blokując niechciane połączenia i minimalizując ryzyko ataków. W połączeniu z innymi mechanizmami bezpieczeństwa, takimi jak zarządzanie użytkownikami i uprawnieniami w systemie Linux, UFW stanowi solidny fundament ochrony systemu.