🔐 Zaawansowane metody szyfrowania dysków w środowiskach korporacyjnych

W dobie rosnących zagrożeń cybernetycznych oraz coraz ostrzejszych regulacji dotyczących ochrony danych, szyfrowanie dysków w firmach stało się standardem.

W przypadku incydentu bezpieczeństwa lub fizycznej kradzieży sprzętu, odpowiednio wdrożone szyfrowanie może skutecznie uniemożliwić dostęp do poufnych danych.

📌 Dlaczego szyfrowanie dysków w firmach jest niezbędne?

- Ochrona przed utratą danych – nawet przy kradzieży laptopa czy serwera, dane pozostają bezużyteczne dla atakującego.

- Spełnienie wymogów prawnych – m.in. RODO, HIPAA, PCI-DSS.

- Ochrona danych wrażliwych klientów – minimalizacja ryzyka reputacyjnego.

- Bezpieczeństwo w środowiskach BYOD – kontrola urządzeń prywatnych używanych w pracy.

💡 Przykład: W 2023 roku firma z sektora finansowego uniknęła kary RODO po kradzieży laptopa, ponieważ dane były w pełni zaszyfrowane i klucz był przechowywany w TPM.

🛡 Typy szyfrowania dysków

1. Szyfrowanie pełnodyskowe (FDE – Full Disk Encryption)

- Szyfruje cały dysk, w tym pliki systemowe i tymczasowe.

- Przykłady: BitLocker (Windows), FileVault 2 (macOS), LUKS/dm-crypt (Linux).

- Zalety: wysoki poziom ochrony, brak konieczności wyboru plików do szyfrowania.

- Wady: wymaga autoryzacji przy starcie.

2. Szyfrowanie partycji

- Ograniczone do wybranych partycji lub wolumenów.

- Przykłady: VeraCrypt, LUKS z wybranym wolumenem.

- Zalety: mniejsze obciążenie systemu.

- Wady: pozostałe partycje pozostają niechronione.

3. Szyfrowanie plików i folderów

- Szyfrowanie na poziomie systemu plików lub aplikacji.

- Przykłady: EFS w Windows, gocryptfs w Linux.

- Zalety: selektywność.

- Wady: nie chroni plików tymczasowych i swapu.

⚙ Technologie i standardy szyfrowania

| Standard / Algorytm | Długość klucza | Zastosowanie |

|---|---|---|

| AES-256 | 256-bit | Szyfrowanie pełnodyskowe, plików |

| XTS-AES | 128/256-bit | Optymalny do szyfrowania bloków dysku |

| RSA | 2048/4096-bit | Ochrona kluczy szyfrujących |

| ChaCha20 | 256-bit | Wysoka wydajność w urządzeniach mobilnych |

🔍 Mechanizmy ochrony kluczy

- TPM (Trusted Platform Module) – bezpieczne przechowywanie kluczy szyfrujących w sprzęcie.

- Smart Cards i YubiKey – fizyczne nośniki kluczy.

- Pre-Boot Authentication (PBA) – uwierzytelnianie użytkownika przed uruchomieniem systemu.

- Integracja z Active Directory – centralne zarządzanie kluczami.

🛠 Implementacja w praktyce – Windows, Linux, macOS

Windows – BitLocker

- Integracja z TPM 2.0.

- Obsługa sieciowego odblokowania (Network Unlock).

- Możliwość wymuszenia PBA dla dodatkowego bezpieczeństwa.

- Integracja z MBAM lub Microsoft Intune dla zarządzania kluczami.

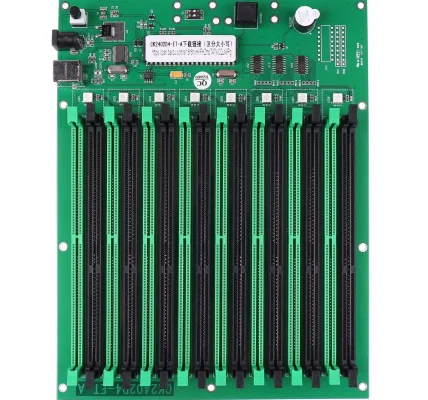

Linux – LUKS/dm-crypt

- Obsługa wielu algorytmów szyfrowania (AES, Serpent, Twofish).

- Możliwość integracji z modułami PAM dla uwierzytelniania.

- Konfiguracja w trybie „headless” dla serwerów.

macOS – FileVault 2

- Pełna integracja z Apple T2 Security Chip.

- Automatyczne odblokowanie po zalogowaniu do konta iCloud.

- Zarządzanie flotą urządzeń przez MDM.

📦 Automatyzacja i centralne zarządzanie

- Microsoft Endpoint Manager – masowe wdrażanie BitLockera.

- Ansible – konfiguracja LUKS w środowiskach Linux.

- Jamf Pro – zarządzanie FileVault w macOS.

- Skrypty PowerShell/Bash do rotacji kluczy szyfrujących.

📑 Najlepsze praktyki

✔ Wymuszaj silne algorytmy (AES-256, XTS).

✔ Zawsze korzystaj z PBA w środowiskach krytycznych.

✔ Klucze przechowuj w TPM lub na kartach inteligentnych.

✔ Rotuj klucze co 6–12 miesięcy.

✔ Testuj procedury odzyskiwania danych po awarii.

🔚 Podsumowanie

Szyfrowanie dysków to nie tylko kwestia konfiguracji narzędzia, ale całej strategii zarządzania kluczami, integracji z systemami uwierzytelniania i regularnego audytu. W środowiskach korporacyjnych wdrożenie szyfrowania powinno być automatyczne, centralnie zarządzane i zgodne z międzynarodowymi standardami bezpieczeństwa.