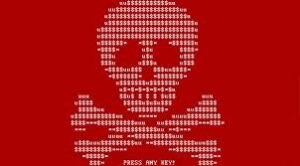

Petya/NotPetya Ransomware: Historia, działanie i ochrona przed atakiem

Ransomware to jedna z najgroźniejszych form cyberzagrożeń, a jednymi z najbardziej znanych jego odmian są Petya oraz jej późniejsza, zmodyfikowana wersja NotPetya. Oba warianty wywołały globalne szkody, paraliżując tysiące firm, instytucji i użytkowników prywatnych. W przeciwieństwie do typowych programów szyfrujących pliki, te ataki celowały także w MBR (Master Boot Record), uniemożliwiając uruchomienie systemu operacyjnego.

1. Czym jest Petya Ransomware?

Petya pojawiła się po raz pierwszy w 2016 roku i wyróżniała się tym, że nie szyfrowała pojedynczych plików, lecz nadpisywała główny sektor rozruchowy dysku (MBR) oraz szyfrowała tablicę MFT (Master File Table) w systemie plików NTFS. Po infekcji system nie uruchamiał się normalnie — zamiast tego wyświetlany był fałszywy ekran naprawy dysku, a następnie żądanie okupu w Bitcoinach.

Główne cechy Petya:

- Atak na MBR i MFT, a nie na pliki indywidualnie.

- Uniemożliwienie uruchomienia systemu.

- Żądanie okupu w kryptowalutach.

- Rozprzestrzenianie się głównie poprzez zainfekowane załączniki e-mail.

2. Czym jest NotPetya?

NotPetya pojawiła się w czerwcu 2017 roku i początkowo wyglądała jak nowa wersja Petya, jednak szybko okazało się, że nie jest to typowe ransomware. Kod został zmodyfikowany tak, aby odzyskanie danych było niemożliwe, nawet po zapłaceniu okupu. Oznacza to, że NotPetya była w praktyce wiperem – złośliwym oprogramowaniem mającym na celu trwałe zniszczenie danych.

Charakterystyka NotPetya:

- Wykorzystanie luki EternalBlue w protokole SMB (znanej również z ataku WannaCry).

- Rozprzestrzenianie się w sieciach lokalnych za pomocą WMIC i PsExec.

- Zaszyfrowanie MBR oraz plików krytycznych w taki sposób, że odszyfrowanie było niemożliwe.

- Rozpowszechnienie poprzez aktualizacje popularnego ukraińskiego oprogramowania księgowego M.E.Doc.

3. Jak działają Petya i NotPetya?

Schemat ataku wyglądał podobnie:

- Infekcja – poprzez phishing (Petya) lub zainfekowaną aktualizację/eksploit SMB (NotPetya).

- Modyfikacja MBR – złośliwe oprogramowanie nadpisywało sektor rozruchowy własnym loaderem.

- Szyfrowanie MFT – tablica plików była szyfrowana, uniemożliwiając dostęp do danych.

- Żądanie okupu – na ekranie pojawiał się komunikat z instrukcjami zapłaty.

- W przypadku NotPetya – brak możliwości odzyskania danych nawet po zapłacie.

4. Skutki ataków

- Petya (2016) – głównie indywidualne przypadki i mniejsze firmy.

- NotPetya (2017) – globalny kryzys; ofiary to m.in. Maersk, Merck, Rosneft, FedEx, instytucje rządowe Ukrainy.

- Szacowane straty finansowe – ponad 10 miliardów dolarów na całym świecie.

5. Jak chronić się przed tego typu ransomware?

- Regularne aktualizacje systemu – w tym łatki bezpieczeństwa (szczególnie dla SMB).

- Wyłączenie nieużywanych usług sieciowych – np. SMBv1.

- Tworzenie kopii zapasowych offline – na nośnikach odłączanych od komputera.

- Segmentacja sieci – ograniczenie rozprzestrzeniania się zagrożeń w firmie.

- Szkolenia z cyberbezpieczeństwa – unikanie otwierania podejrzanych załączników.

- Oprogramowanie antywirusowe i EDR – wykrywanie anomalii w systemie.

- Monitorowanie logów i IDS/IPS – szybka reakcja na nietypowe działania.

6. Co zrobić, jeśli komputer został zainfekowany?

- Odłączyć go od sieci (internet + LAN), aby zapobiec dalszemu rozprzestrzenianiu się infekcji.

- Nie płacić okupu – w przypadku NotPetya odzyskanie danych jest i tak niemożliwe.

- Spróbować przywrócić dane z kopii zapasowej.

- W razie ataku w firmie – skontaktować się z zespołem bezpieczeństwa IT i odpowiednimi służbami.

Podsumowanie

Petya i NotPetya pokazały, że ransomware może być użyte nie tylko do wymuszania okupu, ale też jako narzędzie cyberwojny i sabotażu. Ataki te podkreśliły znaczenie aktualizacji systemów, kopii zapasowych i segmentacji sieci w ochronie przed zagrożeniami. Obecnie podobne techniki wykorzystywane są przez inne grupy cyberprzestępcze, co oznacza, że świadomość i prewencja są kluczowe dla bezpieczeństwa.