Konfiguracja MikroTik — Część 94: MikroTik i Polityki Rutingu — Sterowanie Ruchem według Użytkowników i Usług

Konfiguracja MikroTik — Część 94: MikroTik i Polityki Rutingu — Sterowanie Ruchem według Użytkowników i Usług

Wstęp

W większości sieci reguły routingu są stosunkowo proste — pakiety wychodzą interfejsem wskazanym przez domyślną trasę. Jednak w bardziej złożonych scenariuszach biznesowych lub ISP zachodzi potrzeba dynamicznego sterowania ruchem w oparciu o różne kryteria.

W tym artykule skupimy się na Policy Based Routing (PBR) w MikroTik RouterOS — zaawansowanej metodzie umożliwiającej podejmowanie decyzji routingu nie tylko na podstawie adresu docelowego, ale również na podstawie użytkownika, portu, adresu źródłowego, a nawet konkretnej usługi.

Czym jest Policy Based Routing?

PBR pozwala na:

- Przekierowywanie ruchu określonych klientów przez wybrany WAN

- Wysyłanie ruchu określonych aplikacji przez dedykowane łącze

- Rozdzielanie ruchu VLANów lub podsieci na różne trasy

- Implementowanie backupu tras i reguł awaryjnych

Przykładowe scenariusze użycia PBR

- VIP Routing — Klient premium korzysta zawsze z lepszego łącza

- Ruch VoIP przez dedykowane łącze

- Serwery w VLAN-ie kierowane przez określonego ISP

- Kierowanie ruchu w oparciu o porty lub protokoły

- Wydzielony ruch administracyjny lub monitorujący

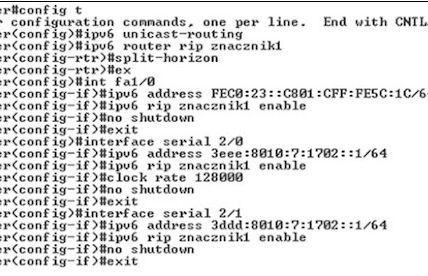

Krok 1 — Definiowanie Routing Markers

Przykład znakowania ruchu z adresu IP 192.168.1.100:

/ip firewall mangle add chain=prerouting src-address=192.168.1.100 action=mark-routing new-routing-mark=to_WAN2

Krok 2 — Tworzenie tras dla oznaczonego ruchu

/ip route add gateway=192.0.2.1 routing-mark=to_WAN2

- Ruch oznaczony jako to_WAN2 zostanie skierowany przez bramę 192.0.2.1

Krok 3 — Przykład polityki dla portu 443 (HTTPS)

/ip firewall mangle add chain=prerouting protocol=tcp dst-port=443 action=mark-routing new-routing-mark=to_WAN3

/ip route add gateway=203.0.113.1 routing-mark=to_WAN3

Krok 4 — Polityka dla VLAN-ów

Znakowanie ruchu z określonego VLAN-u:

/interface vlan add name=vlan10 vlan-id=10 interface=bridge

/ip firewall mangle add chain=prerouting in-interface=vlan10 action=mark-routing new-routing-mark=vlan10_route

/ip route add gateway=198.51.100.1 routing-mark=vlan10_route

Krok 5 — Monitorowanie i diagnostyka

Sprawdzanie oznaczonego ruchu:

/ip firewall mangle print stats

/ip route print where routing-mark=to_WAN2

Krok 6 — Ważne uwagi praktyczne

✅ Reguły PBR obowiązują tylko na poziomie prerouting — NAT działa później

✅ Należy uważać z maskowaniem — można łatwo stworzyć zapętlenie routingu

✅ Testuj reguły stopniowo, aby uniknąć przerwania ruchu

✅ Pamiętaj o routingu zwrotnym — ruch powrotny musi wracać tą samą trasą

Praktyczne przykłady zastosowania w sieci

✅ Rozdzielanie ruchu między WAN1 dla użytkowników firmowych a WAN2 dla gości

✅ Użycie osobnych łączy do usług VPN i WWW

✅ Zapewnienie QoS poprzez priorytetyzację ruchu trasowanego

Podsumowanie

Policy Based Routing to potężne narzędzie MikroTik pozwalające na precyzyjne kontrolowanie ruchu w sieci. Odpowiednio zaplanowane polityki mogą znacząco poprawić wydajność, bezpieczeństwo i elastyczność sieci.

Jest to idealne rozwiązanie dla administratorów zarządzających wieloma łączami internetowymi, wieloma podsieciami lub świadczących usługi ISP.