Windows 11 – Zaawansowane bezpieczeństwo: Kompletny przewodnik dla specjalistów IT i firm

🔐 Windows 11 – Zaawansowane bezpieczeństwo: Kompletny przewodnik dla specjalistów IT i firm

Windows 11 to system zaprojektowany nie tylko dla użytkownika domowego — jego fundamenty bezpieczeństwa, takie jak TPM 2.0, VBS czy Microsoft Defender for Endpoint, pozwalają na implementację kompleksowych, wielowarstwowych mechanizmów ochrony, które spełniają wymagania korporacyjne, zgodności z normami (np. ISO/IEC 27001, NIST) i realiów zagrożeń APT.

W tym eksperckim przewodniku omówimy:

- technologie zabezpieczające Windows 11 w środowisku produkcyjnym,

- sposoby ich konfiguracji i integracji z infrastrukturą IT,

- polityki i narzędzia klasy Enterprise (EDR, AppControl, Conditional Access),

- ochronę punktów końcowych w modelu Zero Trust.

🧩 1. Warstwowy model bezpieczeństwa w Windows 11

Windows 11 wspiera architekturę Defense in Depth (DiD):

| Warstwa | Przykład technologii |

|---|---|

| Sprzęt | TPM 2.0, Secure Boot, Pluton |

| System operacyjny | VBS, HVCI, Windows Defender Credential Guard |

| Punkt końcowy | BitLocker, Microsoft Defender for Endpoint |

| Aplikacje | Windows Defender Application Control, Smart App Control |

| Dane i tożsamość | Azure AD, MFA, Conditional Access, DLP |

| Sieć | Windows Firewall, VPN, DNS over HTTPS |

🔐 2. Credential Guard i ochrona tożsamości

Windows Defender Credential Guard izoluje poświadczenia użytkownika w chronionej przestrzeni pamięci, eliminując możliwość kradzieży przez ataki Pass-the-Hash, mimikatz itp.

✅ Włączenie Credential Guard:

- Użyj

gpedit.msc:

Konfiguracja komputera > Szablony administracyjne > System > Device Guard > Włącz Credential Guard

- Alternatywnie PowerShell:

Enable-WindowsOptionalFeature -Online -FeatureName "DeviceGuard" -NoRestart

📌 Wymaga VBS, HVCI oraz TPM

🔒 3. Microsoft Defender for Endpoint – EDR nowej generacji

Defender for Endpoint (MDE) to rozbudowane rozwiązanie klasy EDR/XDR, które oferuje:

- wykrywanie zachowań malware,

- reagowanie na incydenty (automatyczne i ręczne),

- zarządzanie podatnościami,

- zarządzanie zaporą, politykami AV i urządzeniami.

🧭 Integracja:

- Wymaga subskrypcji Microsoft 365 E5 / Defender Plan 2

- Rejestracja punktu końcowego w

Microsoft Defender Security Center - Agent onboardujący dostępny przez Intune lub GPO

🔧 4. Windows Defender Application Control (WDAC)

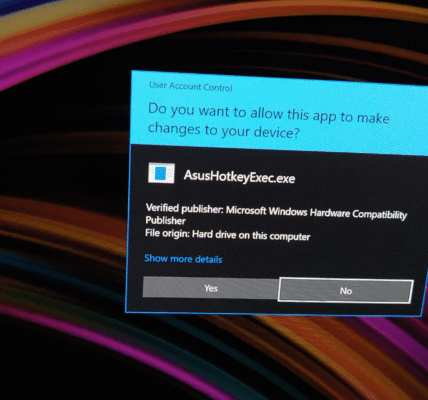

WDAC pozwala określić, które aplikacje i sterowniki mogą być uruchamiane.

Dlaczego warto:

- Zabezpiecza przed uruchamianiem nieautoryzowanego kodu

- Blokuje malware typu fileless

- Kluczowy komponent podejścia Zero Trust

Tworzenie polityki WDAC:

New-CIPolicy -Level Publisher -FilePath "C:\Policy\MyPolicy.xml" -UserPEs

ConvertFrom-CIPolicy -XmlFilePath "C:\Policy\MyPolicy.xml" -BinaryFilePath "C:\Policy\MyPolicy.p7b"

Zastosowanie przez:

- GPO,

- Intune (Endpoint Protection),

- lokalny rejestr.

📦 5. Microsoft Pluton – nowy układ bezpieczeństwa

Pluton to nowy chip bezpieczeństwa zintegrowany bezpośrednio z CPU (AMD/Intel).

Funkcje:

- eliminacja ataków fizycznych na magistrale TPM,

- lepsza izolacja kluczy BitLocker i Hello,

- odporność na cold boot attacks i sniffing SPI/I2C

📌 Wymaga sprzętu od 2022 wzwyż (Surface, ThinkPad, Dell Latitude)

🔐 6. BitLocker z integracją Azure AD

W środowisku firmowym warto:

- automatycznie włączać BitLocker przez Intune + Azure AD Join

- kopiować klucze odzyskiwania do Azure AD (dla administracji)

Audyt:

Get-BitLockerVolume

📌 Możliwość ochrony kluczem startowym, PINem lub zewnętrznym tokenem

📑 7. Smart App Control i ochrona reputacyjna

Smart App Control blokuje nieznane i niepodpisane aplikacje dzięki:

- reputacji plików (cloud),

- modelom AI od Microsoftu.

Tryby działania:

- Eval: monitoruje bez blokowania

- On: aktywnie blokuje nieautoryzowane pliki

- Off: tylko logowanie

📌 Działa tylko na czystych instalacjach Windows 11 22H2+

🧱 8. Windows Firewall – zaawansowana segmentacja ruchu

Konfiguracja zasad:

wf.msc

Możesz:

- zablokować aplikacje (np. Teams, Skype) wychodzące poza VPN,

- zezwalać na konkretne protokoły (RDP, SMB tylko w VLAN-ie),

- wymuszać reguły tylko w określonych profilach (prywatny / domena).

🧠 Integracja z Microsoft Defender Firewall Policy przez Intune lub GPO pozwala na centralne zarządzanie.

🛰️ 9. Wdrażanie modelu Zero Trust z Windows 11

Model Zero Trust:

- Nie ufaj niczemu — weryfikuj wszystko

- Użytkownicy i urządzenia muszą być ciągle uwierzytelniane

- Kontekst (lokalizacja, aplikacja, certyfikat) → warunek dostępu

Technologie wspierające:

- Azure AD Conditional Access (MFA, risk-based)

- Intune Compliance Policies

- Microsoft Information Protection + DLP

- MDM + Device Guard

🔄 10. Backup, audyt i odzyskiwanie

🧰 Narzędzia:

- Windows Event Forwarding do centralnego zbierania logów

- Microsoft Sentinel jako SIEM

- Shadow Copies – ochrona przed ransomware

- Recovery Key – eksport do Azure AD / AD DS

📋 Lista kontrolna zaawansowanego bezpieczeństwa

| Element | Status |

|---|---|

| VBS + HVCI aktywne | ✅ / ❌ |

| Credential Guard aktywny | ✅ / ❌ |

| BitLocker z TPM | ✅ / ❌ |

| Defender for Endpoint | ✅ / ❌ |

| WDAC / App Control | ✅ / ❌ |

| Smart App Control w trybie „On” | ✅ / ❌ |

| Azure AD Conditional Access | ✅ / ❌ |

| Firewall z regułami per aplikacja | ✅ / ❌ |

| Zbieranie logów / audyt | ✅ / ❌ |

📚 Podsumowanie

Windows 11 stanowi krok milowy w dziedzinie bezpieczeństwa systemów operacyjnych. Dzięki mechanizmom takim jak:

- zaawansowana izolacja tożsamości (Credential Guard),

- ochrona punktu końcowego (Defender for Endpoint),

- kontrola aplikacji (WDAC, Smart App Control),

- oraz architektura Zero Trust,

firmy i administratorzy mogą tworzyć środowiska odporne na współczesne cyberzagrożenia.

Zintegrowane rozwiązania Microsoftu minimalizują potrzebę zewnętrznego oprogramowania i umożliwiają centralne zarządzanie bezpiecznym, skalowalnym i zgodnym środowiskiem Windows 11.