Konfiguracja MikroTik – Część 34: Monitorowanie ruchu sieciowego z wykorzystaniem Torch, Packet Sniffer i Traffic Flow

Konfiguracja MikroTik – Część 34: Monitorowanie ruchu sieciowego z wykorzystaniem Torch, Packet Sniffer i Traffic Flow

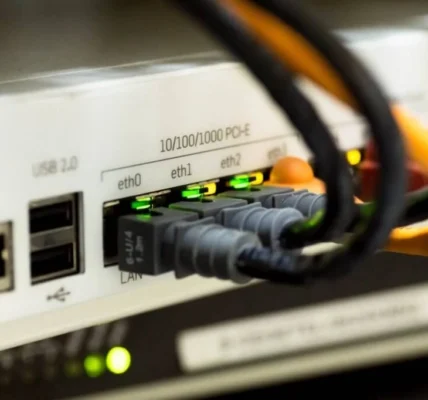

Monitorowanie i analiza ruchu sieciowego to kluczowy aspekt zarządzania infrastrukturą sieciową. MikroTik oferuje szereg wbudowanych narzędzi diagnostycznych, które pozwalają administratorom szybko wykryć źródła problemów, zidentyfikować nieautoryzowany ruch lub przygotować statystyki do integracji z zewnętrznymi systemami monitoringu. W tej części przedstawiamy trzy potężne narzędzia wbudowane w RouterOS: Torch, Packet Sniffer i Traffic Flow.

Torch – szybka analiza interfejsu

Torch to lekkie i bardzo użyteczne narzędzie w RouterOS, służące do monitorowania aktualnego ruchu na konkretnym interfejsie.

Przykład użycia:

/tool torch ether1

Można określić dodatkowe parametry, np. filtrować po adresie źródłowym, docelowym, protokole lub porcie.

Torch pokazuje w czasie rzeczywistym:

- adresy IP źródłowe i docelowe,

- porty,

- protokoły,

- aktualną przepustowość per flow.

To idealne narzędzie do identyfikowania anomalii lub rozpoznania nieznanego ruchu generowanego przez użytkowników.

Packet Sniffer – głębokie śledzenie pakietów

Packet Sniffer pozwala na przechwytywanie pakietów i zapis do pliku .pcap, który można następnie otworzyć w narzędziach takich jak Wireshark.

Konfiguracja z CLI:

/tool sniffer set file-name=capture.pcap file-limit=100 file-name=sniff.pcap

/tool sniffer set interface=ether1 streaming-enabled=no

/tool sniffer start

Po przechwyceniu zatrzymujemy:

/tool sniffer stop

Plik sniff.pcap będzie dostępny w plikach routera i można go pobrać przez Winbox, FTP lub SCP.

Zastosowania:

- analiza nieprawidłowego zachowania urządzeń IoT,

- identyfikacja ataków typu DNS Amplification, ARP Poisoning,

- weryfikacja działania aplikacji sieciowych.

Traffic Flow – integracja z NetFlow i SIEM

Traffic Flow (NetFlow v5) pozwala na eksport informacji o przepływach sieciowych do zewnętrznych systemów monitorujących, takich jak ntopng, Zabbix, Grafana, Elastic Stack czy SIEM-y komercyjne.

Przykład konfiguracji:

/ip traffic-flow set enabled=yes

/ip traffic-flow target add address=192.168.10.10 port=2055 version=9

Adres IP to serwer, który przyjmuje dane NetFlow (np. serwer z ntopng). Można skonfigurować wiele celów oraz filtrować przepływy.

Praktyczne zastosowania monitoringu

- Diagnostyka wydajności łącza

- Torch pokaże użytkowników najbardziej obciążających łącze.

- Sniffer przechwyci próbki pakietów do dalszej analizy.

- Bezpieczeństwo i forensics

- Packet Sniffer pozwoli wykryć złośliwy ruch.

- Traffic Flow wskaże nieautoryzowane transfery danych na zewnątrz.

- Audyt użytkowników

- Integracja z Grafana, InfluxDB, ntopng i innymi narzędziami do wizualizacji.

Rekomendacje bezpieczeństwa

- Nie uruchamiaj Packet Sniffera na długie okresy – może to wpłynąć na wydajność.

- Filtruj Torch do konkretnych adresów/protokolów.

- Dane z Traffic Flow nie zawierają treści pakietów, ale mogą ujawniać metadane – zaszyfruj transmisję przy użyciu VPN.

Podsumowanie

Torch, Packet Sniffer i Traffic Flow to potężne narzędzia diagnostyczne RouterOS, które umożliwiają pełną widoczność w sieci. Ich połączenie daje administratorowi kompletny obraz ruchu, umożliwia reagowanie na incydenty, analizę i integrację z zewnętrznymi narzędziami monitorującymi. Regularne korzystanie z tych narzędzi znacząco podnosi jakość zarządzania infrastrukturą i minimalizuje ryzyko incydentów.