🔐 Instalacja Windows 12 na komputerach bez modułu TPM 2.0: Czy to wciąż możliwe?

📌 Wprowadzenie wymagań sprzętowych w Windows 11 – w tym obowiązkowego modułu TPM 2.0 (Trusted Platform Module) – wywołało wiele kontrowersji. Z Windows 12, Microsoft kontynuuje ten trend, a nawet zacieśnia politykę bezpieczeństwa, czyniąc TPM 2.0 nieodzownym elementem ekosystemu. Czy oznacza to całkowitą blokadę instalacji na starszym sprzęcie? Niekoniecznie.

W tym artykule:

- 🔍 wyjaśniamy, czym jest TPM i dlaczego Microsoft na nim nalega,

- 💡 analizujemy sposoby instalacji Windows 12 na komputerach bez TPM 2.0,

- ⚠️ pokazujemy potencjalne ryzyka, skutki i ograniczenia,

- 🧠 dzielimy się technikami eksperckimi dla zaawansowanych użytkowników IT i administratorów systemów.

🧠 1. Czym jest TPM 2.0?

TPM (Trusted Platform Module) to dedykowany układ scalony na płycie głównej, służący do:

- szyfrowania danych,

- przechowywania kluczy bezpieczeństwa,

- ochrony systemu podczas uruchamiania (Secure Boot),

- wspierania BitLocker, Windows Hello i nowych mechanizmów AI.

Wersja 2.0 jest bardziej zaawansowana od TPM 1.2, m.in. obsługuje RSA z kluczem 2048-bitowym, SHA-256, ECC, HMAC oraz protokoły zgodne z nowoczesnym zarządzaniem tożsamością (np. FIDO2).

🧱 2. Dlaczego Windows 12 wymaga TPM 2.0?

Microsoft argumentuje, że TPM 2.0:

- 🛡️ zwiększa bezpieczeństwo systemowe,

- 📈 umożliwia zgodność z nowoczesnymi aplikacjami opartymi na AI (Copilot, MS Authenticator),

- 🔐 integruje się z funkcjami typu hardware root-of-trust,

- 🧬 spełnia standardy wymagane przez organizacje korporacyjne i rządowe (m.in. NIST, ISO/IEC 11889).

Windows 12 nie uruchomi się na sprzęcie bez aktywnego TPM 2.0 bez modyfikacji instalatora, co oznacza, że domyślnie komputer „niezgodny” zostaje zablokowany.

❗ 3. Co się stanie, jeśli nie masz TPM 2.0?

Bez aktywnego modułu TPM 2.0 (fizycznego lub firmware’owego – fTPM):

- Instalator Windows 12 odmówi kontynuowania instalacji.

- Niektóre obrazy ISO od Microsoftu w ogóle nie uruchomią się.

- Aktualizacje z Windows 10/11 przez Windows Update będą blokowane.

🔎 4. Jak sprawdzić, czy masz TPM 2.0?

👉 Kroki w Windows 10/11:

- Wciśnij

Win + Ri wpisz:tpm.msc - W nowym oknie sprawdź „Stan”: Aktywny czy Niedostępny

- W sekcji „Informacje o module TPM” znajdziesz wersję (2.0 lub 1.2)

🛠️ Alternatywnie w terminalu PowerShell:

Get-WmiObject -Namespace "Root\CIMv2\Security\MicrosoftTpm" -Class Win32_Tpm

🛠️ 5. Jak zainstalować Windows 12 bez TPM 2.0 – 3 sposoby

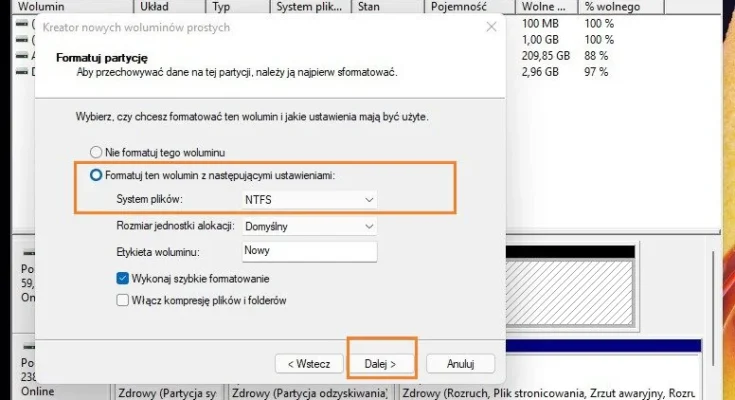

✅ Metoda 1: Modyfikacja rejestru podczas instalacji

- Uruchom instalator z bootowalnego USB.

- Na ekranie instalacyjnym naciśnij

Shift + F10(otwiera terminal). - Wpisz:

reg add "HKLM\SYSTEM\Setup\LabConfig" /v BypassTPMCheck /t REG_DWORD /d 1 /f

reg add "HKLM\SYSTEM\Setup\LabConfig" /v BypassSecureBootCheck /t REG_DWORD /d 1 /f

- Zamknij terminal i kontynuuj instalację.

✅ Metoda 2: Modyfikacja ISO przed instalacją (np. przez Rufus)

- Pobierz narzędzie Rufus (https://rufus.ie).

- Wybierz opcję: „Usuń wymagania TPM/Secure Boot”.

- Rufus automatycznie usunie zabezpieczenia z obrazu ISO.

- Utwórz pendrive i zainstaluj system jak zwykle.

✅ Metoda 3: Własna instalacja z WinPE + DISM

Dla zaawansowanych użytkowników:

- Tworzysz własne środowisko WinPE.

- Montujesz ISO i za pomocą

DISMinstalujesz obraz.WIMbezpośrednio na dysk. - Pomijasz instalator GUI i jego kontrole sprzętowe.

🚨 6. Zagrożenia i ograniczenia po obejściu TPM

- 🔓 Brak pełnej ochrony systemu – brak sprzętowego szyfrowania.

- 🚫 Możliwość blokady aktualizacji – Windows Update może nie działać w pełni.

- ⚠️ Brak wsparcia technicznego Microsoftu

- 📉 Niższa wydajność Copilot AI i funkcji bezpieczeństwa (Windows Hello, BitLocker)

- 🔐 Zagrożenia cyberbezpieczeństwa – podatność na rootkity, exploit BIOS

💻 7. Czy warto ryzykować? – punkt widzenia eksperta

Nie zawsze. Obejście TPM powinno być ostatecznością, a nie pierwszym wyborem.

✅ Kiedy warto:

- Stary, ale sprawny komputer bez TPM 2.0 (np. Intel 6. generacji, Ryzen 1xxx)

- Użytkownik zaawansowany, administrator testujący środowiska

- Masz kopię zapasową i świadomość ryzyka

❌ Kiedy nie warto:

- Komputer służbowy lub z danymi osobowymi

- Brak doświadczenia z rejestrem, BIOS, CLI

- Oczekujesz pełnego wsparcia Microsoftu

⚙️ 8. Alternatywy: modernizacja vs. nowy sprzęt

Jeśli Twój komputer nie obsługuje TPM 2.0:

- 🔄 Sprawdź aktualizacje BIOS/UEFI – wiele płyt głównych oferuje fTPM.

- 🧩 Dokup zewnętrzny moduł TPM 2.0 – koszt: 40–80 zł.

- 💻 Modernizacja platformy – warto rozważyć przejście na nowsze CPU z wbudowanym TPM.

🔐 9. Co z aktualizacjami bezpieczeństwa?

⚠️ Microsoft zastrzega, że na komputerach z ominiętym TPM:

- System może działać, ale aktualizacje bezpieczeństwa mogą nie być dostarczane.

- Niektóre funkcje (np. Windows Copilot, DirectStorage, Dev Drive) będą wyłączone.

Można próbować instalować aktualizacje ręcznie (WSUS Offline, DISM, UUP Dump), ale nie jest to rozwiązanie długoterminowe.

📊 10. Podsumowanie i rekomendacje techniczne

Instalacja Windows 12 bez TPM 2.0 jest możliwa, ale wiąże się z ryzykiem. Microsoft nie planuje oficjalnego wsparcia takiego scenariusza. Jeśli mimo wszystko chcesz to zrobić:

- Wykonaj pełną kopię zapasową danych

- Skorzystaj z narzędzi Rufus lub modyfikuj rejestr

- Śledź fora techniczne (np. MyDigitalLife, GitHub)

- Licz się z brakiem pełnej funkcjonalności

🛡️ REKOMENDACJA: Jeśli komputer nie obsługuje TPM 2.0, rozważ modernizację lub pozostanie przy Windows 10 do 2025 r. Instalacja bez TPM to rozwiązanie tymczasowe i technicznie kompromisowe.