🔐 TPM 2.0 i jego rola w szyfrowaniu w Windows 12: Bezpieczny magazyn kluczy

📌 Wprowadzenie

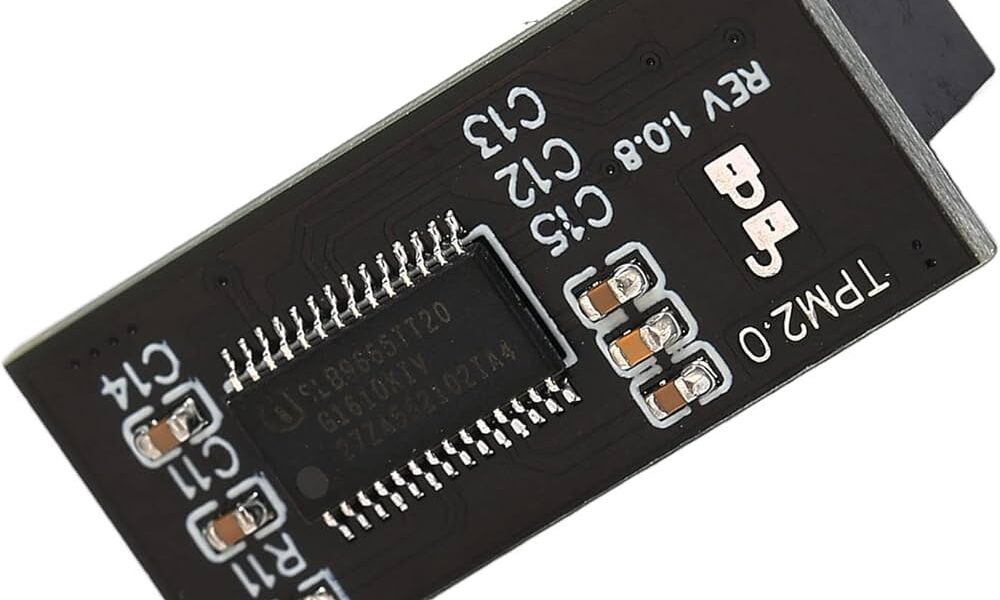

Wraz z premierą systemu Windows 12, bezpieczeństwo informacji i ochrona danych stały się jeszcze bardziej zaawansowane i integralnie powiązane z komponentami sprzętowymi. Jednym z filarów tej nowoczesnej architektury bezpieczeństwa jest TPM 2.0 (Trusted Platform Module) – specjalizowany układ kryptograficzny, który działa jako bezpieczny magazyn kluczy i procesor sprzętowego zaufania.

Zgodnie z wymaganiami Microsoft, TPM 2.0 jest obowiązkowy dla Windows 12. W artykule przeanalizujemy, czym jest TPM 2.0, jaką rolę pełni w szyfrowaniu, szczególnie w kontekście BitLockera i Windows Hello, oraz jak użytkownicy mogą z niego w pełni skorzystać – zarówno w środowisku domowym, jak i korporacyjnym.

🧠 Co to jest TPM 2.0?

🎛️ Definicja

TPM (Trusted Platform Module) to układ scalony lub mikroprocesor kryptograficzny, który znajduje się na płycie głównej komputera lub jako zintegrowany element procesora (np. w nowoczesnych układach AMD czy Intel).

TPM 2.0 to najnowsza wersja standardu opublikowanego przez Trusted Computing Group (TCG). Umożliwia generowanie, przechowywanie i zarządzanie kluczami kryptograficznymi w izolowanym i bezpiecznym środowisku sprzętowym.

🔑 Kluczowe funkcje TPM 2.0

- Generowanie i bezpieczne przechowywanie kluczy kryptograficznych (RSA, ECC, AES),

- Zabezpieczenie poświadczeń użytkownika, takich jak PIN i dane biometryczne (Windows Hello),

- Szyfrowanie pełnodyskowe (BitLocker) – TPM przechowuje klucz szyfrowania VMK,

- Uwierzytelnianie integralności systemu przed jego załadowaniem (Secure Boot, Measured Boot),

- Obsługa podpisów cyfrowych i certyfikatów,

- Ochrona przed atakami typu Cold Boot i Rootkit Bootloader.

🔒 TPM 2.0 i szyfrowanie danych w Windows 12

🔐 BitLocker – Pełne szyfrowanie dysku z TPM

W Windows 12, TPM 2.0 jest domyślnie wykorzystywany do przechowywania i ochrony klucza VMK (Volume Master Key), który służy do szyfrowania danych w BitLockerze. TPM zapewnia, że:

- Klucz nie może zostać wyeksportowany poza chip,

- Klucz jest udostępniany tylko po poprawnym przejściu weryfikacji integralności systemu (Secure Boot, PCR),

- Każda próba nieautoryzowanego dostępu do klucza kończy się zablokowaniem dostępu do dysku.

🔐 Windows Hello i TPM

Windows Hello wykorzystuje TPM 2.0 do przechowywania danych biometrycznych (np. skanu twarzy, odcisku palca), które są przetwarzane lokalnie i nigdy nie opuszczają urządzenia. Dzięki TPM, dane te są:

- Zaszyfrowane na poziomie sprzętowym,

- Niepodatne na odczyt z poziomu systemu operacyjnego,

- Powiązane z konkretnym urządzeniem (dane nie mogą być przeniesione na inny komputer).

🧱 TPM w architekturze zabezpieczeń Windows 12

| Komponent | Zastosowanie TPM |

|---|---|

| BitLocker | Przechowywanie kluczy szyfrowania |

| Secure Boot | Weryfikacja podpisów UEFI |

| Measured Boot | Rejestrowanie stanu systemu w rejestrach PCR |

| Credential Guard | Ochrona danych logowania |

| Windows Hello | Biometryczne uwierzytelnianie |

| Virtualization-Based Security (VBS) | Izolacja procesów systemowych |

| Device Health Attestation (DHA) | Ocena integralności przed logowaniem do sieci |

🛠️ Jak sprawdzić obecność TPM 2.0 w Windows 12?

🔍 Z poziomu GUI:

- Naciśnij

Win + R, wpisztpm.msc - W oknie Zarządzanie modułem TPM sprawdź:

- Status: „TPM gotowy do użycia”

- Wersja specyfikacji: 2.0

💻 PowerShell:

Get-WmiObject -Namespace "Root\CIMv2\Security\MicrosoftTpm" -Class Win32_Tpm

📦 TPM i mechanizmy rozruchu systemu: Secure Boot, Measured Boot

🔐 Secure Boot

TPM przechowuje dane o integralności komponentów rozruchowych – BIOS/UEFI, sterowników, bootloadera – i umożliwia uruchomienie systemu tylko, jeśli żaden z nich nie został zmodyfikowany.

🧪 Measured Boot

Zapisuje odciski hash kluczowych elementów rozruchowych w tzw. PCR (Platform Configuration Registers). Administratorzy mogą używać tych rejestrów do zdalnej walidacji integralności systemu w infrastrukturach zarządzanych (np. Azure Attestation, MDM).

🧾 Przechowywanie i zarządzanie kluczami

TPM 2.0 obsługuje różne typy kluczy i chroni je niezależnie od systemu operacyjnego. Klucz VMK (Volume Master Key) nie jest nigdy ujawniany na poziomie użytkownika.

📌 Typy kluczy:

- EK (Endorsement Key) – fabryczny klucz sprzętowy unikalny dla każdego TPM,

- SRK (Storage Root Key) – nadrzędny klucz szyfrowania dla innych kluczy,

- AIK (Attestation Identity Key) – do podpisywania informacji o stanie TPM,

- Binding Key / Sealing Key – do szyfrowania danych związanych z warunkami sprzętowymi.

⚠️ Co się stanie, gdy TPM zostanie zresetowany lub usunięty?

Użytkownik traci dostęp do zaszyfrowanych danych, jeśli:

- Nie ma klucza odzyskiwania BitLockera,

- Nie skonfigurowano dodatkowego mechanizmu dostępu (PIN, hasło USB),

- Moduł TPM został fizycznie wymieniony lub zresetowany w BIOS/UEFI.

➡️ Dlatego klucz odzyskiwania musi być przechowywany poza urządzeniem – np. na koncie Microsoft, w Active Directory lub w chmurze Azure AD.

🧯 TPM w organizacjach: zarządzanie i wdrożenie

✅ Integracja z Intune / Microsoft Endpoint Manager

- Zdalne monitorowanie statusu TPM,

- Automatyczne przechowywanie kluczy odzyskiwania w Azure AD,

- Egzekwowanie szyfrowania BitLocker na urządzeniach firmowych.

✅ GPO (Group Policy):

- Lokalizacja:

Computer Configuration > Administrative Templates > System > Trusted Platform Module Services - Przykład ustawienia:

„Ignore the default TPM owner password” – nie przechowuj hasła właściciela TPM lokalnie.

🧪 Scenariusze zastosowania TPM 2.0

🎯 Scenariusz 1: Laptop pracownika z BitLockerem

- TPM przechowuje klucz szyfrowania,

- Po włączeniu laptopa i pomyślnym rozruchu system automatycznie odszyfrowuje dysk – bez konieczności wpisywania hasła.

🎯 Scenariusz 2: Atak typu „Evil Maid”

- TPM blokuje odszyfrowanie danych, ponieważ komponent rozruchowy został zmieniony – naruszenie integralności uniemożliwia dostęp do kluczy.

❗ Typowe zagrożenia i sposoby ochrony TPM

| Zagrożenie | Ochrona |

|---|---|

| Atak Cold Boot | TPM + BitLocker z PIN-em |

| Reset TPM przez BIOS | Hasło firmware i blokada edycji TPM |

| Rootkit bootloadera | Secure Boot + Measured Boot |

| Ataki fizyczne | Laptopy z lutowanym TPM + funkcja antitamper |

| Kradzież urządzenia | Klucze w TPM + BitLocker + MFA |

📚 Edukacja użytkownika końcowego

- TPM działa w tle – ale warto edukować użytkowników, dlaczego nie należy wyłączać BitLockera,

- W razie komunikatów typu „TPM nie gotowy” użytkownik powinien zgłosić to do IT – możliwa próba manipulacji sprzętem,

- Informuj o konieczności bezpiecznego przechowywania klucza odzyskiwania.

🔮 TPM i przyszłość bezpieczeństwa w Windows

📈 Kierunki rozwoju:

- Pluton Security Processor – przyszły następca TPM, zintegrowany z CPU,

- Dynamiczne przypisywanie kluczy TPM do wirtualnych maszyn (w środowiskach Azure, Hyper-V),

- Lepsze raportowanie dla SIEM/SOC – pełna widoczność zmian TPM i PCR,

- Szyfrowanie per użytkownik – dane szyfrowane osobno dla każdego konta lokalnie.

✅ Podsumowanie

TPM 2.0 to nie tylko wymóg techniczny dla Windows 12, ale fundament nowoczesnego szyfrowania i ochrony danych.

Jego rola jako bezpiecznego magazynu kluczy, komponentu do ochrony rozruchu i współpracy z BitLockerem oraz Windows Hello czyni go jednym z najważniejszych elementów każdej nowoczesnej architektury bezpieczeństwa.

W połączeniu z odpowiednią konfiguracją i zarządzaniem, TPM 2.0 pozwala firmom i użytkownikom indywidualnym chronić swoje dane nawet w najbardziej niekorzystnych scenariuszach ataku – od kradzieży fizycznej sprzętu po zaawansowane techniki hakowania firmware’u.