🔐 Ataki na schowek systemowy w Windows 11: Ciche kradzieże danych

📌 Wprowadzenie

Schowek systemowy (ang. Clipboard) to jedno z najczęściej wykorzystywanych narzędzi w codziennej pracy z systemem operacyjnym. Niewidoczny, pozornie nieszkodliwy mechanizm przechowujący dane tymczasowo — staje się jednak coraz częstszym celem ataków cyberprzestępców.

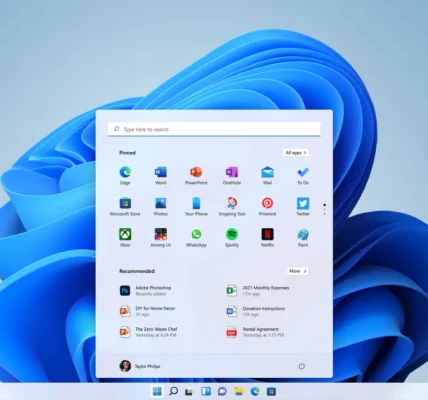

W systemie Windows 11 funkcjonalność schowka została rozszerzona i zintegrowana z chmurą Microsoft (Clipboard History, Synchronizacja z kontem Microsoft), co niesie za sobą zarówno wygodę, jak i nowe wektory ataków.

W tym artykule przeanalizujemy:

- jak działają ataki na schowek w systemie Windows 11,

- jakie dane są kradzione,

- jak wpisują się one w szerszy kontekst zagrożeń w internecie,

- oraz jak się przed nimi skutecznie bronić.

🔎 Czym jest schowek systemowy?

Schowek to tymczasowa pamięć systemowa, wykorzystywana do operacji kopiuj, wytnij i wklej. Dane takie jak:

- teksty (hasła, numery kart kredytowych, e-maile),

- obrazy (zrzuty ekranu, identyfikatory QR),

- pliki lub ścieżki dostępu,

przechowywane są tymczasowo i mogą być łatwo odczytane przez inne aplikacje działające w systemie.

💣 Ataki typu Clipboard Hijacking

Clipboard Hijacking to technika, w której złośliwe oprogramowanie lub rozszerzenie przeglądarki przechwytuje lub modyfikuje zawartość schowka, często bez wiedzy użytkownika.

🧬 Najczęstsze cele ataku:

- Adresy portfeli kryptowalut (zamiana adresu w locie),

- Dane logowania / hasła (wykradanie),

- Linki URL i polecenia CLI (wstrzykiwanie złośliwego kodu),

- Ścieżki systemowe (eskalacja uprawnień przez wykonywalne pliki).

🛠 Mechanizmy ataku – techniczna analiza

🔧 1. API Clipboard Windows

Każda aplikacja działająca w kontekście użytkownika może wykorzystać standardowe API Windows, np.:

OpenClipboard(IntPtr.Zero);

GetClipboardData(CF_TEXT);

CloseClipboard();

Brak kontroli nad tymi operacjami oznacza, że złośliwy skrypt lub program może odczytywać dane ze schowka w sposób ciągły.

🕵️♂️ 2. Clipboard Monitoring z PowerShell

Add-Type -AssemblyName System.Windows.Forms

[Windows.Forms.Clipboard]::GetText()

Umożliwia przechwytywanie danych tekstowych ze schowka nawet z poziomu skryptów PowerShell, które nie wymagają pełnych uprawnień administratora.

🧱 3. Clipboard Injection

Złośliwe aplikacje wklejają dane do schowka z myślą, że użytkownik je wklei do terminala lub przeglądarki. Przykład:

Set-Clipboard -Value "rm -rf / --no-preserve-root"

🧠 Studia przypadków: Rzeczywiste scenariusze ataków

📌 Case 1: CryptoClipboard Malware

Złośliwe oprogramowanie monitoruje schowek pod kątem adresów portfeli Bitcoin i zamienia je na własne.

Skutek: użytkownik nieświadomie przesyła środki na konto napastnika.

📌 Case 2: Keylogger z funkcją schowka

Keylogger łączy klasyczne logowanie naciśnięć klawiszy z przechwytywaniem schowka, by rejestrować dane logowania kopiowane z menedżerów haseł.

📊 Dlaczego Windows 11 nadal jest podatny?

❗ 1. Brak uprawnień potrzebnych do czytania schowka

W systemie Windows 11 każda aplikacja desktopowa wciąż ma dostęp do schowka — nawet jeśli pochodzi z niezaufanego źródła.

❗ 2. Synchronizacja schowka z chmurą

Integracja z kontem Microsoft oznacza, że dane ze schowka są przechowywane na serwerach w ramach funkcji „Clipboard history” — co może stanowić punkt wycieku.

❗ 3. Brak sandboxingu schowka

Nie istnieje izolacja między aplikacjami w kontekście korzystania ze schowka.

🛡 Jak się chronić?

✅ Wyłącz historię schowka:

Ustawienia → System → Schowek → Historia schowka → Wyłącz

✅ Używaj dedykowanych menedżerów haseł:

Nie kopiuj haseł do schowka – wiele menedżerów haseł oferuje bezpieczne metody wklejania danych, które nie trafiają do pamięci systemowej.

✅ Monitoruj aktywność schowka:

Użyj narzędzi jak ClipboardFusion lub Clipboard Monitor do rejestrowania dostępu do schowka.

✅ Uruchamiaj skrypty i aplikacje tylko z zaufanych źródeł.

✅ Edukuj się w zakresie zagrożeń w internecie – to podstawa cyberhigieny!

🔍 Dodatkowe techniki ochrony dla administratorów

| Mechanizm | Opis |

|---|---|

| AppLocker | Blokowanie nieautoryzowanych aplikacji |

| Windows Defender ASR | Reguły redukcji powierzchni ataku |

| WDAC (Windows Defender App Control) | Polityki egzekwowania uruchamiania kodu |

| MDM / Intune | Kontrola dostępu i konfiguracji clipboard |

💬 Przyszłość schowka: Czy potrzebujemy go w obecnej formie?

Rozważania nad schowkiem jako podatnym komponentem systemu mogą prowadzić do jego pełnej izolacji w przyszłości:

- sandboxowane sesje schowka,

- schowek per aplikacja (np. jak w Android),

- szyfrowanie zawartości schowka z użyciem TPM.

🧾 Podsumowanie

➡️ Schowek w Windows 11 to wygodne narzędzie, ale również potencjalny punkt ataku, który może zostać wykorzystany w sposób zupełnie niezauważony.

➡️ Użytkownicy i administratorzy muszą mieć świadomość, że nawet zwykła operacja „kopiuj-wklej” może prowadzić do wycieku danych – w tym haseł, numerów kont bankowych czy komend systemowych.

➡️ Regularne aktualizacje, dobre praktyki użytkownika oraz monitoring aktywności schowka to klucz do obrony przed coraz sprytniejszymi metodami kradzieży danych.