Przyszłość Szyfrowania Dysków: Jak BitLocker Adaptuje się do Nowych Technologii (np. SSD z Szyfrowaniem Sprzętowym)?

🔒 Przyszłość Szyfrowania Dysków: Jak BitLocker Adaptuje się do Nowych Technologii (np. SSD z Szyfrowaniem Sprzętowym)?

W dobie rosnącej liczby cyberzagrożeń szyfrowanie danych staje się nie tylko zaleceniem, ale i standardem. System Windows od lat oferuje użytkownikom narzędzie BitLocker, które służy do pełnodyskowego szyfrowania. Ale czy nadąża ono za rozwojem nowoczesnych technologii, takich jak sprzętowe szyfrowanie SSD (np. eDrive)? Sprawdźmy, jak BitLocker dostosowuje się do przyszłości.

💡 Co to jest Szyfrowanie Sprzętowe SSD (eDrive)?

Nowoczesne dyski SSD, zwłaszcza klasy NVMe, coraz częściej wyposażone są w funkcję szyfrowania sprzętowego – tzw. eDrive, zgodną ze standardem TCG Opal. Dzięki temu proces szyfrowania i odszyfrowywania danych odbywa się bez udziału procesora komputera, co znacząco poprawia wydajność.

➡️ Korzyści:

- ✅ Brak wpływu na wydajność systemu

- ✅ Mniejsze zużycie energii

- ✅ Lepsza integracja z mechanizmami zabezpieczeń sprzętowych (np. TPM)

🛠️ BitLocker + eDrive: Jak To Działa?

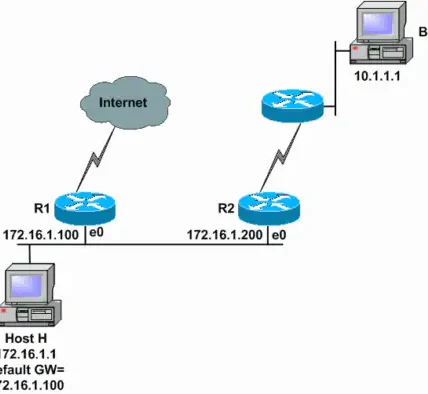

BitLocker może automatycznie wykorzystać szyfrowanie sprzętowe, jeśli:

- Dysk SSD obsługuje eDrive (TCG Opal + IEEE-1667)

- Komputer obsługuje UEFI i Secure Boot

- System operacyjny to Windows 8 lub nowszy (Windows 11 w pełni wspiera eDrive)

- BitLocker został aktywowany przed instalacją systemu lub po pełnym wyczyszczeniu i przygotowaniu dysku

🔍 Jak sprawdzić, czy szyfrowanie sprzętowe działa?

manage-bde -status C:

W polu „Encryption Method” zobaczysz „Hardware Encryption” – oznacza to, że BitLocker wykorzystuje eDrive.

⚠️ Problemy i Ograniczenia

Mimo potencjału szyfrowania sprzętowego, nie wszystko działa idealnie.

🔴 Najczęstsze problemy:

- Wiele dysków SSD deklaruje wsparcie dla eDrive, ale nie jest zgodnych w praktyce

- Nieprawidłowa konfiguracja UEFI/BIOS blokuje aktywację eDrive

- Niektóre implementacje sprzętowe miały luki bezpieczeństwa (np. w starszych dyskach Samsunga i Cruciala)

🧠 Dlatego Microsoft w 2019 r. zmienił domyślne ustawienia – BitLocker teraz domyślnie używa szyfrowania programowego, nawet jeśli sprzętowe jest dostępne.

🔄 BitLocker w Nowoczesnych Ekosystemach

Wraz z rozwojem technologii, Microsoft rozwija również BitLocker:

- 🔐 Integracja z TPM 2.0 – gwarantuje silniejsze uwierzytelnianie sprzętowe

- ☁️ BitLocker + Microsoft Endpoint Manager – zarządzanie szyfrowaniem w firmach

- 🧭 Automatyzacja przy wdrażaniu systemu (Autopilot) – automatyczna konfiguracja szyfrowania

- 📱 Szyfrowanie napędów USB z BitLocker To Go – także z wykorzystaniem kluczy sprzętowych

🚀 Przyszłość: Co Dalej z BitLocker?

💡 Kierunki rozwoju:

- Lepsze wsparcie dla standardów szyfrowania sprzętowego (np. NVMe Opal 2.0)

- Integracja z technologiami opartymi na sztucznej inteligencji do dynamicznego reagowania na zagrożenia

- Szyfrowanie warstwowe (multi-layer encryption) dla chmury i urządzeń hybrydowych

- Wsparcie dla urządzeń ARM i mobilnych w ramach Windows on ARM

✅ Podsumowanie

BitLocker nie pozostaje w tyle za nowoczesnymi technologiami. Choć pierwotnie zaprojektowany z myślą o szyfrowaniu programowym, doskonale współpracuje z technologią eDrive, o ile sprzęt i system są prawidłowo skonfigurowane. W przyszłości BitLocker będzie coraz bardziej zintegrowany z zabezpieczeniami sprzętowymi i chmurowymi.