Jak zabezpieczyć system Linux przed atakami? – Kompleksowy przewodnik bezpieczeństwa

System Linux słynie z wysokiego poziomu bezpieczeństwa, co sprawia, że jest często wybierany jako fundament serwerów, środowisk produkcyjnych oraz systemów o krytycznym znaczeniu. Jednak nawet Linux, jeśli zostanie nieprawidłowo skonfigurowany, może paść ofiarą cyberataków, złośliwego oprogramowania, exploitów czy nieautoryzowanego dostępu. W tym artykule odpowiemy na pytanie: jak zabezpieczyć system Linux przed atakami? – krok po kroku, od konfiguracji podstawowej po zaawansowane techniki ochrony.

1. Dlaczego warto zabezpieczyć system Linux?

Choć Linux nie jest celem tak często jak Windows, jego popularność na serwerach sprawia, że jest łakomym kąskiem dla cyberprzestępców. Ataki DDoS, próby przejęcia serwerów przez SSH, infekcje cryptominerami czy ransomware – to wszystko realne zagrożenia. Dlatego ochrona systemu powinna być priorytetem każdego administratora.

2. Aktualizacje systemu – fundament bezpieczeństwa

Najczęstsze wektory ataków to znane luki w starym oprogramowaniu. Zadbaj o:

- Regularne aktualizacje systemu:

sudo apt update && sudo apt upgrade(Debian/Ubuntu)

sudo dnf update(Fedora)

sudo pacman -Syu(Arch) - Automatyzację aktualizacji:

Użyjunattended-upgradesw Debianie lubdnf-automaticw Fedorze.

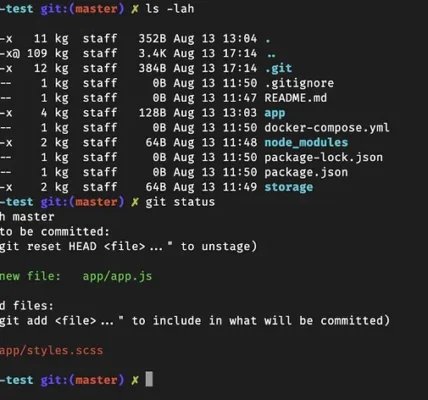

3. Zarządzanie użytkownikami i uprawnieniami

- Zasada najmniejszych uprawnień – daj użytkownikom tylko to, czego potrzebują.

- Unikaj logowania się na

root– używajsudo. - Sprawdzaj niepotrzebnych użytkowników:

cat /etc/passwd - Monitoruj grupy i ich uprawnienia:

groups username

4. Zapora sieciowa (firewall)

Linux oferuje potężne narzędzia do kontroli ruchu sieciowego:

ufw– przyjazny interfejs dla iptables (Ubuntu):sudo ufw enable sudo ufw default deny incoming sudo ufw allow sshfirewalld– dynamiczny firewall (Fedora, CentOS):sudo firewall-cmd --add-service=ssh --permanent sudo firewall-cmd --reload

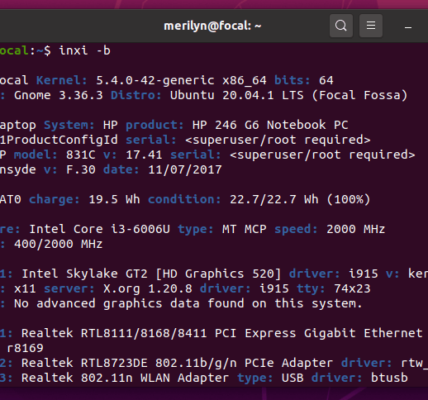

5. Monitorowanie systemu i logów

- Dzienniki systemowe:

journalctl,/var/log/auth.log,/var/log/syslog - Narzędzia monitorujące:

fail2ban– wykrywa podejrzane logowania i blokuje IPlogwatch– przegląd dzienników i raportyauditd– kompleksowe logowanie aktywności

6. Szyfrowanie danych

Chroni dane w przypadku kradzieży fizycznej sprzętu.

- Szyfrowanie partycji podczas instalacji (LUKS)

- Szyfrowanie katalogów użytkowników (ecryptfs)

gpgdo szyfrowania plikówopenssldo szyfrowania komunikacji

7. Zabezpieczenie usług sieciowych

- Nie uruchamiaj zbędnych usług:

sudo systemctl disable service - Skanuj porty:

nmap localhost,ss -tuln - Zainstaluj

netstatlublsofdo monitorowania otwartych połączeń

8. Audyty bezpieczeństwa

Regularne sprawdzanie konfiguracji systemu:

lynis– audyt bezpieczeństwa:

sudo lynis audit systemchkrootkitirkhunter– wykrywanie rootkitówclamav– skaner antywirusowy

9. Narzędzia do ochrony systemu

AppArmorlubSELinux– ograniczanie dostępu do plików i funkcjiTripwire– wykrywanie zmian w systemie plikówauditd– logowanie zdarzeń bezpieczeństwapsad– wykrywanie skanowania portów

10. SELinux, AppArmor i inne mechanizmy kontroli dostępu

- SELinux (RedHat, Fedora): wymaga nauki, ale oferuje bardzo wysoki poziom ochrony

- AppArmor (Ubuntu, Debian): łatwiejszy do wdrożenia, dostępny domyślnie

Sprawdź status:

sestatus # SELinux

aa-status # AppArmor

11. SSH – bezpieczna konfiguracja zdalnego dostępu

- Wyłącz logowanie jako root:

/etc/ssh/sshd_config→PermitRootLogin no - Używaj kluczy SSH zamiast haseł

- Zmień port domyślny (22) na niestandardowy

- Używaj

fail2bando blokowania prób ataków

12. Ochrona przed brute-force i skanowaniem portów

fail2ban– automatyczne blokowanie IP:sudo apt install fail2ban sudo systemctl enable fail2banpsad– wykrywanie skanowania portów- Ograniczenie prób logowania:

pam_tally2,pam_faillock

13. Wykrywanie rootkitów i złośliwego oprogramowania

chkrootkitrkhunterclamav- Regularne skany i aktualizacja definicji wirusów

14. Kopie zapasowe i ich bezpieczeństwo

rsync+cron= automatyczny backupborg,duplicity,restic– narzędzia do szyfrowanych kopii- Przechowuj backupy offline lub na osobnym serwerze

15. Zasady dobrych praktyk bezpieczeństwa

- Nigdy nie pracuj jako root na stałe

- Regularnie zmieniaj hasła

- Twórz silne hasła i używaj menedżera haseł (np.

pass,keepassxc) - Dezaktywuj stare konta użytkowników

- Używaj VPN do zdalnych połączeń

- Monitoruj logi codziennie

16. Podsumowanie – holistyczne podejście do ochrony

Zabezpieczenie systemu Linux to proces ciągły. Wymaga nie tylko instalacji odpowiednich narzędzi, ale też świadomości, regularnego monitoringu i reagowania na incydenty. Pamiętaj, że bezpieczeństwo to nie tylko technologia – to również kultura i dyscyplina działania.

Odpowiadając więc na pytanie: jak zabezpieczyć system Linux przed atakami? – warto działać wielopoziomowo: od aktualizacji, przez kontrolę dostępu, aż po szyfrowanie, monitoring i automatyczne reakcje na zagrożenia.