Podstawy programowania w Python krok po kroku – informatyka szkoła średnia

Podstawy programowania w Python krok po kroku – informatyka szkoła średnia Meta opis: Dowiedz się, jak rozpocząć naukę programowania w Python od podstaw. Prosty poradnik dla uczniów szkoły średniej z przykładami kodu i praktycznymi ćwiczeniami. Wprowadzenie do Pythona Python to…

Najlepsze obecne alternatywy dla Hiren’s BootCD: kompletny przewodnik i porównanie

Najlepsze obecne alternatywy dla Hiren’s BootCD: kompletny przewodnik i porównanie Hiren’s BootCD przez lata był jednym z najpopularniejszych narzędzi ratunkowych dla systemu Windows, oferując szeroki zestaw programów do diagnozowania, naprawy i odzyskiwania danych. Niestety, oryginalny projekt przestał być rozwijany, a…

Czy folder inetpub można usunąć bez wpływu na system Windows?

Czy folder inetpub można usunąć bez wpływu na system Windows? Folder inetpub jest domyślnym katalogiem tworzonym w systemach Windows po zainstalowaniu roli IIS (Internet Information Services) – czyli wbudowanego w Windows serwera WWW. Znajduje się on zazwyczaj na dysku systemowym,…

Najlepsze platformy no-code do tworzenia aplikacji bez programowania

Najlepsze platformy no-code do tworzenia aplikacji bez programowania Tworzenie aplikacji kiedyś wymagało znajomości języków programowania, skomplikowanych narzędzi developerskich i wielu godzin pracy nad kodem. Obecnie, dzięki platformom no-code, każdy — nawet bez doświadczenia w programowaniu — może stworzyć w pełni…

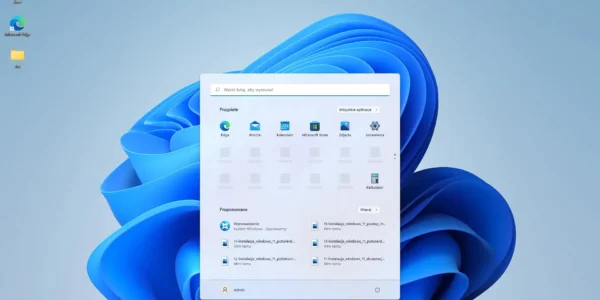

Microsoft PowerToys: wszystko, co musisz wiedzieć, aby w pełni wykorzystać możliwości systemu Windows 11

Microsoft PowerToys: wszystko, co musisz wiedzieć, aby w pełni wykorzystać możliwości systemu Windows 11 Microsoft PowerToys to zestaw darmowych, otwartoźródłowych narzędzi stworzonych z myślą o użytkownikach, którzy chcą w pełni wykorzystać możliwości systemu Windows 11. Dzięki nim można zwiększyć produktywność,…

Jak włączyć szyfrowanie plików?

Jak włączyć szyfrowanie plików? Szyfrowanie plików to proces zabezpieczania danych poprzez ich zamienianie na postać nieczytelną dla osób nieuprawnionych. Jest to ważna funkcja bezpieczeństwa, która może pomóc chronić Twoje prywatne dane przed dostępem przez osoby niepowołane, takie jak złodzieje lub…

Szyfrowanie urządzeń w systemie Windows

Szyfrowanie urządzeń w systemie Windows Szyfrowanie urządzeń to proces zabezpieczania danych na urządzeniu poprzez ich zamienianie na postać nieczytelną dla osób nieuprawnionych. Jest to ważna funkcja bezpieczeństwa, która może pomóc chronić Twoje dane przed kradzieżą lub dostępem przez osoby niepowołane….

Cyberbezpieczeństwo w erze deepfake’ów: Wykrywanie i przeciwdziałanie atakom wykorzystującym deepfake’i do manipulacji i dezinformacji

Cyberbezpieczeństwo w erze deepfake’ów: Wykrywanie i przeciwdziałanie atakom wykorzystującym deepfake’i do manipulacji i dezinformacji Wstęp Wraz z rozwojem sztucznej inteligencji (AI) i technologii przetwarzania obrazu oraz wideo, pojawiły się nowe wyzwania w obszarze cyberbezpieczeństwa. Jednym z najbardziej kontrowersyjnych i niebezpiecznych…

System rozpoznawania tablic rejestracyjnych i nowoczesne systemy parkingowe kamerowe – automatyzacja, która zmienia zarządzanie ruchem

Automatyzacja wjazdów i wyjazdów przestaje być dodatkiem, a staje się standardem w nowoczesnych obiektach. System rozpoznawania tablic rejestracyjnych oraz rozwiązania parkingowe oparte na kamerach umożliwiają pełną kontrolę dostępu, płynność ruchu i ograniczenie kosztów operacyjnych. Bezobsługowy system parkingowy – koniec biletów…

Cyberbezpieczeństwo w zdecentralizowanym internecie (Web3): Specyfika zagrożeń w środowisku blockchain, DeFi i NFT

Cyberbezpieczeństwo w zdecentralizowanym internecie (Web3): Specyfika zagrożeń w środowisku blockchain, DeFi i NFT Wstęp Zdecentralizowany internet, znany również jako Web3, wprowadza nową erę w rozwoju internetu, eliminując centralne władze i umożliwiając użytkownikom pełną kontrolę nad ich danymi oraz transakcjami. Web3…

Zastosowanie sztucznej inteligencji w wykrywaniu anomalii i automatycznej reakcji na incydenty

Zastosowanie sztucznej inteligencji w wykrywaniu anomalii i automatycznej reakcji na incydenty Wstęp Współczesne organizacje są coraz bardziej narażone na różnorodne zagrożenia związane z bezpieczeństwem IT. Wzrost liczby cyberataków, wycieków danych, oraz incydentów związanych z nieautoryzowanym dostępem do systemów wymusza stosowanie…

Szyfrowanie danych w Windows 12

Szyfrowanie danych w Windows 12 Szyfrowanie danych to proces zabezpieczania danych poprzez ich zamienianie na postać nieczytelną dla osób nieuprawnionych. Jest to ważna funkcja bezpieczeństwa, która może pomóc chronić Twoje dane przed kradzieżą lub dostępem przez osoby niepowołane. W systemie…

Microsoft PowerToys: kompletny przewodnik po transformacji i dostosowywaniu środowiska Windows

Microsoft PowerToys: kompletny przewodnik po transformacji i dostosowywaniu środowiska Windows Microsoft PowerToys to zestaw darmowych narzędzi zaprojektowanych, by zwiększyć produktywność i ułatwić personalizację systemu Windows. Idealny dla zaawansowanych użytkowników, którzy chcą wycisnąć więcej z Windows 10 i Windows 11, PowerToys…

Ukryta gra surfingowa w Edge: Jak ją aktywować

Ukryta gra surfingowa w Edge: Jak ją aktywować Microsoft Edge, nowoczesna przeglądarka od Microsoftu, kryje w sobie ciekawą niespodziankę — ukrytą grę surfingową, którą można uruchomić nawet bez połączenia z internetem. To zabawny sposób na chwilę relaksu bez potrzeby instalowania…

Pobieranie aktualizacji w Windows 12

Pobieranie aktualizacji w Windows 12 Aktualizacje systemu Windows są ważne, ponieważ zawierają poprawki zabezpieczeń, poprawki błędów i nowe funkcje. Ważne jest, aby regularnie instalować aktualizacje, aby chronić swój komputer przed zagrożeniami i upewnić się, że działa on poprawnie. Jak sprawdzić…