Zabezpieczenie systemów Windows 10, Windows 11 i Windows 12 przed wirusami i cyberatakami

Zabezpieczenie systemów Windows 10, 11 i 12 przed wirusami i cyberatakami Ochrona komputera przed wirusami i cyberatakami jest niezwykle ważna w dzisiejszych czasach. Poniżej przedstawiam kilka kroków, które możesz podjąć, aby zabezpieczyć systemy Windows 10, 11 i 12: 1. Zainstaluj…

Pobieranie obrazu ISO systemu Windows 12

Pobieranie obrazu ISO systemu Windows 12 Microsoft udostępnia pliki ISO systemu Windows 12 do pobrania za pośrednictwem witryny internetowej Microsoft Evaluation Center. Uwaga: System Windows 12 nie został jeszcze oficjalnie wydany. Dostępne są jedynie wersje testowe. Kroki pobierania: Przejdź do…

Problemy z konfiguracją wirtualizacji (np. VirtualBox, KVM): Błędy tworzenia i uruchamiania maszyn wirtualnych, problemy z siecią wirtualną

Problemy z konfiguracją wirtualizacji (np. VirtualBox, KVM): Błędy tworzenia i uruchamiania maszyn wirtualnych, problemy z siecią wirtualną 💻 Wprowadzenie Wirtualizacja w systemach Linux to jedno z podstawowych narzędzi administratora i pentestera. Narzędzia takie jak VirtualBox i KVM/QEMU umożliwiają tworzenie środowisk…

Błędy związane z pamięcią RAM (Out of Memory – OOM): Zrozumienie zarządzania pamięcią, procesy zużywające za dużo zasobów i sposoby radzenia sobie z OOM Killerem

Błędy związane z pamięcią RAM (Out of Memory – OOM): Zrozumienie zarządzania pamięcią, procesy zużywające za dużo zasobów i sposoby radzenia sobie z OOM Killerem 🧠 Wprowadzenie Zarządzanie pamięcią w systemie Linux to kluczowy element stabilności działania systemu. Gdy pamięć…

Problemy z konfiguracją jądra (kernel panics): Błędy sterowników, niekompatybilny sprzęt i proces debugowania błędów jądra

Problemy z konfiguracją jądra (kernel panics): Błędy sterowników, niekompatybilny sprzęt i proces debugowania błędów jądra 🧠 Wprowadzenie Jądro systemu Linux to serce całego systemu operacyjnego. To ono zarządza zasobami sprzętowymi, procesami i pamięcią. Niestety, źle skonfigurowane lub uszkodzone jądro może…

Błędy związane z usługami systemowymi (systemd, SysVinit): Problemy z uruchamianiem, zatrzymywaniem i monitorowaniem usług, analiza logów systemowych (journalctl)

Błędy związane z usługami systemowymi (systemd, SysVinit): Problemy z uruchamianiem, zatrzymywaniem i monitorowaniem usług, analiza logów systemowych (journalctl) 🖥️ Wprowadzenie Usługi systemowe są fundamentem działania każdego systemu operacyjnego Linux. Odpowiadają za działanie serwerów sieciowych, mechanizmów logowania, harmonogramów zadań i innych…

Problemy z systemem plików: Błędy montowania i odmontowywania partycji, brak miejsca na dysku, uszkodzenia systemu plików (fsck)

Problemy z systemem plików: Błędy montowania i odmontowywania partycji, brak miejsca na dysku, uszkodzenia systemu plików (fsck) 🗂️ Wprowadzenie System plików to fundament każdego systemu operacyjnego, który odpowiada za przechowywanie i organizację danych. W środowiskach Linux błędy związane z systemem…

Błędy konfiguracji serwera SSH: Problemy z logowaniem zdalnym, konfiguracją kluczy SSH, uprawnieniami i zabezpieczeniem serwera

Błędy konfiguracji serwera SSH: Problemy z logowaniem zdalnym, konfiguracją kluczy SSH, uprawnieniami i zabezpieczeniem serwera 🔐 Wprowadzenie Protokół SSH (Secure Shell) jest jednym z podstawowych narzędzi do zdalnego zarządzania systemami Linux. Jednak błędy konfiguracji serwera SSH mogą prowadzić do problemów…

Problemy z serwerem X (GUI): Błędy uruchamiania środowiska graficznego, problemy ze sterownikami kart graficznych (Nvidia, AMD, Intel) w różnych dystrybucjach

Problemy z serwerem X (GUI): Błędy uruchamiania środowiska graficznego, problemy ze sterownikami kart graficznych (Nvidia, AMD, Intel) w różnych dystrybucjach 🎯 Wprowadzenie Systemy Linuxowe są coraz częściej używane nie tylko jako serwery, ale również jako stacje robocze z interfejsem graficznym….

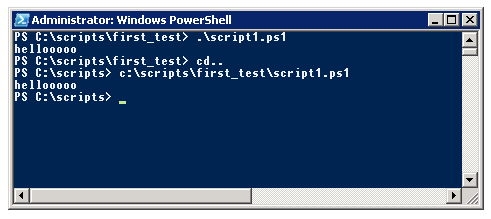

Komenda wmic: Podstawowe informacje i przykłady zastosowania

Komenda wmic: Podstawowe informacje i przykłady zastosowania Wmic (Windows Management Instrumentation Command-line) to narzędzie wiersza poleceń w systemie Windows, które umożliwia zarządzanie różnymi aspektami systemu, w tym: Informacjami o systemie: Wersja systemu, sprzęt, użytkownicy, procesy, usługi itp. Urządzeniami: Karty sieciowe,…

HSM – Hardware Security Module. Co to jest i do czego jest wykorzystywany przy SSL?

🔐 HSM – Hardware Security Module. Co to jest i do czego jest wykorzystywany przy SSL? HSM (Hardware Security Module) to specjalistyczne urządzenie służące do bezpiecznego generowania, przechowywania i zarządzania kluczami kryptograficznymi. W kontekście SSL/TLS HSM pełni kluczową rolę w…

Jak przebiega transmisja danych chroniona certyfikatem SSL?

🔒 Jak przebiega transmisja danych chroniona certyfikatem SSL? Certyfikat SSL (Secure Sockets Layer) lub jego nowsza wersja TLS (Transport Layer Security) umożliwia bezpieczną wymianę danych między przeglądarką użytkownika a serwerem. Dzięki SSL/TLS informacje przesyłane w Internecie są szyfrowane, uwierzytelniane i…

Plik CSR w certyfikacie SSL — co to jest, do czego służy i jak go wygenerować

📝 Plik CSR w certyfikacie SSL — co to jest, do czego służy i jak go wygenerować Plik CSR (Certificate Signing Request) to kluczowy element w procesie uzyskiwania certyfikatu SSL/TLS. Bez niego niemożliwe jest wystawienie certyfikatu przez zaufany urząd certyfikacji…

Private Key w SSL — co to jest, jak go wygenerować i pobrać?

🔑 Private Key w SSL — co to jest, jak go wygenerować i pobrać? Private Key (klucz prywatny) to jeden z kluczowych elementów certyfikatu SSL/TLS. Jest podstawą działania szyfrowania asymetrycznego i umożliwia tworzenie podpisu cyfrowego, który pozwala serwerowi bezpiecznie komunikować…

Przebieg procesu wydawania certyfikatu SSL

🔐 Przebieg procesu wydawania certyfikatu SSL Proces wydawania certyfikatu SSL (Secure Sockets Layer) to ściśle określona procedura, której celem jest potwierdzenie tożsamości właściciela domeny i umożliwienie bezpiecznego szyfrowania połączeń między serwerem a użytkownikiem. Poniżej znajdziesz szczegółowy opis krok po kroku….