Jak wybrać zabawki sensoryczne dla maluszka?

Wybór pierwszej zabawki dla dziecka jest bardzo istotny. W świecie zdominowanym przez kolorowe reklamy i grające gadżety coraz częściej szukamy czegoś więcej niż tylko chwilowego zajęcia uwagi – szukamy narzędzi, które wspomogą rozwój neurologiczny naszego maluszka. Zabawki sensoryczne pozwalają dzieciom…

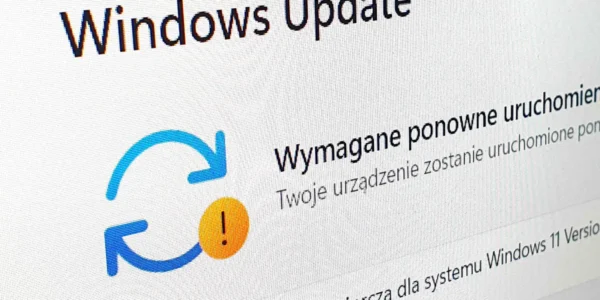

Powolne uruchamianie systemu po aktualizacji Windows 11

🐢 Problem: Powolne uruchamianie systemu po aktualizacji Windows 11 🔎 Opis problemu Coraz więcej użytkowników zgłasza, że czas uruchamiania Windows 11 znacząco się wydłużył po jednej z ostatnich aktualizacji systemu (szczególnie po aktualizacji zbiorczej w wersji 23H2). System może zawieszać…

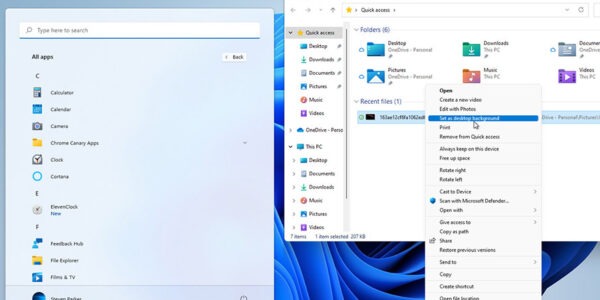

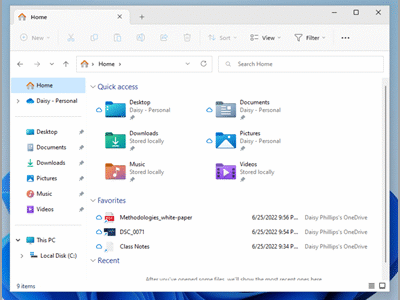

Eksplorator plików (Explorer.exe) zawiesza się lub restartuje losowo

🧩 Problem: Eksplorator plików (Explorer.exe) zawiesza się lub restartuje losowo 📌 Opis problemu Wielu użytkowników Windows 11 zgłasza, że Eksplorator plików (explorer.exe) losowo się zawiesza lub restartuje, powodując nagłe znikanie paska zadań, ikon na pulpicie oraz otwartych folderów. Po chwili…

Windows 11 nie wznawia pracy poprawnie po uśpieniu (Sleep/Standby)

🧩 Problem: Windows 11 nie wznawia pracy poprawnie po uśpieniu (Sleep/Standby) 📌 Opis problemu Wielu użytkowników skarży się, że Windows 11 ma problemy z wychodzeniem z trybu uśpienia. System potrafi: zawiesić się na czarnym ekranie, nie wznawiać działania wentylatorów lub…

Eksplorator plików zawiesza się lub działa bardzo wolno w Windows 11

🧩 Problem: Eksplorator plików zawiesza się lub działa bardzo wolno w Windows 11 📌 Opis problemu Coraz więcej użytkowników Windows 11 zgłasza, że Eksplorator plików (File Explorer) działa niestabilnie – zawiesza się, wolno reaguje lub zużywa zbyt dużo zasobów CPU…

Rozmyty lub pikselowy tekst w niektórych aplikacjach po aktualizacji Windows 11

🖼️ Problem: Rozmyty lub pikselowy tekst w niektórych aplikacjach po aktualizacji Windows 11 📌 Opis problemu Po jednej z ostatnich aktualizacji Windows 11, wielu użytkowników zauważyło rozmyty lub niewyraźny tekst w aplikacjach takich jak Chrome, Firefox, Discord, a nawet w…

System Windows 11 losowo zapomina urządzenia Bluetooth po restarcie

🔌 Problem: System Windows 11 losowo zapomina urządzenia Bluetooth po restarcie Opis problemu: Po ponownym uruchomieniu komputera lub wybudzeniu z uśpienia, użytkownicy Windows 11 zauważają, że sparowane wcześniej urządzenia Bluetooth – takie jak słuchawki, myszki czy klawiatury – znikają z…

Windows 11 zamienia zdjęcia i pliki graficzne na czarne miniatury lub pusty podgląd

🖼️ Problem: Windows 11 zamienia zdjęcia i pliki graficzne na czarne miniatury lub pusty podgląd Opis problemu: Po aktualizacji systemu Windows 11 użytkownicy zaczęli zgłaszać, że w Eksploratorze plików podgląd zdjęć działa nieprawidłowo – ikony miniatur są czarne, brak jest…

Pulpit miga lub odświeża się co kilka sekund po aktualizacji systemu

💻 Problem: Pulpit miga lub odświeża się co kilka sekund po aktualizacji systemu Opis problemu: Po zainstalowaniu najnowszych aktualizacji systemowych Windows 11, wielu użytkowników zgłasza uciążliwy problem: migający pulpit lub ciągłe odświeżanie ikon na pulpicie. Zjawisko to objawia się znikaniem…

Dźwięk przestaje działać po uśpieniu lub hibernacji systemu

🔊 Problem: Dźwięk przestaje działać po uśpieniu lub hibernacji systemu Opis problemu: Wielu użytkowników systemu Windows 11 skarży się, że po wybudzeniu komputera z trybu uśpienia lub hibernacji, całkowicie zanika dźwięk. System nie odtwarza żadnych dźwięków systemowych ani multimedialnych, mimo…

Jak zabezpieczyć swój telefon z Androidem przed atakami typu phishing?

🛡️ Jak zabezpieczyć swój telefon z Androidem przed atakami typu phishing? Ataki phishingowe stanowią jedno z najpoważniejszych zagrożeń w Internecie, szczególnie dla użytkowników smartfonów. Phishing to technika oszustwa, której celem jest wyłudzenie poufnych informacji, takich jak hasła, numery kart kredytowych…

Czym są boty na Androidzie i jakie zagrożenia niosą?

🤖 Czym są boty na Androidzie i jakie zagrożenia niosą? W dzisiejszych czasach smartfony stały się integralną częścią naszego życia, jednak nie wszystko, co dotyczy urządzeń mobilnych, jest bezpieczne. Jednym z poważniejszych zagrożeń, z jakimi użytkownicy Androida mogą się spotkać,…

Blokowanie niechcianych połączeń i wiadomości na Androidzie: Skuteczne metody

📞 Blokowanie niechcianych połączeń i wiadomości na Androidzie: Skuteczne metody W dzisiejszych czasach niechciane połączenia i wiadomości to prawdziwa zmora wielu użytkowników smartfonów. Codziennie odbieramy setki telefonów i SMS-ów od nieznanych nadawców, co nie tylko jest uciążliwe, ale i czasochłonne….

Spam SMS-owy i telefoniczny na Androidzie: Jak go ograniczyć i zgłaszać?

📱 Spam SMS-owy i telefoniczny na Androidzie: Jak go ograniczyć i zgłaszać? Spam SMS-owy oraz telefony od niechcianych numerów to problem, który dotyka wielu użytkowników Androida. Te irytujące i czasochłonne sytuacje mogą pochodzić z różnych źródeł, takich jak firmy reklamowe,…

Spyware na Androidzie: Jak sprawdzić, czy ktoś Cię szpieguje i jak się chronić?

🕵️♂️ Spyware na Androidzie: Jak sprawdzić, czy ktoś Cię szpieguje i jak się chronić? W dzisiejszych czasach, gdy korzystanie z urządzeń mobilnych jest integralną częścią naszego życia, bezpieczeństwo naszych danych staje się coraz ważniejsze. Jednym z największych zagrożeń jest spyware,…