Kredyt hipoteczny 500 tys. złotych – jaka rata?

Marzysz o własnym mieszkaniu, ale ceny nieruchomości przyprawiają Cię o zawrót głowy? Nie jesteś sam. Dla wielu osób kredyt hipoteczny to jedyna szansa na własny kąt. Ale zanim podejmiesz decyzję, warto dokładnie sprawdzić, jakiej wysokości raty możesz się spodziewać przy pożyczce 500 tys. zł…

CBA wydaje tysiące EURO na konie trojańskie od Hacking Team

Dokumenty wykradzione z serwerów producentów złośliwego oprogramowania, firmy Hacking Team, wymieniają Polskę w gronie klientów, a potwierdzają to faktury regularnie wystawiane dla Centralnego Biura Antykorupcyjnego. Analiza danych wykradzionych z serwerów Hacking Team potrwa zapewne wiele tygodni, jednak już teraz wszystko wskazuje…

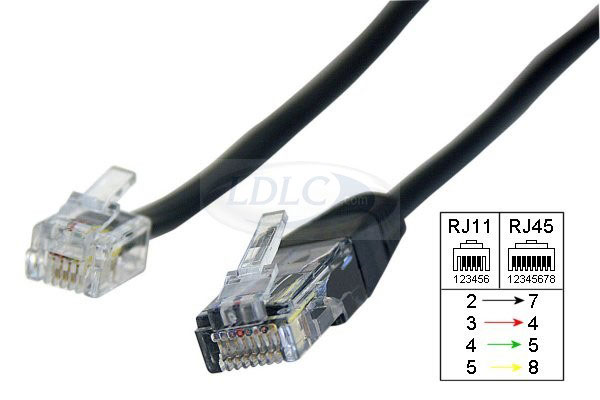

Typy przewodów sieci LAN

litery RJ (Registered Jack) – oznacza typ złącza liczba 45 - określa sposób instalowania przewodów Cztery przewody (od T1 do T4) służą do przenoszenia napięcia („żyła a” a w języku angielskim „tip”). Cztery pozostałe przewody (od R1 do R4) są…

Jak Przyspieszyć Windows 7 ?

Microsoft wypuszczając Windowsa 7 zrobił kawał dobrej roboty – system jest wydajny, szybki i bezpieczny. Niestety po upływie czasu jego efektywność może znaczenie spaść i będzie wymagał odpowiedniej konserwacji, aby odzyskać dawną świetność. To nie prawda, że musisz godzić się…

Skąd brać obrazki na strony internetowe?

Osoby zajmujące się tworzeniem stron internetowych lub opiekujące się nimi dobrze znają temat, wręcz siedzą w tym. Często zdarza się tak, że aby urozmaicić tekst szukamy kolorowych fotografii ludzi, krajobrazów, pomników czy na przykład zabytków. Nie jest to proste, no…

Różnica między USB 1.1, 2.0 a 3.0?

USB czyli Universal Serial Bus, z każdą kolejną wersją daje coraz większe możliwości, jest coraz szybszy. USB 1.1 Przepustowość full speed, prędkość 12 Mb/s (1,5 MB/s). USB 2.0 High speed, prędkość zapisu ok. 25 – 30 MB/s, odczytu 30 –…

Przyspieszamy Firefox – cache w pamięci RAM

Mimo faktu posiadania dysku SSD, RAM zawsze będzie szybszy. W prosty sposób można zmusić firefox-a do używania pamięci RAM jako cache zamiast dysku SSD/HDD bez użycia ramdysku oraz na dowolnym systemie operacyjnym: Windows, Linux czy OS X. Aby tego dokonać…

Google+ Photos zostanie zamknięta 1 sierpnia

O popularności portalu społecznościowego Google można powiedzieć wiele (zazwyczaj będą to określenia, których można użyć również w stosunku do – na przykład – krasnoludków, jak mała, niska, olbrzymia inaczej itd.), ale na pewno nie jest on pogromcą Facebooka. Słabe zainteresowanie użytkowników…

Weryfikacja Tożsamości w Social Mediach: Czy zawsze wiesz, z kim rozmawiasz online?

Weryfikacja Tożsamości w Social Mediach: Czy zawsze wiesz, z kim rozmawiasz online? W dobie cyfrowej komunikacji coraz trudniej odróżnić prawdziwego rozmówcę od bota, oszusta lub konta „słupa”. Media społecznościowe pełne są fałszywych profili, które mogą służyć do manipulacji, wyłudzania danych,…

„Revenge Porn” i Doxing: Mroczna strona udostępniania treści i obrona przed cyberprzemocą

„Revenge Porn” i Doxing: Mroczna strona udostępniania treści i obrona przed cyberprzemocą W erze cyfrowej prywatność staje się towarem deficytowym. Jednym z najbardziej destrukcyjnych przejawów cyberprzemocy są zjawiska takie jak „revenge porn” i doxing — czyli nieuprawnione udostępnianie intymnych treści…

Spam i Phishing w Bezpośrednich Wiadomościach: Nowe Zagrożenia w DM i Czaty Grupowe

Spam i Phishing w Bezpośrednich Wiadomościach: Nowe Zagrożenia w DM i Czaty Grupowe Klasyczne ataki e-mailowe to już nie jedyne zagrożenie. Cyberprzestępcy przenieśli się do bezpośrednich wiadomości (DM) i czatów grupowych — miejsc, które wydają się bardziej prywatne, a więc…

„Cyfrowy Detektyw”: Wykorzystanie OSINT (Open Source Intelligence) przez atakujących na social mediach

„Cyfrowy Detektyw”: Wykorzystanie OSINT (Open Source Intelligence) przez atakujących na social mediach W dobie mediów społecznościowych każdy z nas zostawia po sobie cyfrowy ślad — zestaw informacji, który dla nas może być niewinny, ale w rękach cyberprzestępców staje się bronią…

Clickbait 2.0: Ewolucja technik przyciągania uwagi i jak się przed nimi bronić

Clickbait 2.0: Ewolucja technik przyciągania uwagi i jak się przed nimi bronić W dobie nieustannego szumu informacyjnego, clickbait przybrał nową, bardziej wyrafinowaną formę. To już nie tylko krzykliwe tytuły w stylu „Nie uwierzysz, co się stało dalej!”, ale subtelne zabiegi…

Mikrotargetowanie: Jak Twoje dane w social mediach są wykorzystywane do manipulacji politycznej i marketingowej

Mikrotargetowanie: Jak Twoje dane w social mediach są wykorzystywane do manipulacji politycznej i marketingowej Media społecznościowe nie są już tylko narzędziem do komunikacji – stały się kopalnią danych wykorzystywaną przez firmy i polityków do precyzyjnego targetowania treści. Mikrotargetowanie pozwala docierać…

Czy można za kryptowaluty kupić nieruchomość w Dubaju?

W ciągu ostatnich kilku lat kryptowaluty stały się jednym z najgorętszych tematów w świecie finansów. Inwestorzy oraz osoby prywatne z całego świata coraz częściej szukają nowych sposobów na wykorzystanie cyfrowych aktywów, a jednym z obszarów, w którym zyskują na popularności,…