Zdalne środowiska pracy (Remote Desktop / VDI) – bezpieczeństwo w praktyce

Praca zdalna przestała być wyjątkiem — w wielu organizacjach stała się standardowym modelem pracy. To sprawia, że technologie Remote Desktop (RDP) i VDI są jednym z najczęstszych celów ataków. W tym artykule omawiamy praktyczne zabezpieczenia, realne ryzyka i sprawdzone podejścia — bez teoretyzowania.

RDP – konfiguracja i ryzyka

Dlaczego RDP jest tak często atakowany

Usługi zdalnego pulpitu:

- są wystawiane do Internetu,

- działają 24/7,

- często mają słabe lub powtarzalne hasła,

- bywają źle monitorowane.

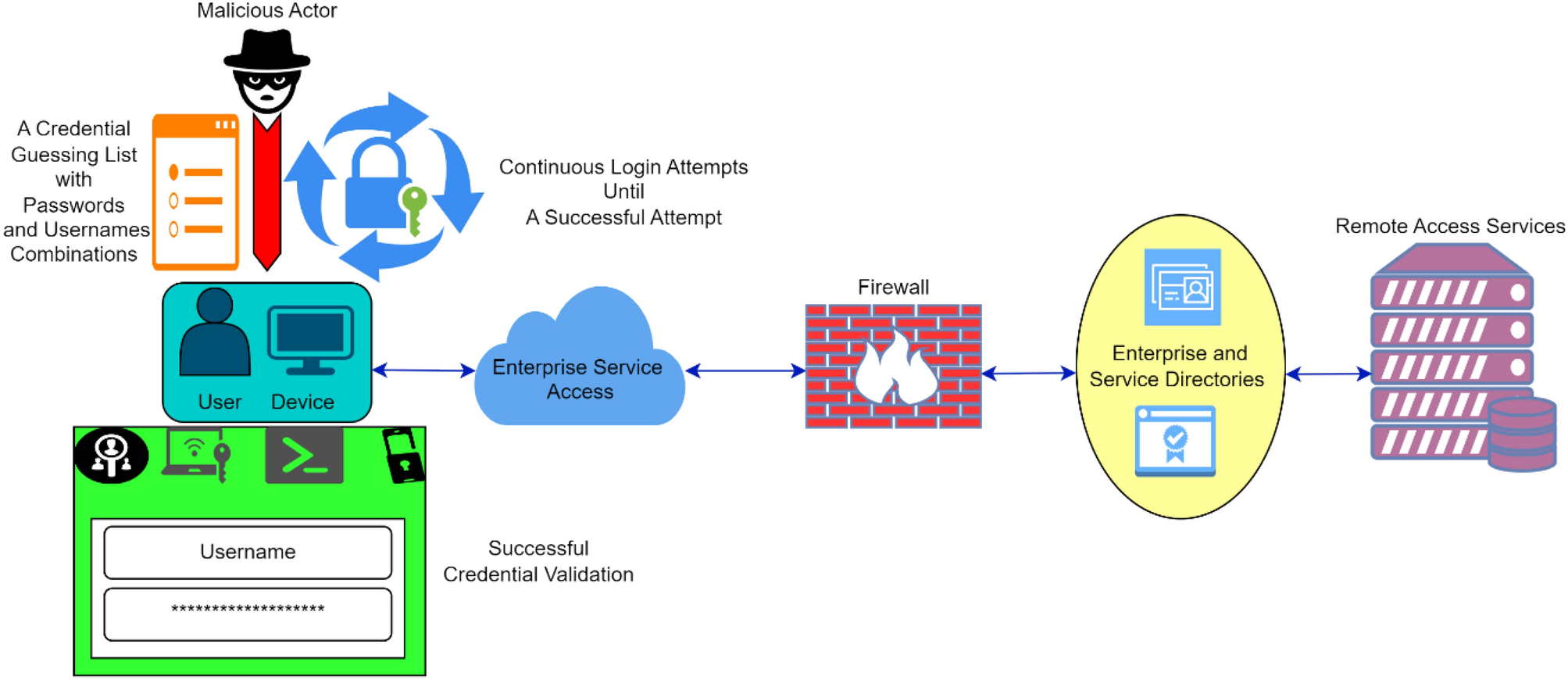

Atakujący wykorzystują:

- brute force i credential stuffing,

- skanowanie portów (3389),

- exploity w niezałatanych systemach,

- przejęte konta z wycieków.

Bezpieczna konfiguracja RDP (minimum)

RDP nie powinien być dostępny „na surowo” z Internetu.

Podstawowe zasady:

- zmiana domyślnego portu (nie jako jedyne zabezpieczenie),

- silne hasła + MFA,

- ograniczenie adresów IP (firewall),

- blokada kont po X nieudanych próbach,

- wyłączenie RDP na kontach administratora.

📌 Złota zasada: jeśli RDP jest widoczny z Internetu, to prędzej czy później ktoś go zaatakuje.

VDI – więcej kontroli, ale większa złożoność

Środowiska VDI (np. oparte o Citrix lub VMware) oferują:

- centralne zarządzanie,

- izolację danych od urządzeń użytkownika,

- łatwiejsze audyty.

Ryzyka VDI

- pojedynczy punkt awarii,

- błędna segmentacja sieci,

- nadmierne uprawnienia użytkowników,

- brak monitoringu sesji.

VDI zwiększa bezpieczeństwo tylko wtedy, gdy jest poprawnie zaprojektowane.

VPN vs Zero Trust Network Access (ZTNA)

VPN – klasyczne podejście

VPN:

- daje dostęp do całej sieci,

- opiera się na zaufaniu po uwierzytelnieniu,

- zwiększa powierzchnię ataku.

Problem: użytkownik po zalogowaniu jest „wewnątrz”.

Zero Trust Network Access

ZTNA:

- nie ufa nikomu domyślnie,

- daje dostęp tylko do konkretnej aplikacji/usługi,

- stale weryfikuje kontekst (urządzenie, lokalizacja, zachowanie).

W praktyce:

- mniejszy zakres kompromitacji,

- lepsza kontrola sesji,

- odporność na przejęte konta.

📌 Trend 2026: VPN jest cofany do roli tunelu, ZTNA przejmuje kontrolę dostępu.

Monitorowanie połączeń i logi

Co należy logować

Bez logów zdalny dostęp = ślepa plama.

Minimum:

- logowania (udane i nieudane),

- czas trwania sesji,

- adres IP i lokalizacja,

- użyte konta i uprawnienia,

- zdarzenia administracyjne w trakcie sesji.

Analiza behawioralna

Nowoczesne systemy:

- wykrywają nietypowe godziny logowania,

- alarmują przy zmianie lokalizacji,

- identyfikują automatyczne próby logowania,

- korelują zdarzenia z wielu źródeł.

To jedyny sposób, by wykryć atak, który ominął MFA.

Narzędzia do bezpieczeństwa zdalnego dostępu

Warstwa dostępu

- MFA odporne na phishing,

- certyfikaty urządzeń,

- ograniczenia geograficzne,

- PAM (Privileged Access Management).

Warstwa endpointu

- EDR/XDR na urządzeniach zdalnych,

- kontrola stanu urządzenia (patching, AV),

- blokada niezgodnych endpointów.

Warstwa infrastruktury

- firewall aplikacyjny,

- IDS/IPS,

- SIEM do korelacji logów,

- segmentacja sieci (microsegmentation).

Najczęstsze błędy organizacji

❌ RDP wystawione do Internetu „tymczasowo”

❌ MFA tylko dla administratorów

❌ Brak logów lub brak ich analizy

❌ Jeden VPN dla wszystkiego

❌ Brak procedur przy incydencie

Model bezpiecznej pracy zdalnej (praktycznie)

Najbezpieczniejszy schemat:

- Użytkownik → ZTNA / VPN z MFA

- Dostęp tylko do konkretnej usługi (RDP/VDI)

- Brak bezpośredniego dostępu do sieci

- Pełne logowanie i monitoring

- Automatyczne reakcje na anomalie

Podsumowanie

Zdalne środowiska pracy:

- nie są z natury niebezpieczne,

- są niebezpieczne, gdy są źle skonfigurowane.

W 2026 roku bezpieczeństwo RDP/VDI wymaga:

- odejścia od „otwartego RDP”,

- wdrożenia MFA i Zero Trust,

- ciągłego monitoringu,

- traktowania zdalnego dostępu jak systemu krytycznego.

Bo dokładnie tym jest.