Zabezpieczenie połączenia RDP na Windows Server: Praktyczne metody ochrony zdalnego pulpitu

Zabezpieczenie połączenia RDP na Windows Server: Praktyczne metody ochrony zdalnego pulpitu

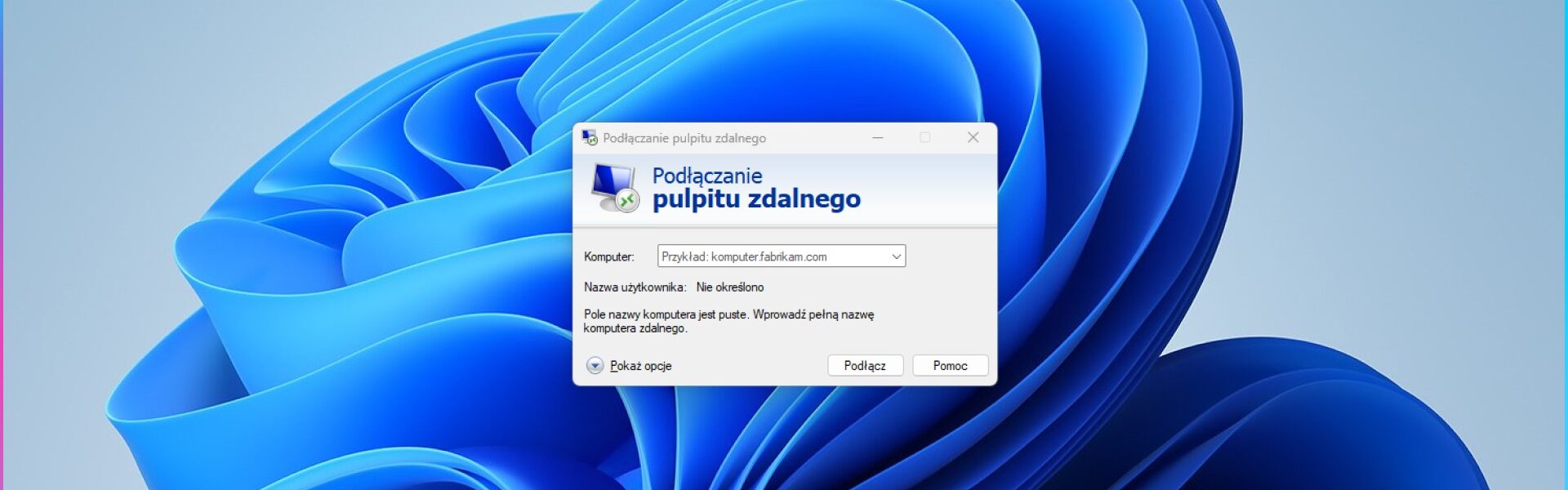

Zdalny pulpit (RDP – Remote Desktop Protocol) to jedna z najczęściej używanych metod administracji serwerami z systemem Windows Server. Niestety, to również jedno z najczęstszych źródeł ataków typu brute force, ransomware i exploitów. Dlatego zabezpieczenie połączenia RDP powinno być jednym z pierwszych kroków po instalacji Windows Server.

W tym poradniku pokażemy, jak skutecznie zabezpieczyć zdalny dostęp do serwera przy użyciu narzędzi systemowych i dobrych praktyk.

🔐 1. Zmień domyślny port RDP

Domyślnie RDP działa na porcie 3389, co jest doskonale znane każdemu skanerowi portów.

Jak to zrobić:

- Otwórz regedit (

Win + R → regedit) - Przejdź do:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp\PortNumber

- Zmień wartość portu na inny (np. 49230)

- Zrestartuj usługę RDP lub cały serwer

Uwaga:

Pamiętaj, aby otworzyć nowy port w zaporze sieciowej!

🔒 2. Ogranicz dostęp RDP za pomocą Zaporu systemu Windows (Windows Defender Firewall)

Zamiast zostawiać port RDP otwarty dla całego świata:

✅ Ogranicz dostęp:

- Przejdź do:

Zaporę systemu Windows z zaawansowanym zabezpieczeniami - Znajdź regułę:

Zezwalaj na zdalny pulpit (TCP-In) - Edytuj ją > zakładka Zakresy

- W Dozwolone adresy IP wpisz adresy publiczne administratorów (np. IP biura lub VPN)

🧑💻 3. Używaj kont z silnymi hasłami i 2FA

RDP nie powinien być dostępny dla użytkowników z prostym hasłem!

- Wymuś politykę haseł w GPO

- Wyłącz konta domyślne (np. „Administrator”) lub zmień ich nazwy

- Wdrażaj dwuskładnikowe uwierzytelnianie (2FA) np. za pomocą:

- Microsoft Remote Desktop Gateway + NPS Extension for Azure MFA

- Duo Security

- RDPGuard z integracją 2FA

🌍 4. Wymuś szyfrowanie i uwierzytelnianie na poziomie sieci (NLA)

W Systemie Windows Server należy zawsze włączyć uwierzytelnianie NLA, które chroni serwer przed logowaniem anonimowym.

Jak włączyć:

- System → Zdalne ustawienia → Zdalny pulpit

- Zaznacz:

✅ „Zezwalaj tylko na połączenia z komputerów z uwierzytelnieniem na poziomie sieci (NLA)”

Alternatywnie przez GPO:

Computer Configuration > Policies > Admin Templates > Windows Components > Remote Desktop Services > Remote Desktop Session Host > Security

→ Require user authentication for remote connections using Network Level Authentication = Enabled

📶 5. Używaj RDP tylko przez VPN

Najbezpieczniejszym sposobem korzystania z RDP jest zestawienie tunelu VPN przed nawiązaniem zdalnego połączenia.

- Skonfiguruj Windows Server VPN (RRAS) lub użyj rozwiązania typu OpenVPN/WireGuard

- Zezwalaj na połączenia RDP tylko z podsieci VPN

Bonus:

➡️ Możesz też zastosować just-in-time access lub tunelowanie SSH z ograniczonym czasem dostępu.

🧱 6. Wdrożenie ochrony przed atakami brute force

Zabezpiecz serwer przed masowymi próbami logowania:

🔹 Wbudowane zabezpieczenie:

- Włącz politykę konta: Account Lockout Policy

- Próby logowania: np. 5

- Czas blokady: np. 15 minut

🔹 Dodatkowo:

- Zastosuj RDPGuard, Syspeace lub podobne narzędzia wykrywające podejrzane próby logowania i blokujące IP automatycznie.

🛡️ 7. Monitoruj logi zdarzeń RDP

Regularna analiza logów pozwala szybko wykryć próby nieautoryzowanego dostępu:

Wyszukaj w Event Viewer:

- ID 4625 – nieudane logowanie

- ID 4624 – udane logowanie

- ID 1149 – rozpoczęcie sesji RDP

Można też zautomatyzować monitorowanie przy użyciu:

- PowerShell

- Sysmon + ELK

- Microsoft Sentinel (dla środowisk Azure)

Podsumowanie

Zdalny pulpit to potężne narzędzie, ale również poważna luka w zabezpieczeniach, jeśli nie zostanie odpowiednio skonfigurowany. Dzięki zastosowaniu powyższych metod — od zmiany portu, przez ochronę za pomocą zapory, aż po użycie VPN i 2FA — znacząco ograniczysz ryzyko włamania i utrzymasz wysoki poziom bezpieczeństwa w środowisku serwerowym.