Zabezpieczanie serwera poczty (SPF, DKIM, DMARC) w Debianie – Podstawy Linux

Bezpieczeństwo poczty elektronicznej to kluczowy aspekt administrowania serwerem. Nieautoryzowane wiadomości, phishing i spoofing to jedne z największych zagrożeń, które mogą prowadzić do utraty danych i reputacji domeny. W tym artykule przedstawimy podstawy zabezpieczania serwera pocztowego na Debianie z wykorzystaniem SPF, DKIM i DMARC.

1. Wprowadzenie do zabezpieczeń serwera poczty

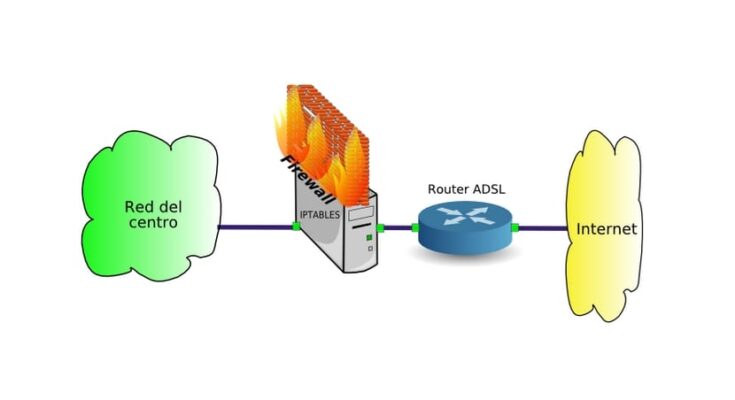

Systemy pocztowe w systemie Linux, w tym na Debianie, są narażone na ataki polegające na fałszowaniu nadawcy (spoofing) oraz przesyłanie nieautoryzowanej poczty. SPF, DKIM i DMARC to mechanizmy służące do uwierzytelniania wiadomości e-mail, co pomaga w zabezpieczeniu poczty wychodzącej i przychodzącej.

Podstawowe pojęcia:

- SPF (Sender Policy Framework) – mechanizm weryfikujący, które serwery mogą wysyłać e-maile w imieniu danej domeny.

- DKIM (DomainKeys Identified Mail) – metoda podpisywania wiadomości, pozwalająca odbiorcy zweryfikować autentyczność e-maila.

- DMARC (Domain-based Message Authentication, Reporting, and Conformance) – polityka bezpieczeństwa, która pozwala kontrolować, co dzieje się z wiadomościami niezgodnymi z SPF i DKIM.

2. Konfiguracja SPF na Debianie

SPF definiuje listę dozwolonych serwerów SMTP mogących wysyłać wiadomości w imieniu danej domeny. Jest konfigurowany za pomocą rekordu TXT w DNS.

Dodawanie rekordu SPF

Aby dodać SPF, należy edytować strefę DNS domeny i dodać rekord TXT, np.:

example.com TXT "v=spf1 mx ip4:192.168.1.100 -all"

Składnia SPF:

v=spf1– określenie wersji SPF.mx– pozwala serwerom MX domeny na wysyłanie poczty.ip4:192.168.1.100– dozwolony adres IP nadawcy.-all– blokowanie wiadomości od nieautoryzowanych serwerów.

Po dodaniu rekordu można go zweryfikować poleceniem:

dig TXT example.com +short

3. Konfiguracja DKIM na Debianie

DKIM pozwala na podpisywanie wiadomości cyfrowym podpisem, który odbiorcy mogą zweryfikować przy pomocy klucza publicznego umieszczonego w DNS.

Instalacja i konfiguracja OpenDKIM

Zainstaluj OpenDKIM:

apt update

apt install opendkim opendkim-tools

Edytuj plik konfiguracyjny /etc/opendkim.conf i dodaj:

Domain example.com

KeyFile /etc/opendkim/keys/example.com/default.private

Selector default

Socket inet:8891@localhost

Generowanie kluczy DKIM:

mkdir -p /etc/opendkim/keys/example.com

opendkim-genkey -b 2048 -d example.com -s default -D /etc/opendkim/keys/example.com/

chown -R opendkim:opendkim /etc/opendkim/keys

Publikowanie klucza w DNS (rekord TXT):

default._domainkey.example.com TXT "v=DKIM1; k=rsa; p=MIGfMA0GCS..."

Po zapisaniu konfiguracji restartujemy OpenDKIM:

systemctl restart opendkim

4. Konfiguracja DMARC na Debianie

DMARC określa politykę dla e-maili niespełniających wymagań SPF i DKIM oraz generuje raporty o ich obsłudze.

Tworzenie rekordu DMARC

Rekord DMARC również dodajemy w DNS jako rekord TXT:

_dmarc.example.com TXT "v=DMARC1; p=quarantine; rua=mailto:admin@example.com"

Kluczowe parametry:

p=none– nie podejmuj żadnych działań (tylko monitorowanie).p=quarantine– podejrzane wiadomości trafiają do spamu.p=reject– odrzucanie nieautoryzowanych e-maili.rua=mailto:admin@example.com– adres raportowania DMARC.

Testowanie DMARC:

dig TXT _dmarc.example.com +short

5. Weryfikacja konfiguracji SPF, DKIM i DMARC

Po wdrożeniu SPF, DKIM i DMARC warto sprawdzić poprawność konfiguracji:

- Test SPF:

nslookup -type=TXT example.com - Test DKIM:

opendkim-testkey -d example.com -s default -k /etc/opendkim/keys/example.com/default.private - Test DMARC: Narzędzia online, np. MXToolbox lub DMARC Analyzer, umożliwiają sprawdzenie poprawności implementacji DMARC.

6. Podsumowanie

Zabezpieczenie serwera pocztowego na Debianie za pomocą SPF, DKIM i DMARC jest kluczowe dla ochrony przed spoofingiem i phishingiem. Odpowiednie konfiguracje DNS i serwera poczty znacząco zwiększają bezpieczeństwo i reputację domeny.

Najważniejsze kroki:

✅ Skonfiguruj SPF, aby ograniczyć listę serwerów wysyłających pocztę.

✅ Wdroż DKIM do cyfrowego podpisywania wiadomości.

✅ Włącz DMARC, aby egzekwować politykę i otrzymywać raporty o ruchu pocztowym.

Regularne monitorowanie SPF, DKIM i DMARC pomoże w ochronie Twojego serwera oraz zapewni, że Twoje wiadomości nie trafią do folderu spam.