📡 Zaawansowane zabezpieczenia sieci Wi-Fi w środowiskach biznesowych

Sieci bezprzewodowe są dziś nieodłącznym elementem infrastruktury firmowej, ale ich niewłaściwa konfiguracja może prowadzić do poważnych naruszeń bezpieczeństwa.

W tym artykule przedstawimy kompleksowe metody hardeningu sieci Wi-Fi w organizacjach, które stawiają na wysoki poziom ochrony i zgodność z normami bezpieczeństwa.

🔍 Dlaczego zabezpieczenia Wi-Fi są krytyczne w firmach?

- Łatwy cel dla atakujących – sygnał sieci wykracza poza fizyczne granice budynku.

- Ryzyko przechwycenia danych – ataki typu Evil Twin, Man-in-the-Middle.

- Zgodność z RODO i ISO/IEC 27001 – ochrona poufnych danych przesyłanych drogą bezprzewodową.

- Dostęp do zasobów krytycznych – w razie złamania hasła intruz uzyskuje potencjalnie pełny dostęp do infrastruktury.

💡 Przykład: w 2024 r. wiele firm padło ofiarą ataków polegających na podszywaniu się pod sieć firmową w zatłoczonych miejscach publicznych (np. lotniska, kawiarnie).

🛡 Kluczowe filary bezpieczeństwa sieci Wi-Fi

1. Uwierzytelnianie i szyfrowanie

- WPA3-Enterprise – najnowszy standard szyfrowania, zapewniający 192-bitowe klucze i lepszą odporność na ataki brute-force.

- 802.1X z EAP-TLS – uwierzytelnianie oparte o certyfikaty, eliminujące ryzyko ataków słownikowych.

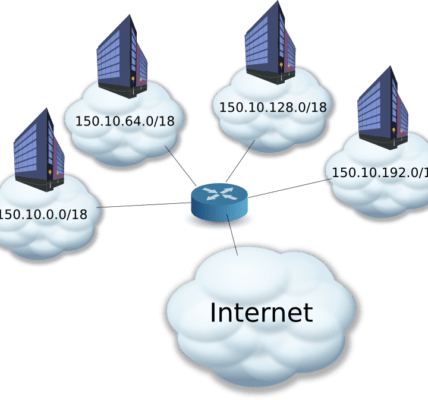

- Oddzielne VLAN-y dla sieci pracowniczej i gościnnej.

2. Segmentacja i izolacja

- Izolacja klientów – blokowanie komunikacji między urządzeniami w tej samej sieci Wi-Fi.

- Network Access Control (NAC) – kontrola dostępu do sieci na podstawie zgodności urządzenia z politykami bezpieczeństwa.

- Oddzielenie IoT od sieci krytycznych – urządzenia typu drukarki czy kamery powinny działać w odseparowanych segmentach.

3. Ochrona przed atakami fizycznymi i radiowymi

- Kontrola mocy sygnału – minimalizowanie zasięgu poza obszar firmy.

- Wykrywanie fałszywych punktów dostępowych (Evil Twin) za pomocą systemów WIPS (Wireless Intrusion Prevention Systems).

- Analiza widma radiowego – identyfikacja zakłóceń i nieautoryzowanych urządzeń.

4. Monitorowanie i audyt

📌 Praktyki audytowe:

- Rejestrowanie wszystkich prób uwierzytelnienia.

- Monitorowanie anomalii ruchu – np. nagły wzrost transferu w sieci gościnnej.

- Integracja logów z systemem SIEM (np. Splunk, Graylog, Microsoft Sentinel).

5. Aktualizacje i zarządzanie infrastrukturą

- Regularne aktualizacje firmware punktów dostępowych.

- Automatyczna dystrybucja poprawek bezpieczeństwa.

- Centralne zarządzanie przez kontrolery WLAN.

🛠 Narzędzia wspierające bezpieczeństwo Wi-Fi

| Narzędzie | Zastosowanie | Typ licencji |

|---|---|---|

| AirMagnet WiFi Analyzer | Diagnostyka i audyt bezpieczeństwa | Komercyjna |

| Kismet | Wykrywanie nieautoryzowanych urządzeń | Open source |

| Ekahau | Planowanie i optymalizacja sieci Wi-Fi | Komercyjna |

| Wireshark | Analiza ruchu w sieci bezprzewodowej | Open source |

| Cisco Identity Services Engine (ISE) | NAC i uwierzytelnianie 802.1X | Komercyjna |

📦 Automatyzacja bezpieczeństwa

- Integracja systemów WIPS z API SIEM w celu automatycznego blokowania zagrożeń.

- Skrypty Ansible do masowej zmiany kluczy WPA3.

- Automatyczne provisionowanie certyfikatów EAP-TLS przez Active Directory Certificate Services.

📑 Najlepsze praktyki

✔ Zmieniaj hasła i certyfikaty co 6–12 miesięcy.

✔ Stosuj politykę zero trust również w sieciach bezprzewodowych.

✔ Używaj VPN nawet wewnątrz firmowej sieci Wi-Fi.

✔ Wdrażaj mechanizmy wykrywania nieautoryzowanego sprzętu.

✔ Prowadź regularne testy penetracyjne.

🔚 Podsumowanie

Zabezpieczenie firmowej sieci Wi-Fi wymaga wielopoziomowego podejścia — od właściwego uwierzytelniania, przez segmentację, po ciągły monitoring. Połączenie standardów WPA3-Enterprise, certyfikatów EAP-TLS, segmentacji VLAN oraz automatyzacji reakcji na incydenty znacznie podnosi poziom ochrony i minimalizuje ryzyko kompromitacji sieci.