Windows 12

Windows 12 – wszystko, co wiemy o nowym systemie operacyjnym Microsoft Microsoft od lat pozostaje liderem w dostarczaniu systemów operacyjnych dla komputerów osobistych. Po sukcesie Windows 11, uwaga użytkowników i ekspertów technologicznych skierowała się na kolejną wersję – Windows 12….

Instalacja 3 systemów (Win 10, Win 11, Linux Mint)

Instalacja 3 systemów (Win 10, Win 11, Linux Mint) Ten poradnik przeprowadzi Cię przez proces instalacji trzech systemów operacyjnych: Windows 10, Windows 11 i Linux Mint na jednym komputerze. Pamiętaj, że ten proces wymaga odpowiedniego przygotowania i konfiguracji. Wymagania: Dysk…

Windows 12 i sztuczna inteligencja: rewolucja w codziennym użytkowaniu

Windows 12 i sztuczna inteligencja: rewolucja w codziennym użytkowaniu Windows 12, zapowiadany na 2024 rok, obiecuje rewolucję w codziennym użytkowaniu komputera dzięki zintegrowanym funkcjom sztucznej inteligencji (AI). Ale co dokładnie oznacza to dla użytkowników? Jakie funkcje będą wspierane przez AI?…

Ochrona systemu przed rootkitami w Windows – wykrywanie i usuwanie

Ochrona systemu przed rootkitami w Windows – wykrywanie i usuwanie Rootkity to zaawansowane formy złośliwego oprogramowania, które działają na najniższym poziomie systemu operacyjnego, często modyfikując jądro systemu lub sterowniki, aby ukrywać swoje działania i dostęp do danych. Ich obecność w…

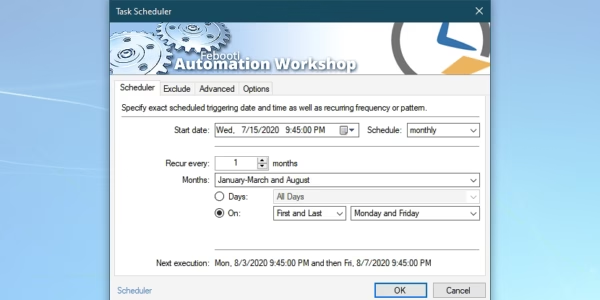

Bezpieczne automatyzowanie zadań w Windows Task Scheduler – pułapki i zabezpieczenia

Bezpieczne automatyzowanie zadań w Windows Task Scheduler – pułapki i zabezpieczenia Windows Task Scheduler to narzędzie systemowe umożliwiające automatyzację powtarzalnych zadań, takich jak uruchamianie skryptów, kopii zapasowych, aktualizacji systemu czy raportów administracyjnych. Choć jest bardzo wygodne, niewłaściwe użycie może prowadzić…

Zarządzanie pamięcią podręczną DNS w Windows i Linux – optymalizacja i troubleshooting

Zarządzanie pamięcią podręczną DNS w Windows i Linux – optymalizacja i troubleshooting Pamięć podręczna DNS (DNS Cache) odgrywa kluczową rolę w wydajności systemów Windows i Linux, przyspieszając rozwiązywanie nazw domen i zmniejszając obciążenie serwerów DNS. Jednak nieprawidłowe zarządzanie cache DNS…

Praktyczne zastosowania TPM 2.0 w zabezpieczeniach Windows i szyfrowaniu dysków

Praktyczne zastosowania TPM 2.0 w zabezpieczeniach Windows i szyfrowaniu dysków TPM 2.0 (Trusted Platform Module) to moduł sprzętowy odpowiedzialny za bezpieczne przechowywanie kluczy kryptograficznych, uwierzytelnianie systemu i szyfrowanie danych. W Windows 11 jest wymagany do funkcji takich jak BitLocker, Windows…

Jak zestawić tunel SSH w systemie Windows

Jak zestawić tunel SSH w systemie Windows Tunelowanie SSH to bezpieczny sposób przesyłania danych przez sieć. Pozwala na połączenie dwóch komputerów za pomocą szyfrowanego połączenia, co chroni dane przed podsłuchem i manipulacją. Wymagania: Klient SSH (np. PuTTY) Serwer SSH (np….

Zaawansowane monitorowanie wydajności serwerów Windows i Linux

🖥️ Zaawansowane monitorowanie wydajności serwerów Windows i Linux W nowoczesnych środowiskach IT, gdzie serwery obsługują setki procesów i aplikacji, monitorowanie wydajności jest kluczowe nie tylko dla zapewnienia stabilności, ale też dla wykrywania wczesnych oznak ataków lub problemów systemowych. W tym…

Zaawansowane techniki ochrony przed ransomware w Windows i Linux

🔒 Zaawansowane techniki ochrony przed ransomware w Windows i Linux Ransomware pozostaje jednym z najgroźniejszych zagrożeń w środowiskach korporacyjnych. Nowoczesne warianty potrafią szyfrować setki gigabajtów danych w ciągu minut, omijać tradycyjne antywirusy i utrudniać odzyskanie plików. Dlatego zaawansowane metody ochrony…

Zaawansowana analiza logów systemowych w Windows i Linux

📊 Zaawansowana analiza logów systemowych w Windows i Linux Skuteczna ochrona środowisk korporacyjnych wymaga monitorowania i analizowania logów systemowych. Logi to źródło informacji o atakach, nieprawidłowościach w działaniu systemu i problemach wydajnościowych. Zaawansowani administratorzy wykorzystują je nie tylko do reakcji…

Zaawansowane techniki wykrywania rootkitów w systemach Windows i Linux

🕵️ Zaawansowane techniki wykrywania rootkitów w systemach Windows i Linux Rootkity to jedne z najbardziej niebezpiecznych i trudnych do wykrycia typów złośliwego oprogramowania. Ich celem jest ukrycie obecności atakującego lub innego malware w systemie, często na bardzo niskim poziomie, takim…

Poradnik: Używaj funkcji kontroli rodzicielskiej

Poradnik: Używaj funkcji kontroli rodzicielskiej Funkcje kontroli rodzicielskiej w systemie Windows umożliwiają monitorowanie i ograniczanie aktywności dzieci na komputerze. Pomagają chronić je przed nieodpowiednimi treściami, nadmiernym korzystaniem z komputera i kontaktami z nieznajomymi. Jak włączyć funkcje kontroli rodzicielskiej: Otwórz Ustawienia…

Zabezpieczenie systemów Windows 10, Windows 11 i Windows 12 przed wirusami i cyberatakami

Zabezpieczenie systemów Windows 10, 11 i 12 przed wirusami i cyberatakami Ochrona komputera przed wirusami i cyberatakami jest niezwykle ważna w dzisiejszych czasach. Poniżej przedstawiam kilka kroków, które możesz podjąć, aby zabezpieczyć systemy Windows 10, 11 i 12: 1. Zainstaluj…

Pobieranie obrazu ISO systemu Windows 12

Pobieranie obrazu ISO systemu Windows 12 Microsoft udostępnia pliki ISO systemu Windows 12 do pobrania za pośrednictwem witryny internetowej Microsoft Evaluation Center. Uwaga: System Windows 12 nie został jeszcze oficjalnie wydany. Dostępne są jedynie wersje testowe. Kroki pobierania: Przejdź do…