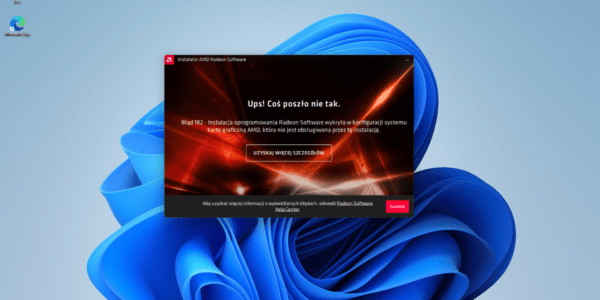

Błędy sterowników w Windows

Błędy sterowników w Windows Sterowniki to oprogramowanie, które umożliwia systemowi Windows komunikację ze sprzętem. Błędy sterowników mogą powodować różne problemy, takie jak awarie systemu, problemy z wydajnością i błędy urządzeń. W tym poradniku przedstawimy kilka rozwiązań problemów z błędami sterowników…

Włączanie/wyłączanie funkcji Windows – optymalizacja

Włączanie/wyłączanie funkcji Windows – optymalizacja System Windows posiada wiele funkcji, które mogą być domyślnie włączone, ale nie są używane przez wszystkich użytkowników. Niektóre z tych funkcji mogą zużywać zasoby systemowe, takie jak pamięć RAM i procesor, co może spowolnić działanie…

Usuwanie wirusów i złośliwego oprogramowania z Windows

Usuwanie wirusów i złośliwego oprogramowania z Windows Wirusy i złośliwe oprogramowanie mogą stanowić poważne zagrożenie dla Twojego komputera i danych. Mogą one powodować różne problemy, takie jak kradzież danych, uszkodzenie plików, a nawet uniemożliwienie korzystania z komputera. W tym poradniku…

Naprawa uszkodzonych plików systemowych Windows

Naprawa uszkodzonych plików systemowych Windows Uszkodzone pliki systemowe mogą powodować różne problemy z systemem Windows, takie jak błędy uruchamiania, problemy z wydajnością i niestabilność. Naprawa uszkodzonych plików systemowych może przywrócić stabilność i wydajność systemu. W tym poradniku przedstawimy kilka sposobów…

Przywracanie systemu Windows do wcześniejszego punktu

Przywracanie systemu Windows do wcześniejszego punktu Przywracanie systemu Windows to funkcja, która umożliwia przywrócenie komputera do stanu, w jakim był w określonym czasie w przeszłości. Może to być pomocne, jeśli masz problemy z systemem Windows lub jeśli chcesz cofnąć zmiany,…

Błędy aktualizacji Windows – jak naprawić

Błędy aktualizacji Windows – jak naprawić Aktualizacje Windows są ważne dla zapewnienia bezpieczeństwa i optymalnej wydajności komputera. Niestety, czasami mogą one napotkać błędy, które uniemożliwiają ich pobranie lub zainstalowanie. W tym poradniku przedstawimy kilka kroków, które możesz podjąć, aby naprawić…

Instalacja 3 systemów (Win 10, Win 11, Linux Mint)

Instalacja 3 systemów (Win 10, Win 11, Linux Mint) Ten poradnik przeprowadzi Cię przez proces instalacji trzech systemów operacyjnych: Windows 10, Windows 11 i Linux Mint na jednym komputerze. Pamiętaj, że ten proces wymaga odpowiedniego przygotowania i konfiguracji. Wymagania: Dysk…

Ochrona systemu przed rootkitami w Windows – wykrywanie i usuwanie

Ochrona systemu przed rootkitami w Windows – wykrywanie i usuwanie Rootkity to zaawansowane formy złośliwego oprogramowania, które działają na najniższym poziomie systemu operacyjnego, często modyfikując jądro systemu lub sterowniki, aby ukrywać swoje działania i dostęp do danych. Ich obecność w…

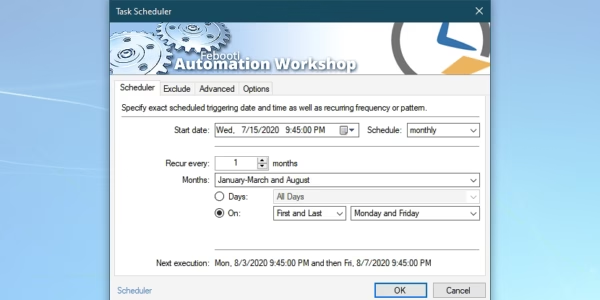

Bezpieczne automatyzowanie zadań w Windows Task Scheduler – pułapki i zabezpieczenia

Bezpieczne automatyzowanie zadań w Windows Task Scheduler – pułapki i zabezpieczenia Windows Task Scheduler to narzędzie systemowe umożliwiające automatyzację powtarzalnych zadań, takich jak uruchamianie skryptów, kopii zapasowych, aktualizacji systemu czy raportów administracyjnych. Choć jest bardzo wygodne, niewłaściwe użycie może prowadzić…

Zarządzanie pamięcią podręczną DNS w Windows i Linux – optymalizacja i troubleshooting

Zarządzanie pamięcią podręczną DNS w Windows i Linux – optymalizacja i troubleshooting Pamięć podręczna DNS (DNS Cache) odgrywa kluczową rolę w wydajności systemów Windows i Linux, przyspieszając rozwiązywanie nazw domen i zmniejszając obciążenie serwerów DNS. Jednak nieprawidłowe zarządzanie cache DNS…

Praktyczne zastosowania TPM 2.0 w zabezpieczeniach Windows i szyfrowaniu dysków

Praktyczne zastosowania TPM 2.0 w zabezpieczeniach Windows i szyfrowaniu dysków TPM 2.0 (Trusted Platform Module) to moduł sprzętowy odpowiedzialny za bezpieczne przechowywanie kluczy kryptograficznych, uwierzytelnianie systemu i szyfrowanie danych. W Windows 11 jest wymagany do funkcji takich jak BitLocker, Windows…

Jak zestawić tunel SSH w systemie Windows

Jak zestawić tunel SSH w systemie Windows Tunelowanie SSH to bezpieczny sposób przesyłania danych przez sieć. Pozwala na połączenie dwóch komputerów za pomocą szyfrowanego połączenia, co chroni dane przed podsłuchem i manipulacją. Wymagania: Klient SSH (np. PuTTY) Serwer SSH (np….

Zaawansowane monitorowanie wydajności serwerów Windows i Linux

🖥️ Zaawansowane monitorowanie wydajności serwerów Windows i Linux W nowoczesnych środowiskach IT, gdzie serwery obsługują setki procesów i aplikacji, monitorowanie wydajności jest kluczowe nie tylko dla zapewnienia stabilności, ale też dla wykrywania wczesnych oznak ataków lub problemów systemowych. W tym…

Zaawansowane techniki ochrony przed ransomware w Windows i Linux

🔒 Zaawansowane techniki ochrony przed ransomware w Windows i Linux Ransomware pozostaje jednym z najgroźniejszych zagrożeń w środowiskach korporacyjnych. Nowoczesne warianty potrafią szyfrować setki gigabajtów danych w ciągu minut, omijać tradycyjne antywirusy i utrudniać odzyskanie plików. Dlatego zaawansowane metody ochrony…

Zaawansowana analiza logów systemowych w Windows i Linux

📊 Zaawansowana analiza logów systemowych w Windows i Linux Skuteczna ochrona środowisk korporacyjnych wymaga monitorowania i analizowania logów systemowych. Logi to źródło informacji o atakach, nieprawidłowościach w działaniu systemu i problemach wydajnościowych. Zaawansowani administratorzy wykorzystują je nie tylko do reakcji…