To nie wirus – a i tak może przejąć kontrolę nad Twoim systemem

Wielu użytkowników (i administratorów) wciąż myśli o zagrożeniach w kategoriach: plik = wirus.

Tymczasem w 2026 roku coraz więcej ataków nie używa klasycznego malware w ogóle.

Nie ma podejrzanego pliku.

Nie ma cracka.

Nie ma „wirusa”.

A system i tak może zostać w pełni przejęty.

Co to znaczy „to nie wirus”?

Nowoczesne ataki bardzo często wykorzystują:

- LOLBins (Living Off the Land Binaries),

- PowerShell i wbudowane interpretery,

- fileless malware (złośliwy kod bez plików na dysku).

Atak polega na nadużyciu legalnych narzędzi systemowych, które:

- są podpisane cyfrowo,

- są zaufane przez system,

- są używane codziennie przez administratorów.

📌 Antywirus nie widzi wirusa, bo… go nie ma.

LOLBins – legalne narzędzia jako broń

Czym są LOLBins

LOLBins to:

- wbudowane narzędzia systemowe,

- dostępne na każdym Windowsie,

- zdolne do wykonywania zaawansowanych operacji.

Przykłady zastosowań w atakach:

- pobieranie i uruchamianie kodu,

- omijanie polityk bezpieczeństwa,

- ruch sieciowy i exfiltracja danych,

- trwałość (persistence).

Dlaczego są tak skuteczne

- nie wymagają instalacji,

- nie wzbudzają podejrzeń,

- działają w kontekście użytkownika lub systemu,

- są często whitelistowane.

📌 Dla systemu to „normalna aktywność”.

PowerShell – najczęstsze narzędzie atakujących

PowerShell jest:

- potężny,

- domyślnie dostępny,

- zdolny do działania w pamięci RAM.

Jak jest wykorzystywany

- pobranie payloadu z Internetu bez zapisu pliku,

- deszyfrowanie kodu w pamięci,

- komunikacja C2 (Command & Control),

- eskalacja uprawnień.

Często:

- polecenia są zaszyfrowane,

- kod jest jednorazowy,

- sesja znika po restarcie.

Brak artefaktów = trudna analiza po incydencie.

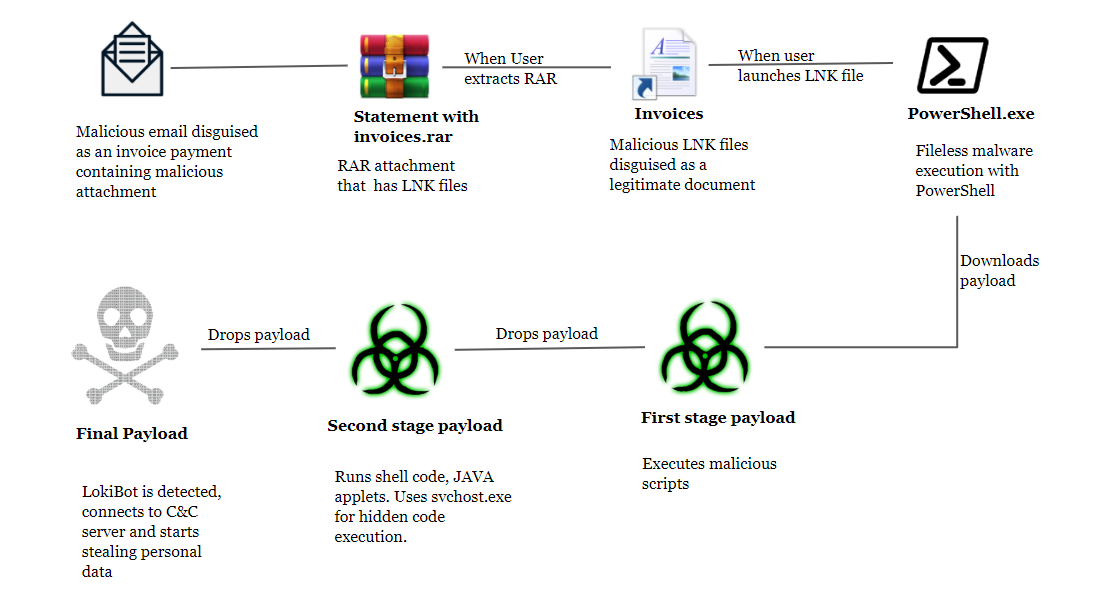

Fileless malware – atak bez śladu na dysku

Jak działa fileless malware

- kod trafia do pamięci (RAM),

- uruchamiany jest przez legalny proces,

- znika po zakończeniu sesji.

Czasem:

- przechowuje fragmenty w rejestrze,

- używa zaplanowanych zadań,

- wykorzystuje WMI lub harmonogram.

📌 Antywirus oparty na skanowaniu plików nie ma czego skanować.

Jak dochodzi do infekcji (bez wirusa)

Najczęstsze wektory wejścia:

- phishing (link, makro, HTML),

- fałszywe aktualizacje,

- dokumenty Office / PDF,

- skopiowane polecenia („wklej to w PowerShell”).

Użytkownik:

- klika,

- uruchamia,

- daje kontekst wykonania.

Atakujący:

- używa narzędzi systemowych,

- nie łamie zabezpieczeń,

- korzysta z domyślnych funkcji.

Dlaczego klasyczne zabezpieczenia zawodzą

Antywirus

- brak pliku → brak sygnatury,

- legalny proces → brak alertu,

- krótki czas życia → brak analizy.

Firewall

- ruch wychodzący jest dozwolony,

- używane są standardowe porty (HTTPS),

- komunikacja wygląda „normalnie”.

Jak się bronić – realnie, nie teoretycznie

1. Ograniczenie PowerShell

- tryb Constrained Language Mode,

- logowanie poleceń (Script Block Logging),

- blokada dla zwykłych użytkowników.

2. Kontrola LOLBins

- AppLocker / WDAC,

- ograniczenie uruchamiania narzędzi systemowych,

- zasada najmniejszych uprawnień.

3. Monitoring zachowania (nie plików)

Skuteczna obrona wymaga:

- EDR/XDR z analizą behawioralną,

- wykrywania anomalii procesów,

- korelacji zdarzeń (proces → sieć → pamięć).

4. Edukacja użytkowników (kluczowa)

Najczęstszy błąd:

„To tylko polecenie, nie program.”

W 2026 roku:

- jedno polecenie może = pełna kompromitacja,

- „wklej i uruchom” to najgorszy możliwy nawyk.

Najczęstsze mity

❌ „Nie mam wirusów, antywirus nic nie wykrył”

❌ „To było narzędzie systemowe”

❌ „Plik się nie zapisał, więc nic się nie stało”

Podsumowanie

Nowoczesne ataki:

- nie muszą używać wirusów,

- nie zostawiają plików,

- wykorzystują legalne narzędzia systemowe,

- omijają klasyczne zabezpieczenia.

Dlatego w 2026 roku pytanie nie brzmi:

Czy masz antywirusa?

Tylko:

Czy wiesz, co naprawdę dzieje się w Twoim systemie?