Specyfika ataków na urządzenia IoT: Jakie zagrożenia wiążą się z Internetem Rzeczy?

Specyfika ataków na urządzenia IoT: Jakie zagrożenia wiążą się z Internetem Rzeczy? Internet Rzeczy (IoT) stał się jedną z najbardziej przełomowych technologii ostatnich lat, zmieniając sposób, w jaki nasze urządzenia komunikują się ze sobą i zbierają dane. Od inteligentnych zegarków,…

Złośliwe oprogramowanie a Internet Rzeczy (IoT): zagrożenia i ochrona. Jak złośliwe oprogramowanie atakuje urządzenia IoT?

Złośliwe oprogramowanie a Internet Rzeczy (IoT): zagrożenia i ochrona. Jak złośliwe oprogramowanie atakuje urządzenia IoT? Internet Rzeczy (IoT) to koncepcja, która zrewolucjonizowała sposób, w jaki komunikujemy się z urządzeniami codziennego użytku. Od inteligentnych domów po przemysłowe systemy zarządzania, urządzenia IoT…

Jak wykrywać i usuwać ukryte złośliwe oprogramowanie?

Jak wykrywać i usuwać ukryte złośliwe oprogramowanie? Złośliwe oprogramowanie (malware) stanowi poważne zagrożenie dla bezpieczeństwa komputerów, urządzeń mobilnych oraz systemów informatycznych. Jego celem jest uzyskanie nieautoryzowanego dostępu do danych, wykradanie informacji, infekowanie systemów lub blokowanie dostępu do nich. Jednym z…

Omówienie działania rootkitów i innych technik ukrywania złośliwego oprogramowania

Omówienie działania rootkitów i innych technik ukrywania złośliwego oprogramowania Złośliwe oprogramowanie, znane również jako malware, jest zagrożeniem dla komputerów, urządzeń mobilnych i systemów sieciowych. Jednym z najgroźniejszych rodzajów malware są rootkity, które pozwalają atakującym na głęboką infiltrację systemu, umożliwiając im…

Techniki ukrywania złośliwego oprogramowania: rootkity i inne metody. Jak złośliwe oprogramowanie ukrywa swoją obecność w systemie?

Techniki ukrywania złośliwego oprogramowania: rootkity i inne metody. Jak złośliwe oprogramowanie ukrywa swoją obecność w systemie? Współczesne złośliwe oprogramowanie (malware) staje się coraz bardziej zaawansowane, a jego twórcy stosują różne techniki, aby ukryć obecność szkodliwego kodu w systemie i uniemożliwić…

Wpływ nowych technologii na rozwój złośliwego oprogramowania

Wpływ nowych technologii na rozwój złośliwego oprogramowania Wraz z dynamicznym rozwojem nowych technologii, zmienia się również krajobraz cyberprzestępczości. Złośliwe oprogramowanie (malware) zyskuje coraz bardziej zaawansowane formy, co jest bezpośrednią konsekwencją wzrostu dostępności nowych narzędzi, systemów i technologii. Oprogramowanie szkodliwe, które…

Jakie są zagrożenia związane z mobilnymi aplikacjami?

Jakie są zagrożenia związane z mobilnymi aplikacjami? Wstęp Współczesne smartfony i tablety stały się nieodłącznym elementem naszego życia. Korzystamy z aplikacji mobilnych do bankowości, komunikacji, zakupów, pracy i rozrywki. Niestety, aplikacje mobilne mogą stanowić poważne zagrożenie dla bezpieczeństwa danych. Cyberprzestępcy…

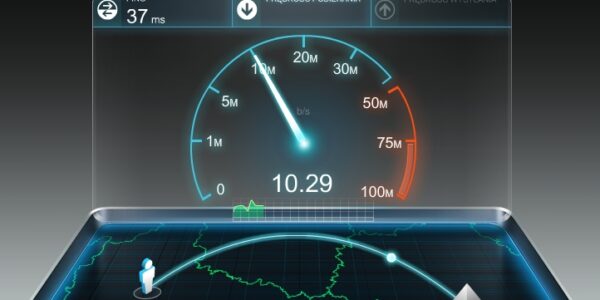

Diagnostyka problemów z siecią bezprzewodową w systemie Windows 12

Diagnostyka problemów z siecią bezprzewodową w systemie Windows 12 Problemy z siecią bezprzewodową mogą być frustrujące, ale na szczęście istnieje wiele metod i narzędzi, które można zastosować do ich identyfikacji i rozwiązania. Ten poradnik przeprowadzi Cię przez podstawowe kroki diagnostyki…

Diagnozowanie problemów z komunikacją między sieciami

Diagnozowanie problemów z komunikacją między sieciami Problem z komunikacją między sieciami może utrudniać lub uniemożliwiać dostęp do zasobów sieciowych, takich jak pliki, drukarki i serwery. Ten poradnik przeprowadzi Cię przez podstawowe kroki diagnostyki problemów z komunikacją między sieciami. 1. Określ…

Diagnostyka problemów sieciowych w systemie Windows 12

Diagnostyka problemów sieciowych w systemie Windows 12 Problemy z siecią mogą być frustrujące, ale na szczęście istnieje wiele narzędzi i metod, które można zastosować do ich identyfikacji i rozwiązania. Ten poradnik przeprowadzi Cię przez podstawowe kroki diagnostyki problemów sieciowych w…

Błędy i problemy z systemem Windows 12: typowe problemy i ich rozwiązania

Błędy i problemy z systemem Windows 12: typowe problemy i ich rozwiązania Oficjalna premiera Windows 12 jeszcze się nie odbyła, więc za wcześnie jest na ostateczne oszacowanie typowych błędów i problemów oraz ich rozwiązań. Możemy jednak opierać się na doświadczeniu…

Jak zabezpieczyć macOS przed złośliwym oprogramowaniem?

Jak zabezpieczyć macOS przed złośliwym oprogramowaniem? Wstęp macOS to jeden z najbezpieczniejszych systemów operacyjnych, jednak w miarę jak rośnie popularność komputerów Apple, rośnie także liczba zagrożeń związanych z złośliwym oprogramowaniem. Chociaż system macOS posiada wiele wbudowanych mechanizmów ochrony, użytkownicy powinni…

Porady dotyczące bezpiecznego korzystania z poczty elektronicznej w Windows 11

Porady dotyczące bezpiecznego korzystania z poczty elektronicznej w Windows 11 Wstęp Poczta elektroniczna to jedno z najważniejszych narzędzi w codziennym życiu zawodowym i prywatnym. Służy do komunikacji, wysyłania dokumentów, czy też dokonywania transakcji. Jednak ze względu na swoje znaczenie, poczta…

Jak konfigurować filtry antyspamowe i antywirusowe w Windows 11?

Jak konfigurować filtry antyspamowe i antywirusowe w Windows 11? Wstęp Windows 11 to zaawansowany system operacyjny, który oferuje użytkownikom szereg funkcji zabezpieczających ich dane i prywatność. Jednym z najważniejszych aspektów ochrony komputera jest skuteczne zarządzanie zagrożeniami z sieci, takimi jak…

Jak chronić się przed phishingiem, spamem i złośliwym oprogramowaniem w poczcie elektronicznej na Windows 11?

Jak chronić się przed phishingiem, spamem i złośliwym oprogramowaniem w poczcie elektronicznej na Windows 11? Wstęp Poczta elektroniczna jest jednym z najpopularniejszych kanałów komunikacji, ale niestety, także jednym z głównych celów dla cyberprzestępców. Phishing, spam i złośliwe oprogramowanie (malware) to…