Zarządzanie aktualizacjami w Windows 11 – praktyczny poradnik dla użytkowników i administratorów

Zarządzanie aktualizacjami w Windows 11 – praktyczny poradnik dla użytkowników i administratorów Aktualizacje systemu Windows 11 są kluczowe dla bezpieczeństwa, stabilności i wydajności systemu. Regularne instalowanie poprawek zabezpieczeń, sterowników i nowych funkcji pozwala chronić system przed atakami, poprawia kompatybilność aplikacji…

Zabezpieczenie konta Microsoft w Windows 11 – najlepsze praktyki

Zabezpieczenie konta Microsoft w Windows 11 – najlepsze praktyki Konto Microsoft w Windows 11 pełni centralną rolę w dostępie do systemu, aplikacji, usług w chmurze i synchronizacji danych. Jego kompromitacja może prowadzić do utraty danych, przejęcia poczty, kradzieży haseł czy…

Optymalizacja pamięci RAM w Windows 11 – wskazówki dla wydajności

Optymalizacja pamięci RAM w Windows 11 – wskazówki dla wydajności Pamięć RAM w systemie Windows 11 jest kluczowym elementem zapewniającym szybkie działanie aplikacji, płynność systemu i sprawną wielozadaniowość. Niewystarczająca ilość RAM lub niewłaściwa konfiguracja mogą prowadzić do spowolnienia pracy systemu,…

Tworzenie i zarządzanie kopią zapasową systemu w Windows 11 – najlepsze praktyki

Tworzenie i zarządzanie kopią zapasową systemu w Windows 11 – najlepsze praktyki Tworzenie kopii zapasowej systemu Windows 11 to kluczowy element bezpieczeństwa danych, który pozwala przywrócić system do sprawnego stanu po awarii, uszkodzeniu plików czy ataku malware. Wbudowane narzędzia systemowe…

Zabezpieczenie Windows 11 przed atakami typu phishing – praktyczny poradnik

Zabezpieczenie Windows 11 przed atakami typu phishing – praktyczny poradnik Phishing to jedna z najczęstszych metod ataku stosowanych przez cyberprzestępców, polegająca na podszywaniu się pod zaufane osoby, instytucje lub serwisy, w celu wyłudzenia danych logowania, numerów kart płatniczych czy informacji…

Ochrona systemu przed rootkitami w Windows – wykrywanie i usuwanie

Ochrona systemu przed rootkitami w Windows – wykrywanie i usuwanie Rootkity to zaawansowane formy złośliwego oprogramowania, które działają na najniższym poziomie systemu operacyjnego, często modyfikując jądro systemu lub sterowniki, aby ukrywać swoje działania i dostęp do danych. Ich obecność w…

Diagnostyka i naprawa problemów z Hyper-V Integration Services w Windows 11 i Server

Diagnostyka i naprawa problemów z Hyper-V Integration Services w Windows 11 i Server Hyper-V Integration Services (IS) to zestaw sterowników i usług, które umożliwiają pełną integrację maszyn wirtualnych z systemem hosta, zapewniając lepszą wydajność, synchronizację czasu, poprawną obsługę urządzeń oraz…

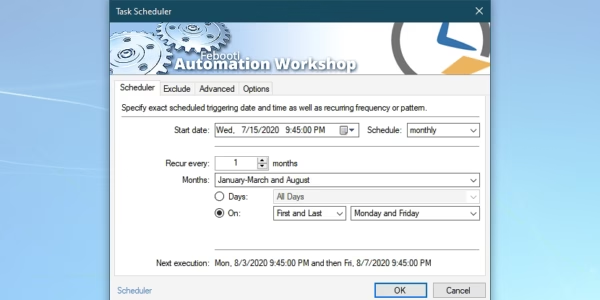

Bezpieczne automatyzowanie zadań w Windows Task Scheduler – pułapki i zabezpieczenia

Bezpieczne automatyzowanie zadań w Windows Task Scheduler – pułapki i zabezpieczenia Windows Task Scheduler to narzędzie systemowe umożliwiające automatyzację powtarzalnych zadań, takich jak uruchamianie skryptów, kopii zapasowych, aktualizacji systemu czy raportów administracyjnych. Choć jest bardzo wygodne, niewłaściwe użycie może prowadzić…

Wirtualizacja GPU w Hyper-V i VirtualBox – konfiguracja i problemy z wydajnością

Wirtualizacja GPU w Hyper-V i VirtualBox – konfiguracja i problemy z wydajnością Wirtualizacja GPU staje się coraz bardziej istotna w środowiskach testowych, developerskich i edukacyjnych, gdzie użytkownicy uruchamiają maszyny wirtualne wymagające akceleracji graficznej. Windows 11, Hyper-V oraz VirtualBox oferują różne…

Zarządzanie pamięcią podręczną DNS w Windows i Linux – optymalizacja i troubleshooting

Zarządzanie pamięcią podręczną DNS w Windows i Linux – optymalizacja i troubleshooting Pamięć podręczna DNS (DNS Cache) odgrywa kluczową rolę w wydajności systemów Windows i Linux, przyspieszając rozwiązywanie nazw domen i zmniejszając obciążenie serwerów DNS. Jednak nieprawidłowe zarządzanie cache DNS…

Bezpieczne używanie PowerShell – najczęstsze błędy administratorów i jak ich unikać

Bezpieczne używanie PowerShell – najczęstsze błędy administratorów i jak ich unikać PowerShell jest potężnym narzędziem administracyjnym w systemach Windows, umożliwiającym automatyzację zadań, zarządzanie systemem i konfigurację środowiska. Jednak jego niewłaściwe użycie może prowadzić do zagrożeń bezpieczeństwa, takich jak uruchomienie złośliwego…

Praktyczne zastosowania TPM 2.0 w zabezpieczeniach Windows i szyfrowaniu dysków

Praktyczne zastosowania TPM 2.0 w zabezpieczeniach Windows i szyfrowaniu dysków TPM 2.0 (Trusted Platform Module) to moduł sprzętowy odpowiedzialny za bezpieczne przechowywanie kluczy kryptograficznych, uwierzytelnianie systemu i szyfrowanie danych. W Windows 11 jest wymagany do funkcji takich jak BitLocker, Windows…

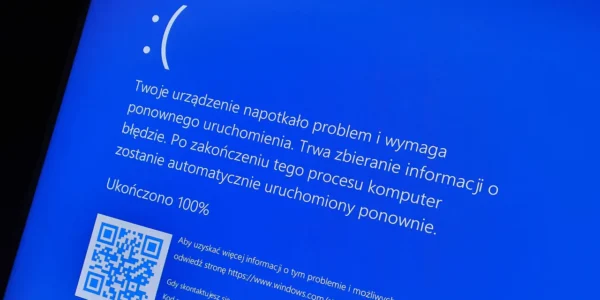

Bezpieczne zarządzanie pamięcią w Windows 11 – jak unikać wycieków i crashy

Bezpieczne zarządzanie pamięcią w Windows 11 – jak unikać wycieków i crashy Pamięć systemowa w Windows 11 jest jednym z kluczowych zasobów, od którego zależy stabilność, wydajność i bezpieczeństwo systemu. Nieprawidłowe zarządzanie pamięcią może prowadzić do wycieków pamięci (memory leaks),…

Atak Man-in-the-Middle (MITM). Na czym polega i jak się przed nim chronić?

Atak Man-in-the-Middle (MITM). Na czym polega i jak się przed nim chronić? Ataki cybernetyczne stale ewoluują, a jednym z najgroźniejszych i jednocześnie stosunkowo prostych w realizacji jest atak Man-in-the-Middle (MITM). Polega on na przechwyceniu i manipulowaniu transmisją danych pomiędzy dwoma…

Wbudowane mechanizmy ochrony przed ransomware w Windows 11

🛡️ Wbudowane mechanizmy ochrony przed ransomware w Windows 11 Jak skonfigurować i efektywnie wykorzystać Windows Security? 🔍 Czym jest ransomware i dlaczego warto się chronić? Ransomware to złośliwe oprogramowanie, które szyfruje pliki użytkownika i żąda okupu za ich odszyfrowanie. System…